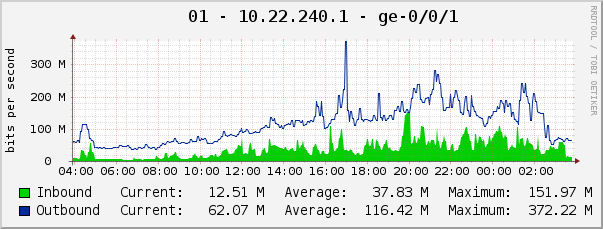

यह सब 1 महीने पहले शुरू हुआ था। इंटरनेट एक्सेस करते समय हमारी कंपनी के ग्राहकों को एक समस्या का सामना करना पड़ा। समस्या केवल रूटर्स और एसटीबी कंसोल का उपयोग करने वाले ग्राहकों में ही प्रकट होती है। दिन के दौरान, अलग-अलग समय पर, उपकरण पर 5-10 मिनट तक चलने वाली गतिविधि के फटने को रिकॉर्ड किया गया था। बर्स्ट दिन के किसी भी समय सुबह, दोपहर और शाम को हो सकते हैं। इस तरह के उछाल का एक उदाहरण मैं दिखाऊंगा।

काम चल गया

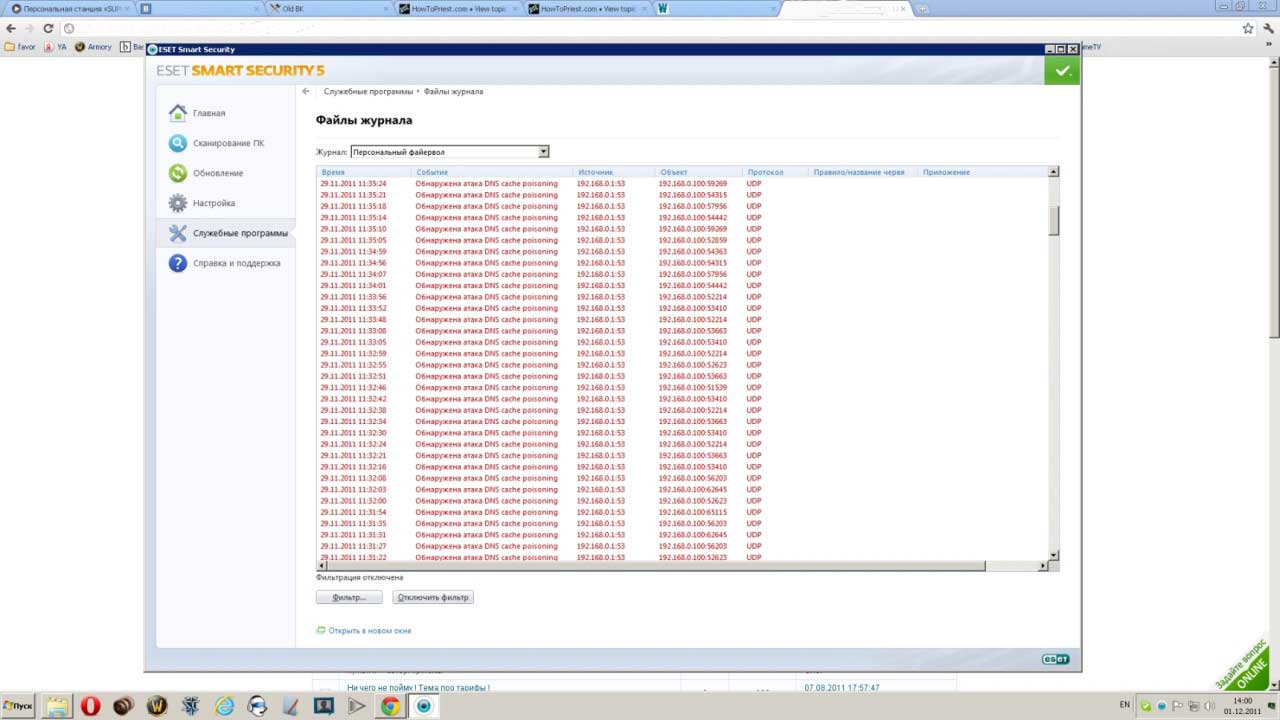

2 सप्ताह के लिए कंपनी के इंजीनियरों ने समस्या को पकड़ने की कोशिश की और सभी संभव साधनों का उपयोग किया। वीएलएएन और पोर्ट द्वारा मल्टीकास्ट के भीतर प्राथमिक ट्रैफशो ने कोई गतिविधि नहीं दिखाई। जुनिपर और सिस्को पर छोड़ दिए गए कुछ को पकड़ना या तो काम नहीं करता है। हमने केवल हेड रूटर्स के सभी बंदरगाहों पर टीसीपी सत्रों के ढांचे में गतिविधि देखी। उसी समय, कोई त्रुटि नहीं डाली गई थी। घर पर राउटर (प्रत्येक क्लाइंट का एक प्रबंधित पोर्ट है) सीपीयू लोड के 15% से अधिक की गतिविधि के मानक में थे। ग्राहकों में से एक ने चोटी के समय बंदरगाह पर एक बहुत ही दिलचस्प गतिविधि दिखाई, इसके एंटीवायरस ने एक त्रुटि उत्पन्न की, जिसके भीतर हमने काम शुरू किया।

थोड़ा मज़ा

बहुत शुरुआत में, हमने अपनी रूटिंग सेटिंग्स के काम को पाप किया, मल्टीकास्ट आईपीटीवी में त्रुटियां, हमने यह जानने की कोशिश की कि हमारे पास कहां था, एसीबी को बदल दिया, मैनुअल को स्मोक्ड किया और डलिंक समर्थन के माध्यम से समस्या को हल करने की कोशिश की। वांछित परिणाम के कारण कुछ भी नहीं हुआ, डलिंक ने हमेशा की तरह उत्तर दिया, "विन्यास दिखाएं।" उसी उपकरण का उपयोग करके अपना खुद का स्टैंड बनाने का निर्णय लिया गया था। हमने जुनिपर EX-4200 - DGS-3627 - DES-3200-100 - Dlink DIR-300 क्लाइंट पोर्ट का एक गुच्छा बनाया। उन्होंने एक कंप्यूटर स्थापित किया और, समस्याग्रस्त VLAN में से एक के भाग के रूप में, उन्होंने आने वाले और बाहर जाने वाले पैकेटों का विश्लेषण करना शुरू किया। इसके लिए धन्यवाद, हमें उछाल के समय एक बहुत ही दिलचस्प गतिविधि मिली।

210 192.168.0.108 192.168.0.1 DNS 74 मानक क्वेरी A rcmlic.roox.ru

211 192.168.0.1 192.168.0.108 DNS 146 मानक क्वेरी प्रतिक्रिया, ऐसा कोई नाम नहीं

212 192.168.0.108 192.168.0.255 NBNS 92 नाम क्वेरी NB RCMLIC.ROOX.RU <00>

213 192.168.0.108 192.168.0.1 DNS 74 मानक क्वेरी A rcmlic.roox.ru

214 192.168.0.1 192.168.0.108 DNS 146 मानक क्वेरी प्रतिक्रिया, ऐसा कोई नाम नहीं

215 192.168.0.108 192.168.0.255 NBNS 92 नाम क्वेरी NB RCMLIC.ROOX.RU <00>

216 192.168.0.108 192.168.0.1 DNS 74 मानक क्वेरी A rcmlic.roox.ru

217 192.168.0.1 192.168.0.108 DNS 146 मानक क्वेरी प्रतिक्रिया, ऐसा कोई नाम नहीं

218 192.168.0.108 192.168.0.255 NBNS 92 नाम क्वेरी NB RCMLIC.ROOX। 2013 <2>

219 192.168.0.108 192.168.0.1 DNS 74 मानक क्वेरी A rcmlic.roox.ru

220 192.168.0.1 192.168.0.108 DNS 146 मानक क्वेरी प्रतिक्रिया, ऐसा कोई नाम नहीं

221 192.168.0.108 192.168.0.255 NBNS 92 नाम क्वेरी NB RCMLIC.ROOX। 2013 <3>

222 192.168.0.108 192.168.0.1 DNS 74 मानक क्वेरी A rcmlic.roox.ru

223 192.168.0.1 192.168.0.108 DNS 146 मानक क्वेरी प्रतिक्रिया, ऐसा कोई नाम नहीं

224 192.168.0.108 192.168.0.255 NBNS 92 नाम क्वेरी NB RCMLIC.ROOX। 2013 <3>

यह प्रति सेकंड 10,000 बार हुआ (वे वास्तव में गिनती नहीं करते थे)

बहुत दिलचस्प DNS सहमत हैं? हमने Yota के बारे में सुना है, लेकिन कभी ROOX के बारे में नहीं सुना है? हमने इस DNS को खुद पर लपेटा। सर्वर लॉग में, जहां ये कंप्यूटर जाने लगे थे, लॉग प्राप्त हुआ था:

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

*। *। 238.110 - - [10 / दिसंबर / 2011: 22: 58: 34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1/4.0.2660 (Windows 6.1) .7601 x64) "

यह केवल एक मिलीसेकंड ग्राहक है। मेरी राय में, Yota एप्लिकेशन बहुत ही दिलचस्प तरीके से व्यवहार करता है, जो एक मिलीसेकंड के भीतर जबरदस्त गतिविधि पैदा करता है। शायद वह पूछ रहा है कि किसे रिपोर्ट करना है? और सभी Yota वाहक संभावित DDoSers हैं? मैं इस मुद्दे को हैबर में लाना चाहूंगा, क्योंकि नेटवर्क के सबसे सही उपयोगकर्ता यहां हैं।

पीएस के बाद डीएनएस उलटा, फट गतिविधि बंद हो गया। सर्वर पर केवल एक विशाल लॉग रहता है और बढ़ता है। हमने नेटवर्क पर एक बड़े बॉटनेट की समस्या को हल किया या यह क्या है?