इससे पहले कि हम लेख पर आगे बढ़ें, मैं आपको एक ऐसा मामला बताऊंगा।

मेरे दोस्त ने एक नया बीएमडब्ल्यू खरीदा। ड्राइव करना पसंद है - चलाई। जब ओडोमीटर पर ओडोमीटर 8000 किमी था, तो आधिकारिक डीलर ने फोन किया और कहा कि पैड खराब हो गए हैं - यह बदलने का समय है।

एक फोर्ब्स अमेरिकी पत्रकार और दो ट्विटर और IOActive सुरक्षा विशेषज्ञों ने फोर्ड एस्केप और टॉयटा प्रियस (टिप्पणियों में अनुरोध के अनुसार) का परीक्षण कैसे किया, इसके बारे में एक लेख। एक पत्रकार का पहला व्यक्ति लेख - एंडी ग्रीनबर्ग।

मैंने ब्रेक मारा, और 3,500-पाउंड (1 एलबी = 0.454 किग्रा) फोर्ड एस्केप ने रोकने के लिए मना कर दिया, या यहां तक कि धीमा कर दिया - जो चिंता की एक अनूठी भावना का कारण बनता है। इस मामले में, जब आप ब्रेक पेडल दबाते हैं, तो एसयूवी चेसिस के नीचे कहीं भैंस के गुस्से की गर्जना की तरह एक गहरी कराहती ध्वनि पैदा होती है। जितना अधिक मैं पेडल दबाता हूं, उतनी ही तेजी से पीछे की सीट पर मेरे पीछे बैठे इन दो हैकरों की प्रसन्नता से कराह उठती है।

सौभाग्य से, यह सब 5 मील प्रति घंटे से कम (1 मील = 1.609 किमी) पर होता है। इस प्रकार, फोर्ड एस्केप बस साउथ बेंड, इंडियाना के मॉल की छोड़ी गई पार्किंग में उगने वाली 6 फुट ऊंची खरपतवार की दीवार को निशाना बना रही है, जिसे चार्ली मिलर और क्रिस वैलेसेक ने इस दिन के प्रयोगों के लिए परीक्षण स्थल के रूप में चुना, जिनमें से कुछ को ऊपर वीडियो में दिखाया गया है। (जब मिलर ने ब्रेक-ट्रिकिंग ट्रिक की खोज की, तो वह इतना भाग्यशाली नहीं था: उसकी मां अपने गैरेज से चली गई, अपने लॉन घास काटने की मशीन को नष्ट कर दिया और $ 150 के लिए पीछे की दीवार को नुकसान पहुंचाया)।

"ठीक है, अब आपके ब्रेक फिर से काम कर रहे हैं," मिलर कहते हैं, पार्किंग ब्रेक के पास एक असंगत डेटा पोर्ट के लिए केबल से जुड़े जर्जर मैकबुक पर कुंजियों पर क्लिक करना। मैं पूरी तरह से मातम छोड़ देता हूं और सावधानीपूर्वक कार को रोक देता हूं। "जब आप विश्वास खो देते हैं कि कार वही करेगी जो आप उसे करने के लिए कहते हैं," एसयूवी से बाहर निकलने के बाद वह कहते हैं, "यह वास्तव में कार के काम करने के तरीके पर आपका दृष्टिकोण बदल देता है"

तथ्य यह है कि कार केवल ग्लास और स्टील से बनी मशीन नहीं है, बल्कि कंप्यूटरों का एक हैक किया गया नेटवर्क है, जो कि मिलर और वैलेसेक ने पिछले साल प्रदर्शित करने की कोशिश में खर्च किया था। ट्विटर पर 40 वर्षीय सुरक्षा इंजीनियर मिलर, और सिएटल स्थित आईओएक्टिव काउंसलिंग में सुरक्षा खुफिया विभाग के 31 वर्षीय निदेशक वेलसेक ने $ 80,000 प्राप्त किए - साथ ही पेंटागन के अनुसंधान विभाग के एक पागल वैज्ञानिक से अंतिम अनुदान प्राप्त हुआ, जिसे ऑफिस ऑफ़ एडवांस्ड का हिस्सा माना जाता है। रक्षा अनुसंधान योजना, कारों में सुरक्षा कमजोरियों को उखाड़ फेंका।

दोनों ने अपनी खोजों और हमलावर सॉफ़्टवेयर को जारी करने की योजना बनाई, जो उन्होंने लास वेगास में डेफकॉन हैकर सम्मेलन में विकसित किया। वे कहते हैं कि अन्य शोधकर्ताओं को यह जानने में मदद करना बेहतर है कि अप्रशिक्षित चालकों के "हूड्स के तहत" प्राप्त होने से पहले मोटर वाहन उद्योग की सुरक्षा के साथ क्या जुड़ा हुआ है, इसे ठीक करें। इस मुद्दे को नियंत्रित करने की आवश्यकता बढ़ती है क्योंकि कारें अधिक स्वचालित हो जाती हैं और इंटरनेट से जुड़ी होती हैं, और समस्या टोयोटा और फोर्ड से आगे निकल जाती है। लगभग हर अमेरिकी ऑटोमेकर जनरल मोटर्स - ओनस्टार, टोयोटा - सेफ्टी कनेक्ट और फोर्ड - एसवाईएनसी जैसे सेलुलर या वाई-फाई प्रदान करता है। GSMA मोबाइल बिजनेस और कॉमर्स ग्रुप ने आज वायरलेस ऑटो डिवाइसेस से $ 2.5 बिलियन का राजस्व का अनुमान लगाया है। परियोजनाओं की संख्या 2025 तक दस गुना बढ़ जाएगी। बेहतर सुरक्षा के बिना, यह सब संभावित रूप से कमजोर है, और वाहन निर्माता अभी भी इस मुद्दे को कम कर रहे हैं।

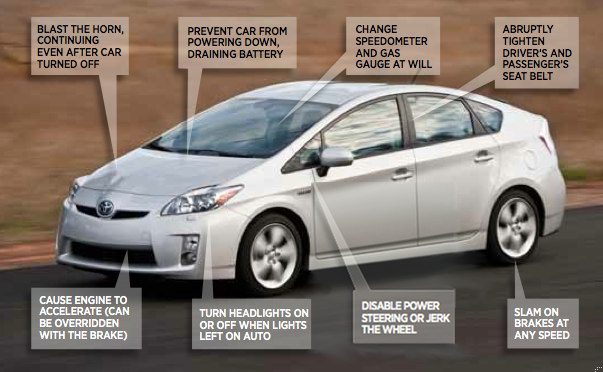

एक घंटे तक अपनी कारों को चलाकर, मिलर और वलाशेक ने दिखाया कि वे एस्केप एंड टोयोटा प्रियस डिवाइस (2010 के दोनों मॉडल) के बारे में पर्याप्त जानकारी प्राप्त कर चुके हैं। कई अप्रिय आश्चर्य सामने आए: अनियंत्रित पैडल से लेकर अप्रत्याशित गति में अप्रत्याशित Prius ब्रेक संचालन। उन्होंने अपने लैपटॉप से कमांड भेजे जो पावर स्टीयरिंग, फेक जीपीएस रीडिंग और स्पीडोमीटर और ओडोमीटर को बंद कर देते थे। अंत में, उन्होंने मुझे एक देश की सड़क पर भेजा जहाँ वाल्स्ज़ेक ने दिखाया कि वह किसी भी गति से प्रियस की स्टीयरिंग को हिंसक रूप से खींच सकते हैं, जिससे कॉर्नफील्ड या हेड-ऑन को मारने की धमकी दी गई थी। "कल्पना कीजिए कि आप प्रति घंटे 80 मील की दूरी पर ड्राइव कर रहे हैं," वाल्स्ज़ेक कहते हैं, "और आप अपने बगल में एक कार या एक आने वाली लेन के लिए जा रहे हैं। यह एक सेटअप है। ”

फोर्ड के प्रवक्ता का कहना है कि कंपनी हैकर्स को बहुत गंभीरता से लेती है, लेकिन टोयोटा, बदले में, मिलर और वलास्ज़ेक की चाल पर कोई प्रभाव नहीं डालती है। "हम पूरे ऑटोमोटिव उद्योग की तरह, रिमोट वायरलेस उपकरणों द्वारा हैकिंग को रोकने पर ध्यान केंद्रित कर रहे हैं," वह एक ईमेल में लिखते हैं। उनके अनुसार, टोयोटा इंजीनियर वायरलेस हमलों के लिए अपनी कारों का परीक्षण कर रहे हैं, - "हम मानते हैं कि हमारे सिस्टम विश्वसनीय और सुरक्षित हैं।"

लेकिन मिलर और वाल्स्ज़ेक के काम ने निम्नलिखित कारणों से कार कंप्यूटर पर भौतिक पहुंच का सुझाव दिया: कार के नेटवर्क तक वायरलेस पहुंच प्राप्त करना नया नहीं है। वाशिंगटन विश्वविद्यालय और कैलिफोर्निया विश्वविद्यालय के शोधकर्ताओं की एक टीम, सैन डिएगो, ने 2010 में एक अनाम कंपनी से एक सेडान पर प्रयोग करते हुए पाया कि वे उसी मिशन-महत्वपूर्ण प्रणालियों में घुसपैठ कर सकते हैं जो मिलर और वालेसक ने ऑनस्टार, सेलुलर के माध्यम से इस्तेमाल किया था। ब्लूटूथ त्रुटियां, एंड्रॉइड एप्लिकेशन जो ड्राइवर के स्मार्टफोन से कार के नेटवर्क के साथ सिंक्रनाइज़ होते हैं, या यहां तक कि कार के स्टीरियो सिस्टम में एक ऑडियो सीडी पर एक दुर्भावनापूर्ण फ़ाइल। "वैज्ञानिकों ने दिखाया है कि आप कोड को दूरस्थ रूप से निष्पादित करने की क्षमता प्राप्त कर सकते हैं," वाल्सज़ेक कहते हैं, हैकर शब्दजाल का उपयोग करते हुए, "सिस्टम पर कमांड निष्पादित करना शुरू करने के लिए।" हमने दिखाया है कि जैसे ही आप सिस्टम में तोड़ते हैं आप बहुत सारे पागल काम कर सकते हैं। "

इन परीक्षणों में भाग लेने वाले यूसीएसडी (कैलिफोर्निया विश्वविद्यालय, सैन डिएगो) के प्रोफेसरों में से एक स्टीफन सैवेज का दावा है कि वायरलेस हैक संभव है और पूरे उद्योग को प्रभावित करते हैं: "यह देखते हुए कि कार प्रणालियों पर हमले अभी तक प्रयोगशाला के बाहर नहीं देखे गए हैं। , निर्माताओं ने खुद को पूरी तरह से सॉफ्टवेयर के साथ प्रदान नहीं किया, "वे कहते हैं," 1990 के दशक की शुरुआत में हमने पीसी पर मौजूद कठिनाइयों का पता लगाया। "

जैसे-जैसे कारें रोबोट के सपनों के गूगल के करीब आती जाती हैं, वैसे-वैसे अधिक विकल्प संभावित रूप से हमलों की चपेट में आते जाते हैं। मिलर और वालेसक ने स्टीयरिंग को पकड़ने के लिए, उदाहरण के लिए, टोयोटा और फोर्ड के स्वयं-पार्किंग कार्यों का उपयोग किया। 2014 मर्सिडीज-बेंज एस-क्लास जैसी कार, जो ट्रैफिक जाम (स्टॉप-एंड-गो सिस्टम) में ट्रैफिक की निगरानी कर सकती है या बिना ड्राइवर के हस्तक्षेप के कार को रिवर्स में फॉलो कर सकती है, हैकर को हमला करने के और भी मौके दे सकती है, गार्टर एनालिस्ट कहते हैं समूह तिलो कोज़लोव्स्की।

इसी समय, मिलर और वाल्स्ज़ेक का तर्क है कि कार कंपनियों को अपनी कारों को सुरक्षा प्रदान करने का सबसे अच्छा तरीका यह दिखाना है कि पहियों पर एक बहु-टन रॉकेट के साथ क्या हो सकता है। जब हमलावर इस पर नियंत्रण कर लेते हैं तो किसी डिजिटल एसयूवी को हाईजैक करना बेहतर होता है। "अगर केवल एक चीज जो आपको अपनी कार को दुर्घटनाग्रस्त होने से बचाती है, वह यह है कि कोई भी इसके बारे में बात नहीं कर रहा है," मिलर कहते हैं, "तो आप वैसे भी जोखिम में हैं।"