最近の議論とWindows以外の

ウイルスを見せたいという要望を考えると、

ParetoLogicのセキュリティスペシャリストであるJerome Segura

による興味深いブログの小さな翻訳を許可し

ます 。

Koobfaceワームは、マルチプラットフォームバージョンでニュースを再入力します。 コンピューターセキュリティ会社のIntegoは、Mac OS Xシステムでこのワームのバージョンを発見し、

ブログで報告しました。

ワームは、次の形式の感染したWebページを介して被害者のコンピューターに侵入しますか? 次の図は、Ubuntuでの感染プロセスを示しています。

ワームは、Javaアプレットを使用して悪意のあるコンテンツをダウンロードします。 ユーザーがアプレットの実行に同意すると、彼のシステムはボットネットの一部になります。

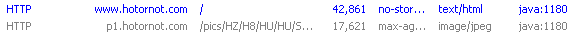

説明したメカニズムをWindows、Linux、およびOS Xオペレーティングシステムでテストしたので、Firefoxトラフィックの終了後もUbuntuで生成され続けました。

同時に、システムに感染するために管理者パスワードが必要ではなく、アプレットを起動するだけであることが興味深い。

このバージョンのKoobfaceを配布しているサイトに関する追加情報-感染が成功した場合、ランダムな画像が表示されます。

ブラウザウィンドウを更新すると、毎回新しい画像が表示されます。 Koobfaceの作成者はhotornot.comであり、そこから写真を表示しています。

感染が失敗すると、次のメッセージが表示されます。

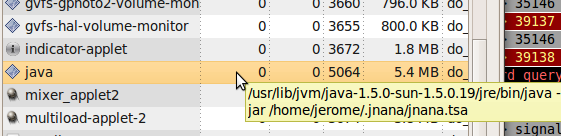

判明したように、悪意のあるJavaアプレットの名前はjnana.tsaです。 次の図で実行を確認できます。

アプレットは、コンテンツを現在のユーザーのホームディレクトリにアップロードし、実行のために送信します。

Koobfaceワームは、Javaプロセスアクティビティの間、アクティブなままです。 ただし、再起動後、マルウェアがレジストリに登録されるWindowsを実行しているシステムに感染した場合を除き、マルウェアの自動開始は発生しません。 Ubuntuでこの可能性がないと、ワームはシステムが再起動するまでアクティブになります。再起動には数時間から数日かかる場合があります。

UPD:

カスペルスキーのアナリストもワームを取り上げました 。 確かに、彼らはまだUbuntuの感染を信じていません。