現在ロシアでは、SaaSモードで多種多様なソフトウェアを使用する機能を提供する約100のサービスがあり、これらのサービスの数は常に増加しています。 同時に、SaaS市場の指標(売上高、顧客ベースなど)はかなり低いままです。

この市場の発展にとって最も重要なストッパーは、ユーザーデータの情報セキュリティを確保することです。 日常の言葉では、質問はおおよそ次のように定式化されます:

「ビジネスの重要なデータをプロバイダーとどこに配置しますか?」 、

「プロバイダーがこれらのサービスの提供を停止するとどうなりますか?」 、

「データが失われないことを保証するものは何 ですか?」 競合他社に?」など

これらの質問にアクセス可能な言語で回答し、セキュリティの質問を整理し、SaaSプロバイダーの「裏返し」について説明したいと思います。

ホスティングプロバイダーとの比較

少なくとも2つの広範なホスティングサービスがあります(実際、これらはほとんどSaaSサービスです。これは単に歴史的に呼ばれていません)。今日、ネットワーク上のあらゆるビジネスにとって重要なデータを収集、処理、送信します。 ロシア

では数十万人の顧客がこれらのサービスを使用しています

! 何らかの理由で彼らはセキュリティについて不思議に思わず、それほど多くの本当のセキュリティ問題はありません。 私は、

電子メールサービス

と 、主にプロバイダーにある

オンラインストアのレンタル(ホスティング)について話している。

すべてのビジネス通信は、電子メールで行われ、保存され

、オープンフォームで送信されます。 プロバイダーは、連絡先、契約に関する情報を受信し、たとえば競合他社に送信できます。 オンラインストアでさらに興味深い。 オンラインストアのデータベースでは、すべての顧客、顧客の連絡先、すべての注文、倉庫内の商品の残高、お客様が特別に用意した一意の説明、画像に関する情報が収集されます。 これはすべてプロバイダーに

あり、どのように保護されていますか?

ホスティングプロバイダーと契約を結び、セキュリティだけでなく、一般にサービスの品質の保証が含まれているかどうかを確認してみてください。 メールが数日間機能しない場合、プロバイダーはあなたに補償する必要があります。 プロバイダーがどのようなインフラストラクチャを持っているか知っていますか?データの操作性とセキュリティを技術的に保証できますか?

そのため、SaaSサービスのセキュリティ問題は、標準のホスティングサービスのセキュリティ問題に過ぎず、このセキュリティのレベルは多くの顧客に適しています。

しかし、「

パニコフスキーは、世界には彼よりも小さな人々がいるという認識に満足していました 」というアプローチはこの問題では正しくないので、詳細に入りましょう。

情報リスク

ユーザーは本当に何を恐れていますか? 情報セキュリティを確保するための主な問題と、これらのリスクを最小限に抑える方法をリストします。

データのプライバシーの損失

データの機密性とは、所有者の同意なしに第三者がデータにアクセスできないことです。

機密性は、次のような技術的および管理的手段の両方を含む複雑なタスクです。

- ユーザーの承認(サービスにアクセスするとき、およびサポートサービスに連絡するときの両方);

- アクセス権の分離、サーバーへのセキュリティポリシーの適用、外部ネットワークセキュリティシステムの構成(ファイアウォール)など、データストレージの機密性。

- 送信中のデータの機密性(チャネル暗号化、VPNの構築);

- バックアップ上のデータの機密性を確保します。

- クライアントの機密情報にアクセスできる管理スタッフとの法的に正しい関係。

激しい競争の場合、競合他社は企業のローカルネットワークを「ハッキング」するか、情報を取得するために企業の従業員や管理者に遠出を求めます。 プロバイダーに情報を提供する場合、企業の従業員と管理者は物理的にアクセスする能力がないだけでなく、この情報が存在することが常にわかっているわけではありません。

データへのアクセス不能

アプリケーションが企業の日常業務に不可欠である場合、ユーザーのデータの可用性は次のような重要なタスクです。

- サーバーハードウェアの可用性、コンポーネントの複製、クラスタリングの確保。

- ローカルネットワークのネットワーク機器の操作性と高品質のインターネット接続を確保する(アプリケーションへの外部アクセスが必要な場合)。

- 十分なパフォーマンスの確保、ハードウェアプラットフォームの予測とアップグレード。

アクセシビリティには、たとえばDDoS攻撃からのネットワーク保護も含まれます。

データ整合性違反

データの整合性-データ変更を使用してデータ変更の完全性と正確性を確保します。

整合性の確保には以下が含まれます。

- 変更時にアプリケーションレベルでトランザクション性を確保する(データベース内などのデータ間の関係の正確性を維持する)。

- 物理メディアのパフォーマンス、複製、RAIDアレイの使用。

- バックアップのタイムリーな作成、可用性、展開を保証するバックアップおよびリカバリシステム。

また、特殊なソフトウェアおよびハードウェアシステムによっても提供されるソフトウェアアプリケーションのセキュリティの「ギャップ」(いわゆるインジェクション)を使用して、外部からデータの整合性に違反する可能性があります。

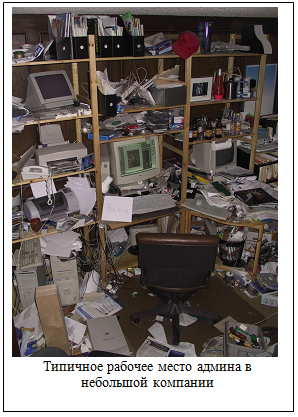

新しい管理者との比較

大企業の場合、情報セキュリティの問題は、独自の十分に強力なITおよび情報セキュリティ部門、独自のフォールトトレラントデータセンター(DPC)の構築および運用などによって解決されますが、中小企業はどうでしょうか。

ほとんどの場合、中小企業には、外部の企業や個人に対するローカルネットワークの運用性をサポートするためのスタッフや注文サービスに関する常設のITスペシャリストがいません(これらのサービスのアウトソーシング)。

次のオプションでビジネスアプリケーションを使用するときの情報セキュリティを比較してみましょう。

- 企業のローカルネットワークにビジネスアプリケーションを配置し、次期管理者による情報セキュリティを確保する

- サービスプロバイダーを使用してSaaSモードでビジネスアプリケーションをホストする。

問題はすぐに発生します。 どちらの場合も、企業の外部の従業員は企業の機密情報にアクセスできます。

次に、着信管理者の信頼がサービスプロバイダーの信頼とアプリオリに異なるのはなぜですか?

訪問管理者は外部組織でもあり、場合によっては非常に多くの理由(電話、病気、セッション、連合の別の主題での予期しない愛など)で姿を消す個人でもあります。

通常、着信管理者は、ローカルネットワーク上のワークステーション、プリンターとスキャナー、ファイルおよびその他のサーバーの操作性を確保し、インターネットに接続するなどの標準タスクを実行する非常に良い経験を持っていますが、Microsoft Exchange、Microsoftなどの複雑なビジネスアプリケーションをサポートした経験はほとんどありませんDynamics CRM、Sharepoint Server上のポータル、Live Meeting、サードパーティアプリケーション、および多くの場合、それらをサポートし、パフォーマンスを保証するだけではありません。

問題に対する新しい管理者の反応率はどのくらいですか。 おそらく誰もがさまざまな方法を持っていますが、多くの場合、緊急旅行は不可能または非常に高価です。 プロバイダーは、24時間のインシデント処理と、サービスレベル契約(SLA)で規定されている保守性の条件を保証します。

入ってくる管理者は、目を覚まして夜にサポートを提供することを好みません。これはビジネスにとって非常に重要です!!!バックアップと監視は、システムの構成と保守が非常に困難です。 企業の各ディレクターの記憶には、「すべての情報を備えた」盗難(紛失)ラップトップ、崩壊したハードドライブ、故障したフラッシュドライブ、および「非常に重要な情報」を含む読み取り不能CDROMがあります。 仕事は麻痺し、神経は極限まで。 そして、この問題を解決できない場合、バックアップシステムを確立し、そのパフォーマンスを監視する必要があります。

すべての新しい管理者がこれに関与して適切な経験を持っているわけではありませんが、プロバイダーは主な機能の1つです。 さらに、優れたバックアップシステムは非常に高価です。 同じことが、オペレーティングシステムとアプリケーションソフトウェアのセキュリティシステムのギャップを埋める更新プログラムのインストールにも当てはまります。 次回管理者が到着したときにこれを行うと、攻撃者は脆弱性を利用するのに十分な時間を持つことになります。

プロバイダーは、セキュリティギャップに関する情報を常に監視しており、すべてのクライアントの更新プログラムをすぐに迅速にインストールできます。

すべての従業員が労働契約に署名するわけではありません。また、機密保持に十分な条件が含まれていません。 この条項は、入ってくる管理者との契約に常に存在するわけではありません。また、この契約は常に紙面に存在するわけではありません。つまり、法的請求を行うことはできません。 プロバイダーにとって、これは契約の必須の付属書でなければなりません。

通常、小規模企業のLANの物理インフラストラクチャは最大限に使用され、コンピューターとサーバーは、ヘッドがハードドライブの穴をふき取り、ネットワークワイヤーが古い時代から崩れるまで動作します。 これはビジネスの効率性の観点からは正常ですが、新しいビジネスアプリケーションの導入の場合は、単にリソースがない可能性があります。つまり、サーバーを購入するか、複数のサーバーを購入することを意味します。エアコンなどを購入する必要があります バックアップサーバーにこの新しいシステムをバックアップする場所はありません(ある場合)-ハードドライブを購入する必要があります-今はそうしません-すべてのハードドライブを変更する必要があります。 言い換えると、多数のアクションを実行し、かなりの金額を費やし、ある程度の時間を費やす必要があるかもしれません。 プロバイダーはこれらすべての問題を処理します。 サービスを実行している機器がわからない場合もあります。信頼性が高く、生産性が高く、負荷が増加したり陳腐化した場合に更新されることが重要です。 そして、これはソリューションを使用するコストに影響しません。

LANをカバーする外部ファイアウォールは、高価であるため、信頼性が高く生産的なデバイスになることはめったにありません。 攻撃を検出および防止するシステムはまったく存在しません。 ローカルエリアネットワークでは、ほとんど何も複製されません。 プロバイダーには強力なシステムがあり、すべてのクライアントで同時に使用されるため、余裕があります。つまり、クライアントあたりのコストはなくなっています。

一貫性のあるシステムとしてのセキュリティポリシーは、ほとんどの場合、中小企業では存在しません。 使用済みソフトウェアのリストが存在しないか、最新ではないため、ユーザーは終了時に常に削除されたり、パスワードが変更されたり、どこでも変更されたりするわけではありません。 ユーザーが削除されると、プロバイダーはアクセスを自動的に閉じます。 このため、プロバイダーはこれを覚える必要さえありません。すべてがリソース管理システムによって自動的に行われます。 プロバイダーは単に手動で制御できず、これらの機能を体系化して自動化する義務があります。

これはすべて説明可能です。 情報セキュリティシステムを確立するには、知識とリソースが必要ですが、それらはまったく使いたくありません。 解決策があります-プロバイダーの知識と経験を使用してください。

テーブルAdmin VS Providerを比較する| パラメータ | 管理者(着信) | サービスプロバイダー |

| 責任 | ね またはフィズ。 顔 | ね 顔 |

| 体験 | 個人的な知識のレベル | プロの方法 |

| サービス品質 | 効率性

バックアップ監視??? | SLAで修正された測定可能なパラメーター |

| 守秘義務 | 雇用契約? | 機密性-NDA |

| 専門知識 | ERP、CRMのサポートを利用できない場合があります... | ビジネスシステムの専門知識 |

| 物理インフラ | 信頼できない | プロ |

正しいプロバイダー

プロバイダーへの信頼は複雑な問題であり、多くの要素で構成されています。

ビジネスアプリケーションレンタルサービスプロバイダーを選択するときは、次の情報を考慮する必要があります。

- プロバイダーの歴史、市場に何年存在したか、評判。

- 既存の顧客、成功事例。

- 物理インフラストラクチャの分野におけるオープンポリシー(データセンターの数と品質、空調と電力システムの複製、最新の消火システム、物理的アクセス、ビデオ監視)。 遠足に行くことができれば悪くありません。

- 使用されるサーバーハードウェア。

- 外部情報セキュリティシステム(ファイアウォール、攻撃を検出および防止するためのシステム)の可用性、説明、および品質。

- スタッフの数と資格。

- サービス提供のパラメーター、違反のタイミングと責任を説明するサービスレベル契約(SLA)の存在。

- 機密保持契約(NDA)とそのパラメーターの可用性。

- このソフトウェアのレンタルサービスを提供する可能性に関するソフトウェアメーカーからのプロバイダーの能力の確認。 たとえば、マイクロソフトのビジネスアプリケーションレンタルサービスを提供する場合、 ホスティングソリューション 、高度なインフラストラクチャソリューションなどの能力を持つことが重要です。

- 操作モード、反応速度、サポートサービスの使いやすさ、問題の「エスカレーション」の可能性。

- ロシア連邦の法律に基づく書類。

結論の代わりに

私はクラスとして入ってくる管理者にまったく反対していません。 彼らは、ワークステーション、サーバー、および中小企業のローカルネットワークのインフラストラクチャをサポートする上で重要な役割を果たし、サービスなしでは不可能です。 プロバイダーは伸びず、そのようなサービスの提供に手を伸ばすことはほとんどありません。

同時に、多くのビジネスアプリケーションをリモート(SaaSモード)で使用する方が簡単で

安全です。このモードは、セキュリティの問題を解決することに加えて、他の多くの利点を提供するためです。

- 1回限りの高価なソフトウェア購入ではなく、均一な小額の支払い。

- 少額の支払いにより、以前は利用できなかったより高価で機能的なアプリケーションを使用できるようになりました。

- ソフトウェアを展開するためにサーバーやその他のハードウェアを購入する必要はありません。

- 必要なすべての更新を自動的に受信し、最新バージョンを使用する

- 必要な場合にのみ使用(および支払い)してください。

- などなど