ビットコインについて書かれた多くの物議をかもしている記事は、私にこのシステムの内部構造に関する記事を書かせました。 一部の著者

が内部構造を理解せずにデジタルコインについて

書いたことに驚きました。また、長い推論の意味は、これが詐欺かどうかを突き止める試みに失敗しました。 この記事の後、ビットコインの信頼または信頼が自信と認識に変わることを願っています。 この記事では、デジタルコインの社会経済的影響については説明しませんが、内部アルゴリズムにのみ焦点を当てます。

電子デジタル署名(EDS)

残念ながら、内部から楕円曲線で暗号化がどのように機能するかを示す適切な単純な画像は見つかりませんでした。 このツールを「信頼して」使用してください。 同じアルゴリズムが銀行部門でも使用されているだけでなく、銀行部門でも使用されているため、デジタル署名の崩壊は多くの業界で危機を招きます。 そのため、秘密鍵を使用して、「所有権の譲渡の手紙」(取引)に署名し、それによってコインを他の誰かに渡します。 公開鍵を使用して、他の人のトランザクションの信頼性を検証します。

ハッシング

ハッシュプロセスを理解している場合は、このセクションをスキップしてください。 ハッシュの表示は非常に簡単です。 たとえば、電話番号は+7(495)606-36-02です。 すべての数値を数回一緒に追加します。

7 + 4 + 9 + 5 + 6 + 0 + 6 + 3 + 6 + 0 + 2 = 48 => 4 + 8 = 12 => 1 + 2 = 3

そのため、任意の番号を特定の番号に明確に関連付けることができます。 加算プロセスはハッシュと呼ばれ、メソッド自体はハッシュ関数であり、結果の数値はハッシュ和または単なるハッシュです。

通常、ハッシュから次のプロパティが実現されます。

-ハッシュ量(この場合は3)を知っているため、元の電話番号を特定できません。

-電話番号を所定の金額に調整することはできません(この例では、ビットコインには必須ではありません)。

-電話番号の小さな変更は、ハッシュの基本的な変更につながります(この例では、適用できませんが、ビットコインに必要です)。

wiki記事には、他にも多くの身近な日常のハッシュの例があり

ます 。

所有権の譲渡。 公開鍵ハッシュ

ビットコインは、コインを転送するためのアドレスとして公開鍵のハッシュを使用して動作します。 誰かのビットコインアドレスを公表しても、費用はかかりません。 ハッシュによってソースキーを学習することは、「霊魂の戦い」の参加者にとっても不可能です。 そして、キーのペア自体は一度だけ使用されます-財産権を譲渡するとき。 これにより、キーペアの寿命が終わります。

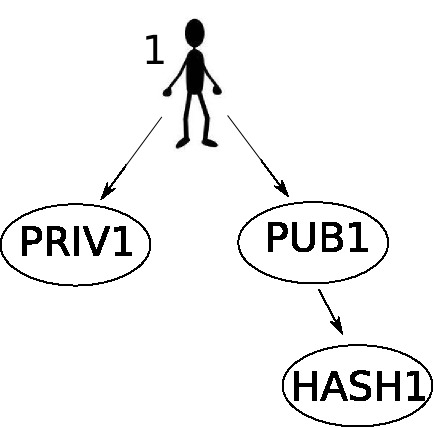

PUB1-公開キー

PRIV1-秘密鍵

HASH1またはHASH(PUB1)-公開キーのハッシュ(ビットコインアドレス)。

HASH2またはHASH(PUB2)-次の所有者の公開鍵のハッシュ。

コインからしばらく脱線しましょう。 たとえば、所有権に疑いのない車の所有者を考えてみましょう。

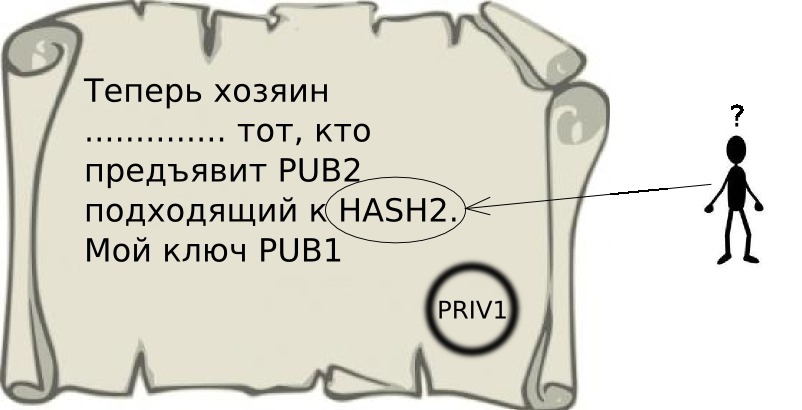

-公開会議(公正、テレビ番組)の所有者は、公開鍵HASH(PUB1)のハッシュ、車のシリアル番号を全員に見せ、誰もがこれに同意します-誰も苦情を言いません。

-販売の瞬間まで、売り手の両方のキーPUB1、PRIV1は秘密のままです。 HASH(PUB1)と対応する車両シリアル番号のみが既知です。

-所有者が車を買い手に販売したいと思うとすぐに、彼はHASH(PUB2)の2番目の所有者のシリアル番号と公開鍵のハッシュを示す公開書簡を書きます。 そしてもちろん、彼は公開鍵PUB1を含む秘密鍵PRIV1で手紙に署名します。

-所有権の譲渡後、秘密鍵は関連性がなくなります-2番目のそのような手紙は存在できません(「1つのストーリー」を参照)。 公開鍵でレター自体を確認し、2番目の所有者を証明できます。

-HASH(PUB2)を除き、2番目の所有者については、3番目の所有者に権利を譲渡するまで何もわかりません。 そして、このチェーンは無限になります。

-EDSを使用して権利の譲渡に署名することにより、所有者は自分自身を証明するだけでなく、譲渡する義務も課します。 ことわざにあるように:「言葉-スズメではなく、飛び出す-あなたはキャッチしません。」

-HASH(PUB)のおかげで、二重の保護が得られます。 最初の謎は、ハッシュによって公開鍵を見つけることです。 2番目の謎は、他の誰かの秘密鍵でサインアップすることです。

車をビットコインに置き換えると、シリアル番号の代わりに前のトランザクションのハッシュが表示されます。 また、所有者のチェーン全体が各ユーザーによって公開されます。

「そして変化!?」

変更はそれ自身に任せなければなりません。 しかし、秘密鍵は一度しか使用されず、そのコインの一部は新しい点灯していないアドレスに送信されると考えられています。 このため、どのアドレスにいくつのコインが属しているかを理解することは難しく、1日/月/年ごとに転送されるコインの量を判断することは困難です。

一つの物語。 採掘者とは何ですか。

コインを2回使用できないようにするには、すべてのトランザクションの単一の履歴が必要です。 その後、最初のトランザクション(コインへの権利の譲渡の手紙)、または極端な場合には、いくつかのうちの1つだけがログに記録されます。 このため、トランザクションはブロックに結合され、「美しい」ブロックのみが認識されます。 「美しいブロック」を見つけるのは難しく、1トンの金鉱石がたった1つの立っているナゲットに出くわすようです。 この場合、ブロックハッシュには一定数のゼロが含まれている必要があります。

ブロックは、前のブロック(ハッシュ合計)、含まれるすべてのトランザクションのハッシュ合計、およびランダムにソートされた番号(eng:nonce)で構成されます。

blockexplorer.comの

ビットコインブロックの例:

* Hash: 00000000000001c21dbf4715d5da1a288061faa21e950dd8df6ae25c8b55d868

* Previous block?: 000000000000056a7dcf283f627c2a17c55ffe1937a6ed2bc467d9c524311da2

* Difficulty: 1 690 895.803052 ("Bits": 1a09ec04)

* Transactions: 184

* Total BTC: 4251.63216933

* Size: 58.913 kilobytes

* Merkle root: 98c5d975bf556f0344770eee7ab31688a1c108223c14cea908ff99b0ab8fe947

* Nonce: 3723473450ブロックハッシュの合計の先頭にゼロがいくつあるか確認してください。 それは見つけるのがとても難しかった理由です。 しかし、誰もがブロックの「美しさ」の信authentic性を簡単に検証できます。 ハッシュ内のゼロの数は、各ブロックが約6〜10分ごとに生成されるように選択されます。 ブロックを見つけると報酬が与えられ、50コインになりました。 また、ファインダーには、自分のブロックに含まれるトランザクションのトランザクションからのすべての料金(トランザクション料金)が与えられます。

ブロックの最も長いチェーンが常に勝つという事実により、単一のストーリーが達成されます。 孤立したユーザーがBitcoinネットワークから分割されても問題ありません。その後、すべての分割されたトランザクションがより複雑になり、より長いチェーンになります。

仕事の微妙さ

-ハッシュは通常、二重sha256として理解されます。 sha256(sha256(x))。

-驚くべきことに、ビットコインは何も暗号化しません。 トランザクションログ全体は完全にオープンな情報です。 誰でもすべてのトランザクションの整合性をチェックし、流通しているコインの数を計算できます。 偽造の可能性はありません。 極悪行為の唯一の機会は、ビットコインの仕事をしばらく中断することだけです。

-最初の起動時に、ビットコインアプリケーションはキーペアを作成します。 より正確には、彼は事前に100ペアを即座に作成します。これにより、ウォレットのバックアップ(バックアップ)を事前に100を超えない操作にすることができます。

-実際には、ビットコインアドレス自体に加えて、検証アルゴリズムがトランザクションで示されます。 ビットコインの内部には、独自のプリミティブで意図的にトリミングされた

プログラミング言語が組み込まれています。これにより、複雑なトランザクションを行うことができます。 たとえば、お金が複数の受取人に送られるようにプログラムできます(複数のキーのあるセーフティボックスのように)。 または、お金の使用期限(2013年以前)などを含めます。

-ブロック内のトランザクションは、ハッシュツリーの形式で積み重ねられます。 したがって、将来、完了したトランザクションを破棄して、ブロックの整合性に違反することなくディスク領域を節約することが可能になります。

-

ビットコインアドレスにはチェックサムが含まれています。 したがって、1つ以上の文字をスキップまたは置換しても、アドレスを間違えることはありません。

結論として

コインのレートに関係なく(投機家だけがシステムを攻撃することができます)、ビットコインは技術的に非常に成功したと思います。 将来得られた経験を学び、活用することがたくさんあります。