2011年3月、

私はVirtualBoxのHiJacking DLLについて書きました 。 その後、

開発者は、問題は製品にあるのではなく 、製品のベースとなっている

Qtにある

と言いました 。

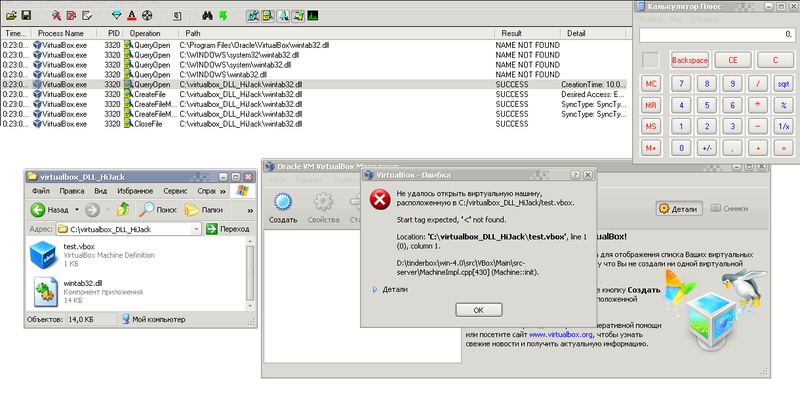

最後に、時間を見つけて、私はそれをチェックアウトすることにしました。 そのようになった。

私はチェックされました:

そして、彼らは脆弱でした。

脆弱性のビデオデモ(音声のないビデオ):

ただし、Oracle VirtualBox 4.1.2はもはや脆弱ではありません。 Qtのどのバージョンで問題が解決されたかを見つけようとして、

Qt changelogを調べ始めました。そこでは

、バージョン4.7.1のそのようなエントリが見つかりました。

QLibrary

* [QT-3825] System libraries are only loaded from the system directories.Qtで記述されたアプリケーションを使用する場合は、アプリケーションの実行可能ファイルと同じディレクトリにあるライブラリのバージョン(Qt * .dll)を確認することをお勧めします。 バージョンが4.7.1未満の場合は、

Qt Librariesをダウンロードして手動で更新します。

潜在的に脆弱なアプリケーションのリスト (一部は既に更新済みのQtを使用しています)。

UPD: 投稿の英語への翻訳関連リンク:

- DLLハイジャック(検索ツール、Metasploitによる悪用)

- 有益なハイジャックDLL ( elgrandに感謝)

- マイクロソフトセキュリティアドバイザリ(2269637)

安全でないライブラリのロードにより、 リモートでコードが実行される可能性がある ( ComodoHackerに感謝) - Qt:セキュリティのお知らせ-Windows DLLのプリロード

- 新しいレジストリキーCWDIllegalInDllSearchが公開され、DLL検索パスアルゴリズムを制御できるようになりました