仮想環境でデータを保護することは

仮想環境でデータを保護することは 「斬新な世界」であり、脅威の理解に関する世界観の大きな変化を意味します。

私は同僚と個人データの保護に取り組んでおり、特定のオブジェクトの何が問題なのかを確認できるように、考えられるセキュリティ上の脅威の膨大な表を収集しました。

教育プログラム

物理オブジェクトから仮想までの標準ITコンセプト(サーバー、ケーブル、ネットワークスイッチなど)。 仮想化環境では、仮想環境(ハイパーバイザー)のプログラムコードを調整する要素を表し始めます。

脅威の形態は変化しています。 一方では、「現実の」世界に対する脅威は仮想環境で消えますが(たとえば、ケーブルの破損、特定のサーバーボードの障害など)、他の脅威が発生します(たとえば、仮想環境のオブジェクト間の論理接続の不正なソフトウェア設定、盗難の可能性/仮想化の破壊仮想マシンはリムーバブルメディアにコピーまたは削除できるファイルであるという事実による環境全体)。

さらに、既存の要件は、ケーブル、サーバー、およびネットワーク機器が物理的なオブジェクトであることを前提とする保護の要件を説明しているため、規制当局(FSTEC)の要件を仮想環境に「プル」する方法の問題があります。

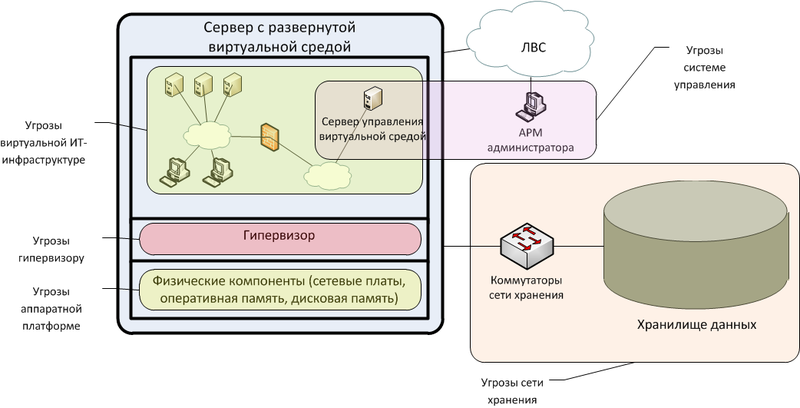

アーキテクチャレベルに従って、仮想環境でセキュリティの脅威を構築します。- 仮想環境が展開されるハードウェアプラットフォーム。

- ハードウェアリソースと仮想マシンリソースを管理する機能を実行する仮想化システムソフトウェア(ハイパーバイザー)。

- 仮想環境管理システム(ハイパーバイザーと仮想マシンの設定をローカルまたはリモートで制御できるサーバーおよびクライアントソフトウェアコンポーネント);

- システムおよびアプリケーションソフトウェアを含む仮想マシン。

- ホストされた仮想マシンのイメージとデータを含むストレージネットワーク(スイッチング機器とストレージシステムを含む)(ストレージネットワークはSAN、NAS、iSCSIに基づいて実装できます)。

脅威を分析するときは、仮想環境での個人データの処理の詳細を考慮することが重要です。- 仮想マシンのフレームワーク内で処理されます。 単一のサーバー内には、さまざまなカテゴリの個人データを処理できる多数の仮想サーバーが存在でき、サーバー自体を異なる個人データ情報システムに含めることができます。 この場合、サーバーの「イメージ」は別のデータウェアハウスに置くことができます。

- 仮想環境内の仮想マシン間で受け渡しされます。 仮想マシンはデータウェアハウスに保存されたファイルであるため、仮想マシン間での個人の転送では、PDがデータウェアハウスの1つの領域を離れ、ネットワークスイッチを通過し、仮想環境が展開されたサーバーに移動し、逆の順序でストアに戻ることを想定しています。しかし、別の仮想マシン用。

- 仮想環境と外部環境(実環境と仮想環境の両方)の間で受け渡しされます。 特徴は、さまざまな仮想サーバーまたは情報システムに関連するデータが1つの物理サーバーのネットワークインターフェイスから「終了」できることです。したがって、仮想環境と外部物理コンポーネントの保護メカニズムを統合するという疑問が生じます。

潜在的な違反者の意図的または意図しない行動によって引き起こされる各レベルの脅威を考慮してください。ハードウェアプラットフォームに対する脅威(通常のサーバープラットフォーム、ブレードバスケット)

仮想環境コンポーネントがインストールされているサーバーハードウェアのハードウェアコンポーネントの中断潜在的な侵入者:1)仮想環境のコンポーネントがホストされている施設にアクセスできない従業員。

2)訪問者;

3)管理者。

何が起こっているのか:1)仮想環境のハードウェアコンポーネントの物理的損傷。

2)機器コンポーネントの不正な取り外しまたは交換。

3)ハードウェアコンポーネントまたは関連するサポートシステム(停電、空調システムなど)の動作の不正な中断。

4)隣接するサポートシステム(電源、空調など)の作業における障害および誤動作。

結果:1)アクセシビリティPDの違反。 ハードウェアプラットフォームで実行されている仮想マシンの停止、およびパフォーマンスに応じた関連するITシステムの中断。

2)PDの完全性の違反。

3)損傷した記憶媒体に置かれたPDの破壊。

技術的対策:1)仮想環境のホストされたハードウェアコンポーネントがある部屋でのアクセス制御システムの使用。

2)サーバーラックへの不正アクセスに対する保護の使用(サーバー機器のあるキャビネットの開閉);

3)サポートシステムのコンポーネントの冗長性。

組織的措置:1)仮想環境のホストされたハードウェアコンポーネントがある部屋へのアクセス手順の規制。

2)ハードウェアコンポーネントへのアクセス手順の規制。

3)ハードウェアコンポーネントの定期的なメンテナンスの規制。

3)障害および障害後のハードウェアコンポーネントの回復手順の規制。

4)管理者の地位にある人員を慎重に選択するための手順の規制。

サーバー機器からの不正な抽出および記憶媒体の盗難潜在的な侵入者:1)仮想環境のホストされたハードウェアコンポーネントがある部屋へのアクセス権を持たない従業員。

2)訪問者;

3)管理者。

何が起こっているのか:メディアの不正な削除と組織外への削除。

結果:個人データの損失および/または漏洩(盗まれたメディア上にある場合)。

技術的対策:1)仮想環境のホストされたハードウェアコンポーネントがある部屋でのアクセス制御システムの使用。

2)サーバーラックへの不正アクセスに対する保護の使用(サーバー機器のあるキャビネットの開閉);

3)データキャリアでのバックアップおよびリカバリシステムの使用。

組織的措置:1)仮想環境のホストされたハードウェアコンポーネントがある部屋へのアクセス手順の規制。

2)ハードウェアコンポーネントへのアクセス手順の規制。

3)ハードウェアコンポーネントの定期的なメンテナンスの規制。

4)障害および障害後のハードウェアコンポーネントの回復手順の規制。

5)データのバックアップと復元の手順の規制。

6)管理者の地位にある人員を慎重に選択するための手順の規制。

ネットワークの中断潜在的な侵入者:1)ネットワーク機器が設置された施設にアクセスする権利を持たない従業員。

2)訪問者;

3)管理者。

何が起こっているのか:ハードウェアプラットフォームのネットワークインターフェイスを信頼できないネットワークセグメントに接続し、ネットワーク設定を変更します。

結果:1)信頼できないネットワークセグメントからハードウェアプラットフォームに展開された仮想マシンへのネットワーク攻撃を実行する機能。

2)仮想環境に展開されたISPDの中断。

技術的対策:ネットワーク機器の安全な構成(スイッチポートをネットワークカードのMACアドレスにバインド)。

組織的措置:1)ホストされたネットワーク機器を備えた施設へのアクセス手順の規制。

2)管理者の地位のためのスタッフの慎重な選択のための手順の規制。

仮想化システムソフトウェアに対する脅威(ハイパーバイザー)

セキュリティに影響するハイパーバイザーと仮想マシンの設定が正しくありません潜在的な侵入者:仮想環境の管理者。

何が起こっているのか:ハイパーバイザーの設定が正しくないため、仮想マシンのリソースへの不正アクセス(実際の環境からのリモートアクセスまたは仮想環境内のアクセス)。

結果:VMware vSphere 4.1で考えられる脅威とそれに対応するセキュリティ設定の例は、セキュリティ強化ガイド

コミュニティに記載されています。vmware.com/ docs / DOC-15413

技術的対策:1)セキュリティ分析ツールの使用と、仮想環境設定の「ベストプラクティス」および組織のセキュリティポリシーへの準拠の分析。

2)ハイパーバイザー設定の整合性を監視する手段を使用します。

3)仮想環境(ITおよびIS)の管理者のアクセス権を区別し、仮想環境の管理者のアクションを記録するための、仮想環境での不正アクセスに対する特別な保護システムの使用。

組織的措置:1)セキュリティ分析およびハイパーバイザー設定のセキュリティポリシーへの準拠の分析に関する作業の規制。

2)仮想環境の管理者と仮想環境の運用におけるIS管理者の権利の分離と規制。

3)仮想環境でのセキュリティインシデントの調査手順の規制。

セキュリティに影響するハイパーバイザーと仮想マシンの設定が正しくありません潜在的な侵入者:仮想環境の管理者。

何が起こっているのか:ハイパーバイザーの設定が正しくないため、仮想マシンのリソースへの不正アクセス(実際の環境からのリモートアクセスまたは仮想環境内のアクセス)。

結果:VMware vSphere 4.1で考えられる脅威とそれに対応するセキュリティ設定の例は、セキュリティ強化ガイド

コミュニティに記載されています。vmware.com/ docs / DOC-15413

技術的対策:1)セキュリティ分析ツールの使用と、仮想環境設定の「ベストプラクティス」および組織のセキュリティポリシーへの準拠の分析。

2)ハイパーバイザーの設定の整合性を監視する手段を使用します。

3)仮想環境(ITおよびIS)の管理者のアクセス権を区別し、仮想環境の管理者のアクションを記録するための、仮想環境での不正アクセスに対する特別な保護システムの使用。

組織的措置:1)セキュリティ分析およびハイパーバイザー設定のセキュリティポリシーへの準拠の分析に関する作業の規制。

2)仮想環境の管理者と仮想環境の運用におけるIS管理者の権利の分離と規制。

3)仮想環境でのセキュリティインシデントの調査手順の規制。

ハイパーバイザーソフトウェアの操作のエラー潜在的な侵入者:1)仮想環境の管理者。

2)特定の仮想マシンへの正当なアクセス権を持つ従業員

何が起こっているのか:ハイパーバイザーのソフトウェアのソフトウェアブックマーク(またはエラー)による仮想マシンのリソースへの不正なアクセス(仮想環境内)。

結果:不正な接続が発生した仮想マシン内で処理されたPDの破壊/盗難/歪み。

技術的対策:ロシアのFSTECによる認証の一環として、ハイパーバイザーソフトウェアの正しい動作の確認と、その中に宣言されていない機能がないこと。

組織的措置:ハイパーバイザーソフトウェアが認定された技術条件に応じた、ハイパーバイザーソフトウェアのメンテナンス手順の規制。

ハイパーバイザー実行可能ファイルの置換潜在的な侵入者:仮想環境の管理者。

何が起こっているのか:ハイパーバイザーソフトウェアの動作のゆがみによる仮想マシンのリソースへの不正アクセス(実際の環境からのリモートアクセスまたは仮想環境内のアクセス)。

結果:1)仮想マシン間で保存、処理、および送信される個人データへの不正アクセス。

2)仮想環境に展開されたISPDの可用性の違反。

技術的対策:1)ソフトウェア整合性制御ツールとハイパーバイザー設定の使用(ブート中および作業中)。

2)仮想環境の管理者のアクションの登録。

組織的措置:1)ハイパーバイザーソフトウェアの整合性制御手順の規制。

2)仮想環境でのセキュリティインシデントの調査手順の規制。

ソフトウェアに脆弱性がある場合、ハイパーバイザーを備えたサーバーのオープンネットワークポートでの「バッファーオーバーフロー」などのネットワーク攻撃による、ハイパーバイザーリソースへの不正なリモートアクセス潜在的な侵入者:1)ハイパーバイザーがインストールされたサーバーが接続されているネットワークセグメントにネットワークアクセスできる従業員。

2)組織のネットワークの外部から行動し、ハイパーバイザーがインストールされたサーバーが接続されているネットワークセグメントにリモートで侵入する侵入者。

何が起こっているのか:バッファオーバーフロー攻撃の実行。

結果:ハッキングされたサービスの権限でインストールされたハイパーバイザーでサーバーを制御する。

技術的対策:1)ハイパーバイザーソフトウェアのセキュリティ更新プログラムのタイムリーなインストール。

2)管理ネットワークおよびサービスネットワークからの生産的なネットワークの分離。

3)ファイアウォールと侵入防止システムを使用して、ネットワークトラフィックをフィルタリングし、ネットワーク攻撃をブロックします。

組織的措置:1)ソフトウェアハイパーバイザーの更新手順の規制。

2)ファイアウォールおよび侵入防止システムの操作手順の規制。

仮想マシンに対するサービス拒否攻撃によるハイパーバイザーによるサーバーコンピューティングリソースの枯渇潜在的な侵入者:ハイパーバイザーがインストールされたサーバーが接続されているネットワークセグメントにアクセスできる従業員。

何が起こっているのか:サービス拒否攻撃

結果:コンピューティングリソースの枯渇によるハイパーバイザーを使用したサーバーのスローダウンまたはシャットダウン。

技術的対策:1)仮想マシンのリソースを制限および保証するためのハイパーバイザーパラメーターの設定。

2)ハイパーバイザーを使用したサーバーの容量使用率の監視。

組織的措置:1)仮想マシンの作成、構成、およびメンテナンスの手順の規制。

2)ハイパーバイザーによるサーバー監視手順の規制。

仮想マシンイメージの偶発的または意図的な歪み/破壊潜在的な侵入者:仮想環境管理者

何が起こっているのか:仮想環境の通常の手段を使用した画像の消去、画像の歪み

結果:1)仮想マシンの違反、およびその結果、その仮想マシンで処理されたPDの可用性の違反。

2)侵害された仮想マシンのフレームワークで処理されたPDの破壊/歪み。

技術的対策:仮想マシンイメージのバックアップおよびリカバリツールの使用。

組織的措置:仮想マシンのイメージをバックアップおよび復元する手順を調整します。

仮想環境管理システムに対する脅威

仮想インフラストラクチャ管理コンソールへの不正アクセスの取得(仮想環境の管理者のワークステーション)潜在的な侵入者:1)管理コンソールにアクセスできない従業員。

2)訪問者。

何が起こっているのか:1)パスワードの選択。

2)アクティブな管理者コンソールにアクセスします。

結果:1)仮想環境の設定に対する不正な変更。これにより、仮想環境のセキュリティレベルが低下します。

2)仮想マシンのディスクイメージの盗難。

3)仮想環境の設定に対する許可されていない変更により、仮想環境の中断、破壊、およびそこで処理された個人データの盗難につながります。

技術的対策:1)管理者のワークステーションにインストールされた仮想インフラストラクチャコンソールへの不正アクセスに対する特別な保護手段。

2)仮想ディスクイメージファイルへのアクセスを制限するメカニズムを実装するツール。

3)管理者のワークステーションを備えた施設でのアクセス制御システムの使用。

4)管理ワークステーションにアクセスする際の多要素認証システムの使用。

組織的措置:1)管理者のワークステーションを使用した施設へのアクセス手順の規制。

2)管理ワークステーションで作業する場合の管理者のアクションの規制。

3)アカウント管理手順の規制。

仮想マシン設定への不正アクセスの取得潜在的な侵入者:管理コンソールにアクセスできるが、特定の仮想マシンを構成する権限を持たない仮想環境管理者

何が起こっているのか:仮想環境管理システムの標準ツールを使用する

結果:仮想環境の設定に対する許可されていない変更により、仮想環境の混乱、破壊、およびそこで処理された個人データの盗難につながります。

技術的対策:1)仮想環境リソースへのアクセスを制限する特別な手段を使用する。2)仮想環境の管理者のアクションの登録。組織的措置:1)仮想環境を管理し、その管理のためのアクセス権を制限するための手順の規制。2)仮想環境でのセキュリティインシデントの調査手順の規制。制御システムインターフェイスへの不正なリモートアクセスの取得潜在的な侵入者:1)制御システムへのリモートアクセスの権利を持たない従業員。2)コントロールセグメントにアクセスした外部の攻撃者。何が起こっている:1)管理インターフェースへの接続とパスワードの選択。2)制御セグメントへの接続と現在のセッションの傍受(「中間者」攻撃)。3)隣接セグメントから制御セグメントへの侵入とアクションの実装は、条項1および条項2と同様です。結果:1)仮想環境のセキュリティ設定の歪み。2)仮想環境のセキュリティ設定のゆがみ、仮想環境の機能を妨げることができます。技術的対策:1)仮想環境リソースへのアクセスを制限する特別な手段を使用する。2)仮想環境管理ネットワークを個別のネットワークセグメントに分離し、ファイアウォールと侵入防止による保護。3)セキュリティ分析ツールを使用して、仮想環境のセキュリティを制御し、その設定を内部セキュリティポリシーと「ベストプラクティス」に準拠させる。4)完全性監視ツールと制御システムソフトウェアの使用。組織的措置:1)仮想環境管理システ 。ムへのアクセスを提供するための手順の規制2)セキュリティお 。よび完全性管理の分析に関する作業の規制3 )ファイアウォールおよび侵入防止ツールの管理の規制。仮想環境に実装されたITインフラストラクチャに対する脅威

保護が不十分な新しい仮想マシンを展開する潜在的な侵入者:仮想環境の管理者。

何が起こっているのか:仮想プラットフォームの通常の手段による仮想マシンの作成。

結果:弱く保護された仮想マシンをハッキングする脅威の出現と、それに続く残りの侵害。

技術的対策:既製のセキュアイメージに基づく新しい仮想マシンの作成。

組織的措置:新しい仮想マシンの作成プロセスの規制。

単一のハードウェアプラットフォーム内でのさまざまなレベルの機密性の「混合」情報潜在的な侵入者:仮想環境管理者

何が起こっているのか:単一のハードウェアプラットフォーム内で異なるレベルのプライバシーを持つ仮想マシンをホストします。

結果:機密性の高い仮想マシンに対する機密性の低い仮想マシンの分野からのネットワーク攻撃の実施。

技術的対策:1)さまざまなハードウェアプラットフォーム(サーバーとネットワーク機器の組み合わせ)のフレームワーク内で、機密性のレベルが異なる仮想マシンの場所。 2)認定されたファイアウォールツールを使用して、異なる機密レベルの仮想マシンを含むハードウェアプラットフォーム間のアクセスを制限します。

組織的措置:仮想環境内の機密性のレベルが異なる仮想マシンの設計と展開の規制。

仮想マシンへの不正なネットワーク接続潜在的な侵入者:1)仮想ITインフラストラクチャの管理者。

2)仮想環境のユーザーである従業員。

3)ホストされた仮想マシンのあるネットワークセグメントにアクセスした外部の攻撃者。

何が起こっているのか:1)ユーザーの自動ワークステーション(AWS)の通常の手段を使用したネットワーク接続中のパスワード選択。

2)脆弱性を使用して仮想マシンに対してネットワーク攻撃を実施します。

3)仮想マシンを使用したネットワークセグメントへのリモート侵入と、p。1およびp。2のアクションの実装

結果:1)仮想マシンの違反、およびそれに応じて、仮想マシンで処理されたPDの整合性の違反。

2)侵害された仮想マシンのフレームワークで処理されたPDの破壊/歪み。

3)侵害された仮想マシンのフレームワークで処理されたPDのリーク。

技術的対策:1)ファイアウォールと侵入防止ツールを使用して、異なるネットワークセグメント間のネットワークトラフィックを制御します。

2)ユーザーの多要素認証の使用。

3)仮想マシンのセキュリティ分析ツールを使用します。

4)仮想環境の管理者および仮想マシンのユーザーのアクションの登録。

組織的措置:1)アカウントおよびパスワードポリシーの管理手順の規制。

2)仮想マシンのセキュリティの分析に関する作業の規制。

3)ファイアウォール、侵入防止ツール、多要素認証ツールの操作手順の規制。

4)仮想環境でのセキュリティインシデントの調査手順の規制。

仮想環境による移行中の仮想マシンのデータおよびRAMの置換および/または傍受潜在的な侵入者:移行手順が実行されるセグメントにネットワークアクセスできる従業員。

何が起こっているのか:ネットワークトラフィックをインターセプトするか、ネットワークセッションにくぎ付けになり、その間に仮想マシンが移行されます(中間者攻撃を実装します)。

結果:1)移行された仮想マシンの中断。

2)仮想マシンのイメージの盗難とその仮想マシンで処理されたデータの漏洩。

技術的対策:1)ファイアウォールを使用して、ユーザーネットワーク、仮想化およびストレージ施設のネットワーク、および移行ネットワークを区別します。

2)移行手順を実装するためのネットワークトラフィックの暗号化保護の使用。

組織的措置:ファイアウォールの操作手順の規制とネットワークトラフィックの暗号化保護。

仮想マシン間でネットワーク攻撃を行う潜在的な侵入者:1)仮想ITインフラストラクチャの管理者。

2)仮想環境のユーザーである従業員。

3)ホストされた仮想マシンのあるネットワークセグメントにアクセスした外部の攻撃者。

何が起こっているのか:1)システムおよびアプリケーションの脆弱性を使用した「バッファオーバーフロー」、SQLインジェクションなどの攻撃の実装。

2)仮想マシンを使用したネットワークセグメントへのリモート侵入および段落1のアクションの実装。

結果:1)仮想マシンの違反、およびそれに応じて、仮想マシンで処理されたPDの可用性の違反。

2)侵害された仮想マシンのフレームワークで処理されたPDの破壊/歪み。

3)侵害された仮想マシンのフレームワーク内で処理された個人データの漏洩(プライバシープロパティ)。

技術的対策:1)ファイアウォールと侵入防止ツールを使用して、異なるネットワークセグメント間のネットワークトラフィックを制御します。

2)仮想マシンのセキュリティ分析ツールを使用します。

組織的措置:1)仮想マシンのセキュリティの分析に関する作業の規制。

2)ファイアウォールおよび侵入防止機器の操作手順の規制。

仮想マシンのウイルス感染潜在的な侵入者:全従業員

何が起こっているのか:感染したリムーバブルメディアを使用し、インターネット経由で電子メールでウイルスを受信する。

結果:1)仮想の違反、およびそれに応じて処理されたPDの可用性の違反。

2)侵害された仮想マシンのフレームワークで処理されたPDの破壊/歪み。

3)侵害された仮想マシンのフレームワークで処理されたPDのリーク。

技術的対策:仮想環境および組織のネットワーク境界レベル(メール、インターネット)でウイルス対策ソフトウェアを使用する。

組織的措置:1)リムーバブルメディア、電子メール、インターネットの操作手順の規制。

2)ウイルス対策ソフトウェアのメンテナンス手順の規制。

ホストされた仮想マシンイメージを使用したストレージネットワーク[1]に対する脅威

仮想マシンのイメージとデータでストレージパーティションを盗む潜在的な侵入者:ストレージネットワーク管理者。

何が起こっているのか:通常の手段によるストレージシステムのパーティションのリムーバブルストレージデバイスへの不正コピー。

結果:仮想マシンのフレームワークで処理されたPDのリーク。

技術的対策:1)管理者のワークステーション上の周辺機器へのアクセス制御の使用。

2)ストレージ管理者向けのロギングツールの使用。

組織的措置:1)ストレージシステム管理へのアクセスを提供する手順の規制。

2)アクセス制御デバイス、周辺機器のアクセス制御デバイス、監視ツールの操作手順の規制。

ストレージ盗難潜在的な侵入者:1)ストレージネットワーク管理者。

2)ストレージネットワークに物理的にアクセスした従業員。

何が起こっているのか:キャリアの物理的盗難。

結果:仮想マシンの破壊と盗まれたメディアに置かれた個人データの破壊/漏洩。

技術的対策:1)ホスト型ストレージネットワークコンポーネントを備えた会議室でのアクセス制御メカニズムの使用。

2)データキャリアでのバックアップおよびリカバリシステムの使用。

組織的措置:1)ホスト型ストレージネットワークコンポーネントがある部屋へのアクセスの規制。

2)データのバックアップと復元の手順の規制。

ストレージネットワークメディアの物理的な破壊潜在的な侵入者:1)ストレージネットワーク管理者。

2)ストレージネットワークに物理的にアクセスした従業員。

何が起こっているのか:キャリアの物理的破壊。

結果:仮想マシンの違反と、破壊されたメディアにあるPDの破壊。

技術的対策:1)ストレージネットワークの構築時にフォールトトレランスメカニズムを使用します。

2)ホスト型ストレージネットワークコンポーネントを備えた会議室でのアクセス制御メカニズムの使用。

3)データキャリアでのバックアップおよびリカバリシステムの使用。

組織的措置:

1)ホスト型ストレージネットワークコンポーネントがある部屋へのアクセスの規制。

2)データのバックアップと復元の手順の規制。

ストレージネットワーク管理者のワークステーションへの不正アクセスの取得潜在的な侵入者:ストレージネットワーク管理者のワークステーションへのローカルアクセスまたはリモートアクセスを受け取った従業員。

何が起こっているのか:1)定期的な手段を使用したストレージシステムのセクションの破壊、歪み、または不正コピー。

2)ストレージシステムコンポーネントの誤動作。

結果:1)仮想マシンのフレームワークで処理されたPDの破壊、歪み、または漏洩。

2)データストレージネットワークでホストされている個人データの可用性の違反。

技術的対策:1)ストレージネットワーク管理者のワークステーションレベルでの不正アクセスに対する保護の使用。

2)バックアップおよびデータ回復ツールを使用します。

組織的措置:1)ホストされたAWP管理者による施設へのアクセスの規制。

2)バックアップおよびデータ復旧手順の規制。

ストレージネットワークコンポーネントの制御インターフェイスへの不正アクセス(リモート)の取得潜在的な侵入者:1)ストレージネットワークコンポーネントの制御インターフェイスを持つネットワークセグメントにアクセスした従業員。

2)ホストされたストレージネットワークコンポーネントを持つネットワークセグメントにアクセスした外部の攻撃者。

何が起こっているのか:1)定期的な手段を使用したストレージシステムのセクションの破壊、歪み、または不正コピー。

2)ストレージシステムコンポーネントの誤動作。

結果:1)仮想マシンのフレームワークで処理されたPDの破壊、歪み、または漏洩。

2)データストレージネットワークでホストされている個人データの可用性の違反。

技術的対策:1)ストレージネットワークコンポーネントの制御インターフェイスへのアクセスを提供するための特別なセグメントの割り当て。

2)ファイアウォールツールを使用してストレージネットワーク管理セグメントを他のネットワークセグメントから分離し、侵入検知ツールを使用します。

3)バックアップおよびデータ回復ツールを使用します。

組織的措置:1)ファイアウォールのセットアップおよび運用手順の規制。

2)バックアップおよびデータ復旧手順の規制。

PDが配置されているストレージシステムパーティションへのPD処理が許可されていない仮想マシンからの不正アクセスの取得潜在的な侵入者:個人データの処理を目的としない仮想マシンで作業する仮想環境のユーザーである従業員。

何が起こっているのか:1)PDを含むストレージシステムパーティション(LUN)の、PDを処理する権限を持たない仮想マシンを使用したハードウェアプラットフォームへの不正な接続。

2)データストレージネットワークレベルで「なりすまし」や「中間者」などの攻撃を実行する。

結果:セッションの傍受中のPDのリーク、歪み、または破壊。

技術的対策:1)ストレージシステムコンポーネントの標準認定[2]手段、特にデータストレージネットワークのセグメンテーション(機密レベルの異なる情報を格納するための個別のゾーンの形成)を使用したデータストレージネットワークの保護の組織。

2)別々のストレージネットワーク内の機密性の異なるレベルの情報の配置。

組織的措置:データストレージネットワークの作成および管理手順の規制。

注:

[1]ストレージネットワークはSANに基づいていることがわかります。

[2]現時点では、保護機能を実装するストレージネットワークコンポーネントのFSTECによる認証の前例はありません。この表は、仮想環境に展開された個人データ情報システムの特定の脅威モデルを開発し、保護対策を編成するときに使用します。 少なくともチェックリストに目を通し、すべてのポイントをチェックする価値があります。そのうちの1つでも「リーク」があると、システム全体のセキュリティに対する深刻な脅威になる可能性があります。

PS多くのブックマークが表示されますが、そのようなデータの関連性と、たとえば、今後の記事で各脅威の特定のシナリオを検討する価値があるかどうかを理解したいと思います。 フィードバックをお願いします。