みなさんこんにちは!

CISCOデータセンター機器ファミリ-CISCO ACE(Application Control Engine)について少しお話ししたいと思います。 この記事では、デバイスの目的、アーキテクチャー機能、アプリケーションの可能性、基本機能のセットアップなどの問題に対処します。 この資料は、より細かい作業を提供するものではありません。むしろ、そのようなデバイスの実装を検討し、選択を試み、そのような機器がネットワークインフラストラクチャの最適化に役立ち、サービスの実装の可用性と時間を増やす方法を理解したい人のために設計されています。

人々はこれらのデバイスを「バランサー」、つまり特定の条件に応じて複数のサーバーに負荷を分散できるデバイスと呼びます。 スイッチングはL4-L7レベルで行われると言えます。 しかし、これはコインの片側にすぎず、製造業者自身がデータセンターでCISCO ACEを使用すると次のことができると述べています。

•生産性の向上、

•スケーラビリティ、

•リソースを柔軟に再割り当てし、

•新しいアプリケーションを導入するプロセスを簡素化し、

•アプリケーションのパフォーマンスを最適化し、

•可用性を確保し、

•リソースを統合し、

•管理性と監視を提供します。

これらのデバイスは、スタンドアロン機器(CISCO ACE 4710など)とCISCO 6500/7600シャーシ内のモジュール(CISCO ACE-20 / 30モジュール)の2つのフォームファクターの形式で表示されます。 スタンドアロン機器は、任意のベンダーに基づいて構築されたネットワークに統合できる個別のデバイスです。サービスモジュールは、ネットワーク内の既存の6500/7600シャーシへのインストールに適した高性能デバイスであり、生産性の向上、集中制御、ケーブル接続数の削減、高速化を可能にしますサービスの導入。

仕様:

CISCO ACE 4710

| 特徴 | 最大のパフォーマンスまたは構成 |

| スループット | 0.5、1、2、または4 Gbps |

| 圧縮 | 0.5、1、または2 Gbps(GZIPまたはDeflateを使用) |

| 仮想コンテキスト | 20 |

| SSLスループット | 1 gbps |

| SSL TPS | 1024ビットキーを使用する7500 SSL TPS |

| SSL TPS | 1024ビットキーを使用する7500 SSL TPS |

| 1秒あたりの最大L4接続 | 100,000の完全なトランザクション持続率 |

| 1秒あたりの最大L7接続 | 30,000完全トランザクション持続レート |

| 同時接続 | 100万 |

箱の中身:Intel Pentium 4 3.4 Ghz CPU、4x1GE、8Gb RAM(増設不可)、1Gb Flash(増設不可)、コンソールポート、モニター接続用ポート、キーボード。 CLI、SNMP、WEBインターフェイスを使用して制御する機能。 フォームファクター-1U。

CISCO ACE-20 / 30モジュール| 特徴 | 最大のパフォーマンスまたは構成 |

| スループット | 16 Gbps *、8 Gbps *、および4 Gbps |

| 合計VLAN(クライアントとサーバー) | 4000 |

| プローブ | ICMP、TCP、UDP、エコー、フィンガー、DNS、Telnet、FTP、HTTP、HTTPS、SMTP、POP3、IMAP、RTSP、RADIUS、SIP、SNMP、KAL-AP、およびTCLスクリプト |

| NATエントリ | 100万 |

| 仮想パーティション | 最大250 *; 基本価格に含まれる5つの仮想パーティション(デバイス) |

| SSLスループット | 3.3 / 6 Gbps |

| SSL TPS | 基本価格に含まれる1000 TPS、およびライセンス交付で5000、10,000、または15,000 TPS(1024ビットキーで最大30,000) |

| 1秒あたりの最大L4接続 | 325,000 / 500,000完全トランザクション持続レート |

| 1秒あたりの最大L7接続 | 130,000 / 200,000完全トランザクション持続レート |

| 同時接続 | 400万 |

| スティッキテーブルエントリ | 400万 |

内部:1Gbフラッシュ(増加不可)、3Gb RAMデータプレーン、1Gb RAMコントロールプレーン。

CISCO 6500/7600シャーシに最大4つのモジュールをインストールすることができ、それにより、シャーシあたり最大64 Gbのパフォーマンスが得られます。 4つのモジュールをインストールしても、宣言されたパフォーマンスを備えた1つのバランサーがシステムに存在することを意味するわけではないことに注意してください。 マーケティング担当者はそのような数字を引用するのが大好きですが、同様に、1ダースのCISCO ACE 4710を取り、互いの上に横たわり、素晴らしいパフォーマンスを得ることができます。 ところで、デバイスの価格は次のとおりです。

| 構成 | 価格$ GPL |

| ACE 4710 0.5 Gbps | 15.995 |

| ACE 4710 1 Gbps | 29.995 |

| ACE 4710 2 Gbps | 39.995 |

| ACE 4710 4 Gbps | 49.995 |

| 4G、1G Comp、1K SSL TPSおよび5VCを備えたACE30モジュール | 39.995 |

| 16G、6G Comp、30K SSL TPSおよび250VCを備えたACE30モジュール | 109.995 |

価格リストにはオファーがほとんどなく、価格は必要なコンテキストの数(これについては後で説明します)、SSLセッションなどによって大きく異なるため、おおよその価格が与えられます。

特徴ここでは、これらのかなり安価なデバイスでできることについて少し説明します(リストは完全ではなく、主なものだけです)。

1.アプリケーションの切り替え。CISCO ACEは、L4からL7の情報に基づいてサーバーの負荷分散を提供するアプリケーションレベルのスイッチです。 HTTP、FTP、DNS、インターネット制御メッセージプロトコル(ICMP)、セッション開始プロトコル(SIP)、リアルタイムストリーミングプロトコル(RTSP)、拡張RTSP、RADIUS、Microsoftリモートデスクトッププロトコルの組み込みネイティブディープサポート(汎用プロトコル解析) (RDP)。 つまり、これらのプロトコルを使用する場合、ペイロードの情報に基づいて(実際に)トラフィックのバランスを取ることができます。

HTTPヘッダーの操作(追加、削除、変更など)と同様に、正規表現のための柔軟なメカニズムがあります。

2.トラフィック処理。すでに明らかになっているように、ACEは詳細なパケット検査を実行できますが、tcpdumpがあり、トラブルシューティングに特に役立ちます。

3.アドレス変換。ソースNAT、宛先NAT、および静的NATを実装できます(ただし、これはサーバーファームに1つのサーバーがある場合の前の2つのタイプの副作用ですが、それについては後で詳しく説明します)。

4.バランスを取る方法。サーバーファーム内のサーバーへのトラフィックのバランスをとるために、アプリケーション/サービスの可用性を判断するための一連のテストが実行されます。 したがって、次のサーバーでバランスを取ることができます。 パラメーター:最小負荷(接続数またはサーバーへのトラフィック量)、ランダム(ここでは、サーバーファーム内の各サーバーに係数-重みが割り当てられます。特定のサーバーにリクエストを送信する確率は、重みの合計に対する自身の重みの比率として定義されます)したがって、すべてのサーバーの重み(相対値)が同じ場合、バランスは均一になります)、アドレスからのハッシュ、Cookieからのハッシュ、プロトコルヘッダーからのハッシュ、URLを含むハッシュを定義します。 CookieまたはSSLを使用する場合、デバイスは特定のユーザーを特定のサーバーにバインドして、セッションの継続性を確保します。

5.サービス/アプリケーションの可用性を決定する (これがどのように構成されているか、後で例を示します):ICMP、TCP、UDP、ECHO {tcp | udp}、フィンガー、HTTP、HTTPS、FTP、Telnet、DNS、SMTP、IMAP、POP、RADIUS、スクリプト、キープアライブアプライアンスプロトコル(KAL-AP)、RTSP、SIP、HTTPリターンコード解析、SNMP。 また、(たとえば)HTTPプローブを使用すると、応答を受信することでアクセシビリティが決定されるだけでなく、必要な応答コード(またはその範囲)、HTTP応答のヘッダーの必要な値、応答時間などを指定することもできます。 サンプルを作成するとき、リクエストされたページ、ヘッダー値などを決定します。 メカニズムは非常に柔軟です。

6.フォールトトレランス。 フォールトトレランスは、同じシャーシ内で追加のモジュール/デバイスを使用するか、アクティブ/アクティブ、アクティブ/スタンバイモードで地理的に分離することで実現されます。 CISCO VSSを使用すると、シャーシ内の両方のモジュールを1つの仮想デバイスに仮想化できます。

7.アプリケーションの高速化。

7.アプリケーションの高速化。 デバイスはネットワークパフォーマンスを改善するためにTCP / UDPセッションを多重化します。

8. SSLアクセラレーション。

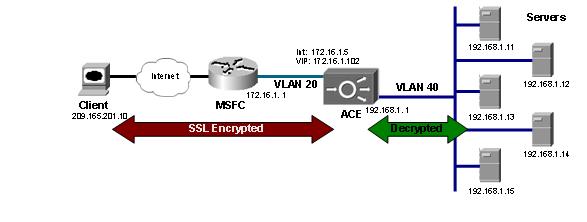

8. SSLアクセラレーション。 ACEにはハードウェアSSLアクセラレータが組み込まれており、デバイス上のセッションを終了できるため、サーバーの負荷が軽減されます。 操作には、SSL終了、SSL開始、エンドツーエンドSSL(終了+開始)の3つのモードがあります。 SSL終了-セッションはCISCO ACEで終了し、バランサーからサーバーへのトラフィックはクリアになります。 サーバーはバランサーに応答し、バランサーはデータを暗号化してクライアントに送り返します。 1つの興味深い機能に注意する必要があります。バランサーはトラフィックを解読しますが、宛先ポート(TCP)は変更しません。つまり、サーバー上のWEBサーバーは80の代わりにポート443をリッスンする必要があります。

SSL開始-クライアントからバランサーへのトラフィックはクリアになり、バランサーはサーバーとのSSLセッションを確立し、SSLを使用してサーバーと通信します。 クライアントへの開口部は、暗号化されていない形式で送信されます。

3番目のモードでは、クライアントはバランサーとの1つのセッションを確立し、ボリュームはサーバーとの別のセッションを確立します。 二重暗号化が発生します(暗号化された暗号化ではなく、以前に復号化された暗号化の再暗号化を意味します)。

9.セキュリティ

9.セキュリティ機能

: ACL(L3-L7)、双方向NATおよびPAT(+ポリシーNAT)、TCP接続状態追跡、UDPの仮想接続状態、シーケンス番号のランダム化、TCPヘッダー検証、TCPウィンドウサイズチェック、ユニキャストリバースチェックセッションの確立時のパス転送(URPF)、レート制限。

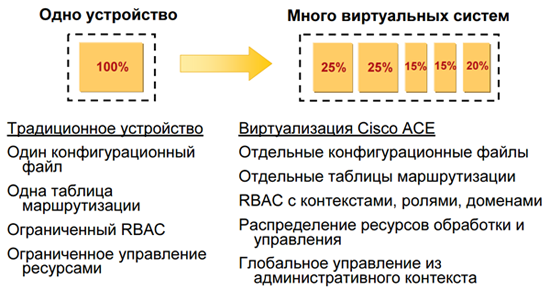

10.仮想化機能。デバイスは唯一のデバイスとして機能しますが、常に柔軟であるとは限りません。 または、1つの物理デバイスから最大250の仮想バランサーを作成できます。 そのような各バランサーには、独自の管理者、独自の構成、独自のルール、および使用されるリソース(CPU、接続、帯域幅)の制限があります。 自分のニーズに非常に適しているだけでなく、専用のACEサービスを顧客に提供することもできます。そこでは、デバイス内で何でもやりたいことができます。

11.動作モード

11.動作モード :ルーテッドモード、ブリッジモード、非対称サーバー正規化(ASN)。 ルーターモードでは、インラインとオンスティック(またはワンアームモード)の2つのサブモードを区別できます。

ブリッジモード

デバイスは、サーバーとサーバーのデフォルトゲートウェイの間の「ギャップ」にあります。 L2(ブリッジ)モードの同じサブネット上の両方のデバイスインターフェイス。 前提条件は、CISCO ACEを経由しないサーバーとルーター間のトラフィックの不足です。 したがって、クライアントはVIP 172.16.3.100(仮想IP-バランサーの仮想アドレス。それに到着するトラフィック(VIP)はサーバー間で分散されます)にアクセスし、デバイスはリクエストをサーバーにリダイレクトし、宛先アドレスを変更します。 サーバーは172.16.3.1に応答を送信しますが、トラフィックがACEを通過すると(そして、それが必須であると言いました)、ソースアドレスは172.15.3.100に戻ります。

このソリューションは、既存のネットワークでのCISCO ACEの実装に適しています。アドレス指定は変更されず、サーバーの再構成は実行されません。

ルーテッドインラインモード

このモードでは、CISCO ACEはトラフィックを渡すためのホップを実行します。 このモードは、新規インストールに適しています。 バランサーはサーバーのデフォルトゲートウェイです。 このモードでは、さらに詳しく説明し、バランスを取るための一般的な構成を示します。

ルーテッドモードOn-a-stick(ワンアームモード)

ユーザーからのトラフィックはバランサー(VIP)に到達します。 クライアントアドレスは、独自のバランサーアドレス、宛先アドレスは実際のサーバーアドレス(または実際のサーバーアドレスの1つ)に置き換えられます。 この場合、サーバーはバランサーに直接応答し、手順は逆の順序で繰り返されます。ソースアドレスがVIPに変更され、宛先アドレスがクライアントアドレスに変更されます。 クライアントはアドレス(VIP)を使用してサーバーと通信する印象を持っていますが、実際にはサーバーは世界中に配置できます。

クライアントがバランスサービスを取得したい場合に適したオプションです。 たとえば、クライアントには、異なるDCに3つのWEBサーバーがあります。 私たちから、彼はバランサーの実際のIPアドレス–VIPを受け取ります。 設定では、DNSはそのドメインを専用のVIPにバインドします。 これで、クライアントはサーバーを「シャイニング」せず、サーバーを追加または削除するだけでなく、クライアントは引き続きサービスを受けます。

ルーテッドモードの非対称サーバーの正規化モードは以前のモードと非常に似ています。この場合、サーバーはクライアントに直接応答し、CISCO ACEをバイパスします。

設定例を検討してください多くのオプションを説明せずに基本的な例を検討したいと思います。これは緊急の必要がないため(良い資料へのリンクを提供します)、必要に応じて、不明な点をコメントまたは説明する方が良いです。

トポロジーとして、私たちはご飯を取ります。 ルーテッドインラインモード。

管理インターフェイス172.16.1.5。

制御ポリシーのルールを書きましょう。

class-map type management match-any L4_REMOTE-ACCESS_CLASS

description Enabling remote access traffic to the ACE and the Cisco ACE Module

2 match protocol ssh source-address 172.16.1.0 255.255.255.0

3 match protocol icmp source-address 172.16.1.0 255.255.255.0

4 match protocol https source-address 172.16.1.0 255.255.255.0

5 match protocol snmp source-address 172.16.1.0 255.255.255.0

policy-map type management first-match L4_REMOTE-ACCESS_MATCH

class L4_REMOTE-ACCESS_CLASS

permit

interface vlan 20

ip address 172.16.1.5 255.255.255.0

service-policy input L4_REMOTE-ACCESS_MATCHネットワーク172.16.1.0/24から、SSH、SNMP、HTTPS、ICMPプロトコルを使用してデバイスにアクセスできます。

サーバーファームに3台のサーバーがあり、その上で負荷を分散します。 サーバーを宣言します。

rserver host SERVER-1

description SERVER-1

ip address 192.168.1.11

inservice

rserver host SERVER-2

description SERVER-2

ip address 192.168.1.12

inservice

rserver host SERVER-3

description SERVER-3

ip address 192.168.1.13

inserviceサーバーをファームに統合します(サンプルでは、HTTPとICMPを使用します)。

serverfarm host FARM

probe HTTP_PROBE

probe ICMP_PROBE

rserver SERVER-1

inservice

rserver SERVER-2

inservice

rserver SERVER-3

inserviceサンプルの説明:

probe http HTTP_PROBE

interval 5

passdetect interval 10

passdetect count 2

request method head url /index.html

expect status 200 210

header User-Agent header-value "LoadBalance"

probe icmp ICMP_PROBE

interval 10

passdetect interval 60

passdetect count 4

receive 1interval-サンプル間の間隔

receive-応答タイムアウト

passdetectカウント-あまり多くの回答を受け取らない場合、サーバーは利用不可と見なされます

passdetect interval-使用できないサーバーのサンプル間隔

バランスポリシーについて説明します。

仮想IPアドレス(ポート80でのみリクエストを受け付けます):

class-map match-all FARM-VIP

2 match virtual-address 172.16.1.100 any eq wwwファームへのトラフィックのバランスを取ります。つまり、バランスポリシーを説明します。

policy-map type loadbalance http first-match FARM_POLICY

class class-default

serverfarm FARMHTTPバランシングのタイプを設定しない場合(これは必要ありません)、HTTPプロトコルを使用すると、たとえばCookieで問題が発生する可能性があります。 このパラメータは、将来のトラフィックと処理機能のタイプを決定します。 「バスケット」の問題:

これは、FARM_POLICYポリシーが割り当てられるHTTPトラフィックがFARMファームにルーティングされることを意味します。

次に、上記を組み合わせたポリシーを作成します。

policy-map multi-match WWW-PM

class FARM-VIP

loadbalance vip inservice

loadbalance policy FARM_POLICY

loadbalance vip icmp-reply activeこのポリシーは、入力(外部)インターフェースに適用できます。

interface vlan 20

service-policy input WWW-PMこれは、まず、アドレス172.16.1.100を要求するときにバランサーがMACを提供することを意味します。 さらに、トラフィックがアドレス172.16.1.100(class-map match-all FARM-VIP)のポート80に向かう場合、記述されたバランシングルール(loadbalance policy FARM_POLICY)、つまりすべて(class class-default )FARMファーム(serverfarm FARM)に送信します。 CISCO ACEは、このアドレスへのpingにも応答します(loadbalance vip icmp-reply active)。

サーバーの応答が一般に正しいアドレスでクライアントに届くようにするには、内部サーバーアドレスから外部VIPアドレスへの変換を作成する必要があります。

また、すべてのインターフェイスで、すべてを許可するACLを追加します。 他の場所でトラフィックをフィルタリングしていることを意味します。 CISCO ACEはデフォルトですべてのトラフィックをブロックします。

access-list PERMIT-ANY line 8 extended permit ip any any

access-list NAT line 1 extended permit ip host 192.168.1.11 any

access-list NAT line 2 extended permit ip host 192.168.1.12 any

access-list NAT line 3 extended permit ip host 192.168.1.13 any

class-map match-any PAT-ClassMap

2 match access-list NAT

policy-map multi-match NAT-PM

class PAT-ClassMap

nat dynamic 1 vlan 20

interface vlan 20

access-group input PERMIT-ANY

nat-pool 1 172.16.1.100 172.16.1.100 netmask 255.255.255.255 pat

interface vlan 40

ip address 192.168.1.1 255.255.255.0

access-group input PERMIT-ANY

service-policy input NAT-PMFWSM(ASA、PIX)では、NATは数倍簡単に構成されます。

小さなタッチ(デフォルトルート、SNMP):

ip route 0.0.0.0 0.0.0.0 172.16.1.1

snmp-server community xxx group Network-Monitor

snmp-server user user_name Network-Monitor auth sha p@ssword localizedkey

snmp-server host 172.16.1.2 traps version 2 xxxリンク(http://pastebin.com/DV4QM2Ya)をクリックして、完全な構成を見つけます。 機能を実証するために、CISCO ACEにはユーザーネットワークへのインターフェイスがあります。 ユーザーに対しては、PATの機能を実行し、FTPプロトコルを検査して、このプロトコルに問題がないようにします(アクティブ/パッシブモード)。受け取ったものの監視(ベース):

ACE # show serverfarm FARM

serverfarm : FARM, type: HOST

total rservers : 2

---------------------------------

----------connections-----------

real weight state current total failures

---+---------------------+------+------------+----------+----------+---------

rserver: SERVER-1

192.168.1.11:0 8 OPERATIONAL 44 52841950 12274606

rserver: SERVER-2

192.168.1.11:0 8 OPERATIONAL 49 51043947 13091531

ACE-MEL/Admin# show serverfarm FARM detail

serverfarm : FARM, type: HOST

total rservers : 2

active rservers: 2

description : -

state : ACTIVE

predictor : ROUNDROBIN

failaction : -

back-inservice : 0

partial-threshold : 0

num times failover : 0

num times back inservice : 0

total conn-dropcount : 44

Probe(s) :

HTTP_PROBE, type = HTTP

ICMP_PROBE, type = ICMP

---------------------------------

----------connections-----------

real weight state current total failures

---+---------------------+------+------------+----------+----------+---------

rserver: SERVER-1

192.168.1.11:0 8 OPERATIONAL 44 52841981 12274606

description : -

max-conns : - , out-of-rotation count : -

min-conns : -

conn-rate-limit : - , out-of-rotation count : -

bandwidth-rate-limit : - , out-of-rotation count : -

retcode out-of-rotation count : -

load value : 0

rserver: SERVER-1

192.168.1.11:0 8 OPERATIONAL 49 51043976 13091532

description : -

max-conns : - , out-of-rotation count : -

min-conns : -

conn-rate-limit : - , out-of-rotation count : -

bandwidth-rate-limit : - , out-of-rotation count : -

retcode out-of-rotation count : -

load value : 0

ACE # show rserver SERVER-1

rserver : SERVER-1, type: HOST

state : OPERATIONAL (verified by arp response)

---------------------------------

----------connections-----------

real weight state current total

---+---------------------+------+------------+----------+--------------------

serverfarm: FARM

192.168.1.11:0 8 OPERATIONAL 13 1288706そして、さらに多くのチーム。

まとめるとこの記事では、CISCOからだけでなく、一般的にデータセンターインフラストラクチャのかなり重要な部分としてバランサーを使用して、読者にこの機器を少し紹介したかったのです。 私の頭の中で多くの情報が回っていますが、その投稿はそれほど小さくはないようです。

そのため、このようなデバイスの主な目的は、サービス間の負荷分散(可用性の向上、パフォーマンスの向上、リソースの統合)、サーバーからハードウェアアクセラレータへのSSL終了機能の転送、セキュリティの改善(正規化およびその他の独自技術のおかげ)、TCP /アクセラレーションですUDP(多重化、圧縮による)。

また、1つのデータセンターの通路だけでなく、地理的に離れたサービス間でバランスを取る可能性も注目に値します。

ACE20-MOD-K9 4Gbpsモジュールを使用します。 もちろん、すべての4Gbpsでロードされるわけではありませんが、タスクを実行します。 操作中、問題はありませんでした;それは非常によく確立されています。 なぜ私はこれについて書き始めたのですか。 実際、特にリソースetherealmind.comで、CISCO ACEに対する肯定的なレビューを聞いたことはありません。 または、何も書かないでください。 ほとんどの場合、フリーズ、IOSバギー、不安定性について不平を言います。 ACEを備えたCISCOは、他の製品よりも先を行っているわけではありません。 エンジニアはF5の製品を非常に強く賞賛し、同時に子供の価格からはほど遠いことに注目しています。 私はこの機器に遭遇したことはありませんが、一般的に、私たちの地域では珍しいものであり、そのような機器を見たことはありません。

読者が何かをもっと詳しく知りたいという願望を持っているなら、私は助けようとするか、別のメモを書きます。

私は、同様の機器で働いた/働いている人々のコメントと意見を本当に楽しみにしています。 実際、このトピックは実際にはHabréには触れていませんでした。

CIS ACE。 パート2:リモートサーバーとアプリケーションのバランスをとるソース:1. CISCOドキュメント、cisco.com。

2. vivekganapathi.blogspot.com/2010/07/cisco-ace-4710-load-balancer.html3.www.packetslave.com/2010/01/24/cisco-ace-basic-http-load-balancing4. docwiki.cisco.com/wiki/Cisco_Application_Control_Engine_(ACE)_Configuration_Examples

5.

etherealmind.com/cisco-ace-load-balance-stick-source-nat-part-16.

etherealmind.com/cisco-ace-load-balance-stick-source-nat-part-27.

etherealmind.com/cisco-ace-load-balance-stick-source-nat-part-38.

etherealmind.com/cisco-ace-fwsm-resource-allocation-for-virtualization9.

www.cisco.com/en/US/products/hw/modules/ps2706/products_configuration_example09186a00809c3041.shtml