VMware vCloud Directorには、外部ネットワークにはルーティングネットワークと直接ネットワークの2種類があります。

VDSで2番目のタイプのネットワークを作成すると、マシンが直接ルーティングされるポートが作成されます。

組織ごとに2番目のタイプのネットワークを作成すると、仮想ルーターが作成されます。vShieldEdgeを使用すると、サイト間VPNの構築、公開、内部仮想マシンへのポート転送、DHCP、NAT、ロードバランサー(5.1まだHAモードになっている)およびルーター機能の他の便利な機能。

詳細は

こちらをご覧ください 。

vCloud Directorインターフェイスから、通常のPCからVPNに接続するようにVPNを構成することはできませんが、場合によっては必要であり、組織内にサーバーをインストールしないように(OpenVPNまたはMS TMGのいずれであっても)、アクセスサーバーとして機能するようにvShieldを構成できます。

vSphere管理者のみが構成できます-vCloud Directorの組織管理者の権限では不十分です。 そして、これを行う方法を示します。

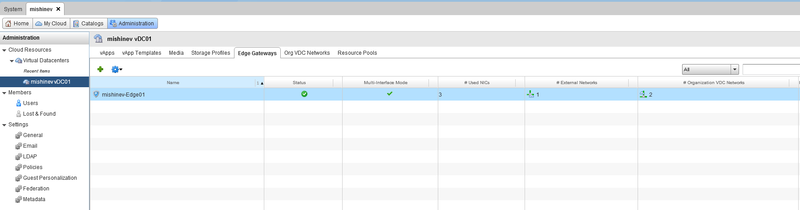

1)まず、組織にEdge GWを作成する必要があります。

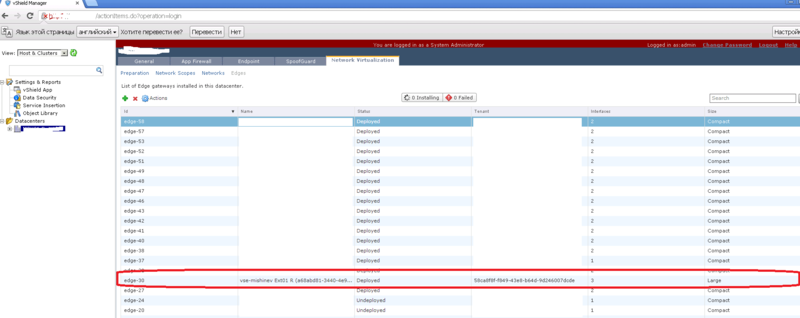

2)vShield Managerに移動します。組織内にあるデータセンターを選択し、必要なvShield Edgeを選択する必要があります。

vShield Managerは、vShield Edgeが配置されている組織のIDを示していることがわかります。これは、Edgeに同じ名前を使用する場合、所属する組織を判別できるようにするためです。

「インターフェース」フィールドに数字の3が表示されます。これは、vShield Managerに3つのグリッドが接続されていることを意味します。1つはvSphereの外部、2つは内部です。

サイズフィールドでは、サイズが大きいことがわかります。一般に、バージョン5.1では、コンパクトとラージの2種類を展開できます。消費されるリソースが異なるため、それらの最大負荷については、こちらで詳細を確認でき

ます 。

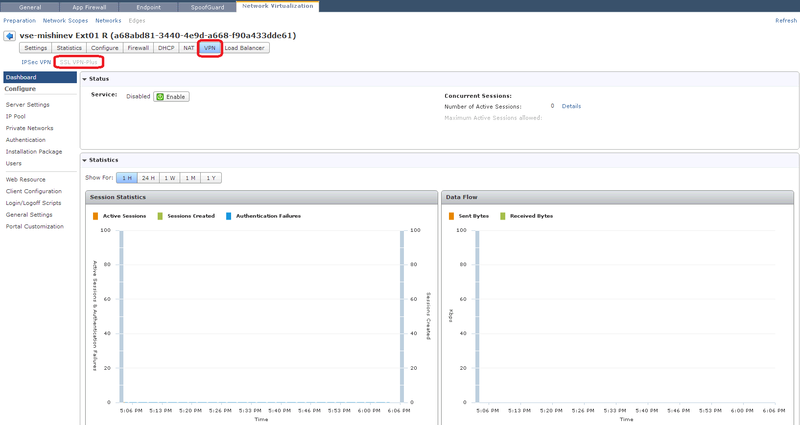

3)目的のルーターを選択したら、[ネットワーク仮想化]タブに移動し、[VPN]タブと[SSL VPN-Plus]セクションを開きます

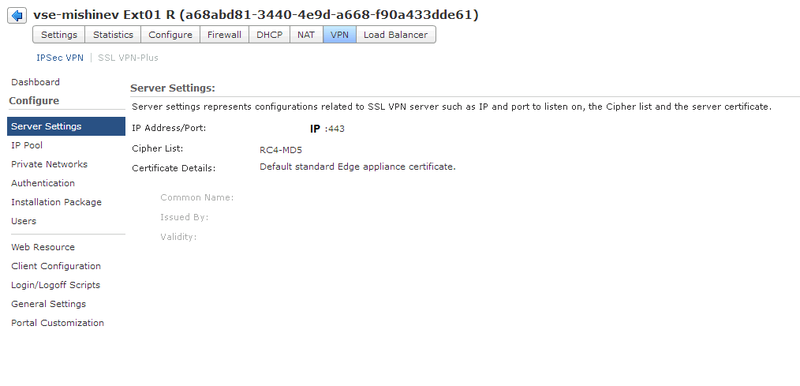

4)[サーバー設定]セクションで、ユーザーを接続するための外部IPとポートを選択する必要があります。 複数の外部IPをvShield Edgeに追加できます。そのため、そのうちの1つを選択する必要があります。 暗号化方法と証明書を選択することもできます。内部エッジ証明書を使用します。

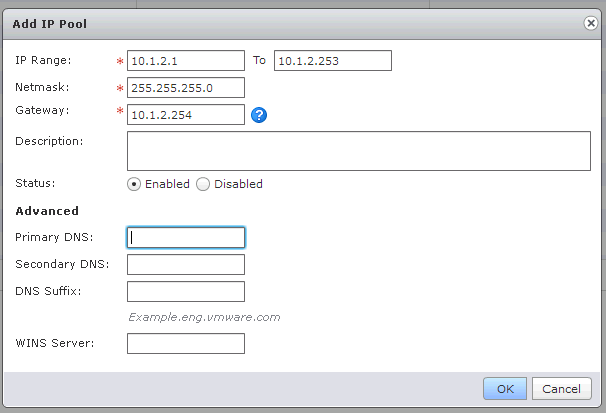

5)次のタブでは、VPN経由で接続するクライアントに発行されるIPプールを構成します。

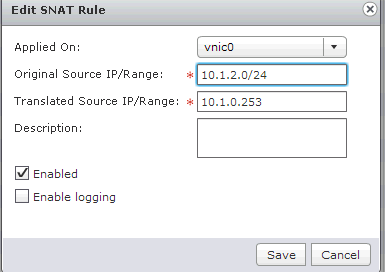

このIPプールは、vCloud Directorで使用される組織の内部サブネットとは異なる必要があります。 内部ネットワークでは、アドレス10.1.0.0/24および10.1.1.0/24のネットワークが構成されています-IPプール10.1.2.0/24を指定します。

ここで、発行されるプール、マスク、およびゲートウェイは、Edgeに割り当てられるアドレスです。

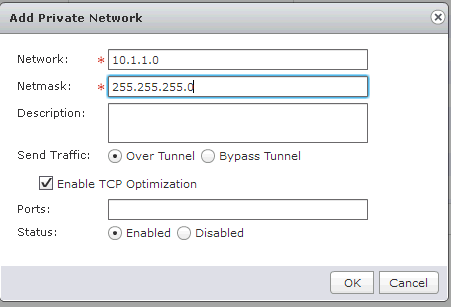

6)[プライベートネットワーク]タブで、接続されたクライアントがアクセスするグリッドを追加します。 この例では、ネットワーク10.1.1.0/24です。 また、トラフィックの行き方を選択する必要があります。デフォルトでは、トンネル経由のSSL VPNです。

3つのパラメーターがあります。1つ目は、トラフィックの経路です。トンネルを通過するか、トンネルをバイパスします。このパラメーターを使用すると、すべてが明確になります。

2番目のパラメーターは、TCPプロトコルの最適化を担当します-含まれているパラメーターは、データ転送速度の最適化に役立ちます。

SSL VPNトンネルは、TCP / IPスタックの2番目(ネットワーク)レベルでデータを送信します。つまり、4番目(アプリケーション)レベルのデータは、トンネルを通過するときに2つのストリームにカプセル化されます。 これは、グローバルTCP over TCPがパケット損失で発生し、伝送速度が急激に低下することを意味します。 含まれている最適化チェックボックスでこの問題を解決できます。

最後に、VPNユーザー用に開くポートを指定する必要があります。フィールドを空のままにすると、すべてのポートが開きます。

7)次のステップは認証です。ローカル、LDAP、AD、RSA-ACE、および半径を選択できます。 ADでグループを構成したくないため、ローカルを選択します。 パスワードの複雑さやその他のパラメーターを構成することもできます。

8)「インストールパッケージ」セクションに、vShield Edgeに接続するためにローカルマシンにインストールされるアプリケーションのパラメーターが表示されます。

ゲートウェイ-接続する外部IPエッジ。手順4で選択しました。

Windows、Linux、MacOSなど、アプリケーションをコンパイルするOSを選択することもできます。

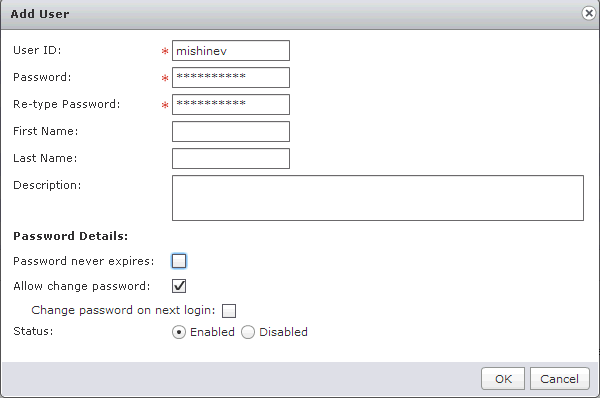

9)認証セクションでローカルユーザーを指定した場合、それを指定する必要があります。

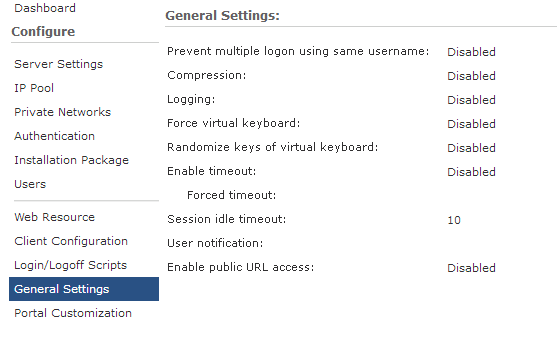

10)次の項目は「一般設定」です-ここで設定できます:

」

alt = "image" />

11)VPN設定が終了しました-次に、メインタブで[有効にする]をクリックしてVPNを有効にし、サービスを有効にする必要があります。

すべてが問題ない場合-「サービスが正常に有効化されました!」という碑文が表示されます。

12)リンク

IP_EDGE / sslvpn-plusを

たどり 、接続するクライアントをダウンロードします。 ここで、IP_EDGEは仮想スイッチの外部アドレスです。

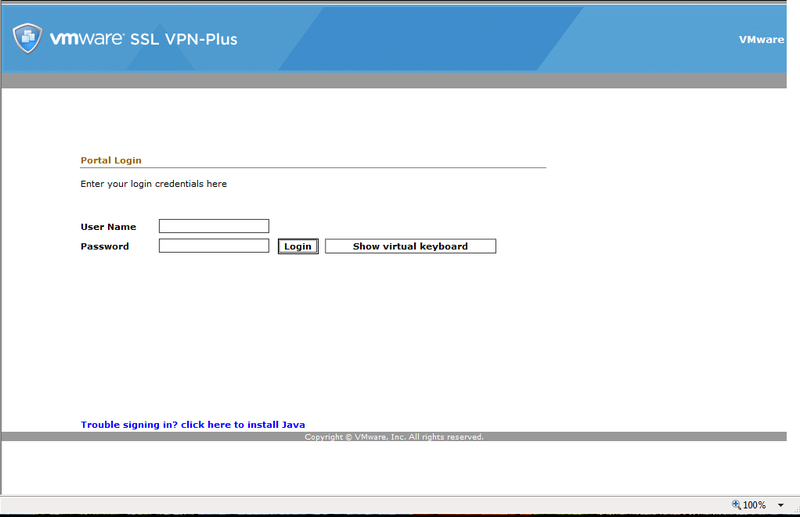

次のウィンドウが表示されます。

13)以前に作成したアカウントでログインします。

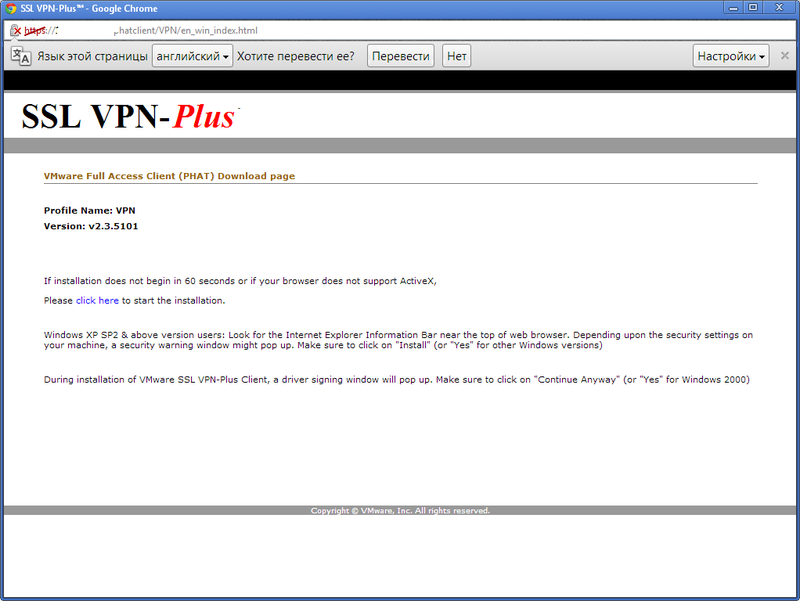

配布キットをダウンロードします。

14)SSL VPN-Plus Clientをインストールして実行します。

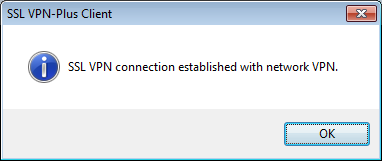

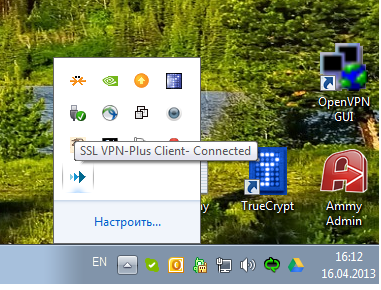

15)接続するユーザー名とパスワードを入力します。

接続に成功しました。IPを取得したかどうかを確認してください。

上記のように、IPはプールから受信されます。

16)内部サブネット10.1.0.0/24にアクセスするには、vShield Edgeでルールを構成する必要があります。

これでセットアップは完了です。

興味深い場合は、次の投稿で、CiscoルーターとvShield Edgeバージョン5.0-5.1の間にサイト間VPNを構築する方法を説明します。

質問があれば、以下に書いてください。