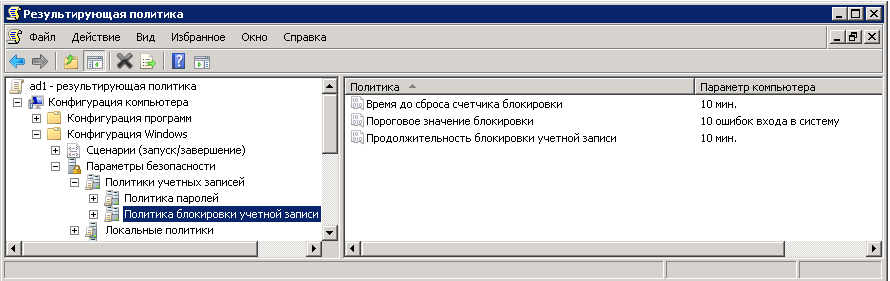

ある時点で、管理者は、すべてのドメインコントローラーでユーザーブロックポリシーが機能することを確認することにします。 Rsop.mscはドメインコントローラーで起動され、管理者に予想される画像を提供します。

しかし、2番目のサーバーでは、管理者がわずかなショックに直面しています。

すべてのサーバーは「ou =ドメインコントローラー」にあり、同じポリシーが適用されることに注意してください。 コントローラーOS:2008 R2。

これを金曜日の小さななぞなぞにすることを提案します。

政治が何とか適用されなかったという最初の考えは、チームに関する要約データの発行によってすぐに一掃されます

gpresult /R

適用されるポリシーのセットは、すべてのコントローラーで同じです。

最後に、道徳はチームが次の事実を損なう。

gpresult /Z /S ad2

「アカウントロックアウトポリシー」セクションについては何も言及していません。 同時に、最初のコントローラーに対して

gpresult /Z /S ad1

「アカウントロックアウトポリシー」セクションとすべてのパラメーターをリストします。

コントローラーを確認してください 。

結果に驚くかもしれません 。

最も興味深いのは、政治が機能するということです! 指定された回数試行して、2番目のコントローラーを介したログインの失敗(LDAPバインドの使用など)を試みると、ユーザーはブロックされます。

コミュニティは、何が起こっているのかという理由のバージョンについてコメントするとともに、ユーザーのブロックポリシーの状態を検証する方法についての提案をお勧めします。

夕方、私はとにかくこの質問に対する答えを提示することを約束します。

UPD。 コメント内の仮定の数とこの投稿への投票から判断すると、このトピックは興味深いものではなく、ADの作品のニュアンスを「引き出す」ことで議論を手配することはできません。 多分私は自分自身のために新しい何かを発見するのは残念だ。答えを出すと約束したので

2003rdサーバーの制御下にあるドメインコントローラーでは、RSoPがポリシーの一部の設定値を表示しない、つまり次のことを説明するドキュメント

KB927908があります。

コンピューターの構成/ Windowsの設定/セキュリティの設定/アカウントポリシー/パスワードポリシーの下のポリシー:

- パスワード履歴を強制する

- パスワードの最大有効期間

- 最低パスワード年齢

- 最小パスワード長

- パスワードは複雑さの要件を満たす必要があります

- ドメイン内のすべてのユーザーに対して、可逆暗号化を使用してパスワードを保存します

[コンピューターの構成] / [Windowsの設定] / [セキュリティの設定] / [アカウントポリシー] / [アカウントロックアウトポリシー]の下のポリシー:

- アカウントのロックアウト期間

- アカウントロックアウトのしきい値

- アカウントロックアウトカウンターをリセットした後

コンピューターの構成/ Windowsの設定/セキュリティの設定/ローカルポリシー/セキュリティオプションの下のポリシー:

- ネットワークセキュリティ:ログオン時間が切れると強制的にログオフする

実際には、2008年と2008 R2の両方のサーバーで説明されている問題を観察しました。

また、PDCエミュレーターの役割なしでドメインコントローラーの現在のポリシーを表示するには、コマンドラインユーティリティを使用できます。

net accounts /domain

DCにポリシーを適用する機能

ユーザーブロックポリシーの機能については、ドメインコントローラーの設定の一部が

ドメインルートにバインドされたポリシーからのみ適用されるというドキュメント

KB259576を読むことも価値があります

。 そして、ユーザーのブロックポリシーがこのリストにあります。

ユーザーブロッキングポリシーの適用におけるPDCエミュレーターの特別な役割は何ですか?

まず、ポリシーの実装方法-実際、ユーザーをブロックするための基準を決定する際、DCはドメインオブジェクトの属性からパラメーターを取得します。

したがって、ポリシーを適用するとき、属性のこれらの値は、PDCエミュレーターの役割を持つコントローラーによって設定されます。

これについて

面白い探偵物語を読むことができます。

おそらくそれが、RSoPが他のコントローラーにこのポリシーを表示しない理由です-彼らはそれを必要としません-彼らはディレクトリにパラメーターを持っています。