この記事では、

OSSEC侵入検知システムをインストールし、比較的便利で有益なWebインターフェイスでOSSECアラートを表示する方法について説明します。 OSSECは、アラートをsyslog、DBMSに出力するか、別のIDS-

Preludeを送信できます。 このIDSは、近年では実際には開発されていませんが、優れたWebインターフェイスであるPrewikkaを備えています。 このシステムでは、OSSEC以外のIDS(Snortなど)を接続することもできます。 最初にPrelude IDSをインストールしてから、Prewikkをインストールします。 次に、OSSECをPreludeに接続します。 このプロセスでは、2つのベースを作成する必要があります。 Prewikkaはユーザー設定などを保存するために1つを使用します。2つ目では、prelude-managerはイベントに関する情報を保存し、Prewikkaはそこから情報を読み取ります。

インストールには、CentOS 6.4がインストールされた仮想マシンを使用します。 まず、Prelude-IDSをインストールする必要があります。 開発者は、ほとんどすべての一般的なプラットフォームの

パッケージおよび

ソースコードからインストール手順を

提供しました。

ここで 、ソース、RPM、SRPMをダウンロードできます。

Prelude Managerをインストールする

CentOS / RHELのリポジトリを接続します。

[root@ossec ~]

次に、Prelude Managerと共通データベースの操作に必要なパッケージをインストールします。

[root@ossec ~]

MySQLを起動します。

[root@ossec ~]

次に、データベースとユーザーを作成します。

[root@ossec ~]

Prelude Managerの設定を編集します。

[root@ossec ~]

そこに次の行を追加します(またはコメントを削除します):

[db] type = mysql host = localhost port = 3306 name = prelude user = prelude pass = preludepasswd

次に、Prelude Managerのプロファイルを作成する必要があります。

[root@ossec ~]

一つのポイントがあります。 プログラムが警告するように、キーの生成には非常に長い時間がかかる場合があります。

このプロセスをスピードアップする機会があります:

[root@ossec ~]

キーの生成が完了したら、Prelude Managerを起動できます。

[root@ossec ~]

サーバーが正常に起動したことを確認します。

Aug 19 05:36:33 ossec prelude-manager: INFO: server started (listening on 127.0.0.1 port 4690). Aug 19 05:36:33 ossec prelude-manager: INFO: Subscribing db[default] to active reporting plugins. Aug 19 05:36:33 ossec prelude-manager: INFO: Generating 1024 bits Diffie-Hellman key for TLS...

Prewikkaのインストール

必要なパッケージをインストールします。

[root@ossec ~]

Prewikkaの別のベースを作成します。

[root@ossec ~]

次に、Prewikka構成ファイルを編集して、正しいデータベースを指定します。

[root@ossec ~]

この場合、次の行を追加(または編集)する必要があります。

[idmef_database] type: mysql host: localhost user: prelude pass: preludepasswd name: prelude [database] type: mysql host: localhost user: prewikka pass: prewikkapasswd name: prewikka

次にApacheを配置します。

[root@ossec ~]

仮想ホストを作成します。

[root@ossec ~]

<VirtualHost *:80> ServerName my.server.org Setenv PREWIKKA_CONFIG "/etc/prewikka/prewikka.conf" <Location "/"> AllowOverride None Options ExecCGI <IfModule mod_mime.c> AddHandler cgi-script .cgi </IfModule> Order allow,deny Allow from all </Location> Alias /prewikka/ /usr/share/prewikka/htdocs/ ScriptAlias / /usr/share/prewikka/cgi-bin/prewikka.cgi </VirtualHost>

すべての準備が整っているように見えますが、ここではいくつかの落とし穴が待っています。 まず、SELinuxを無効にするか、設定する必要があります。次に、ローカルファイアウォールでポート80を開き、3番目に、設定ファイルを使用してフォルダーにアクセス許可を設定します。

[root@ossec ~]

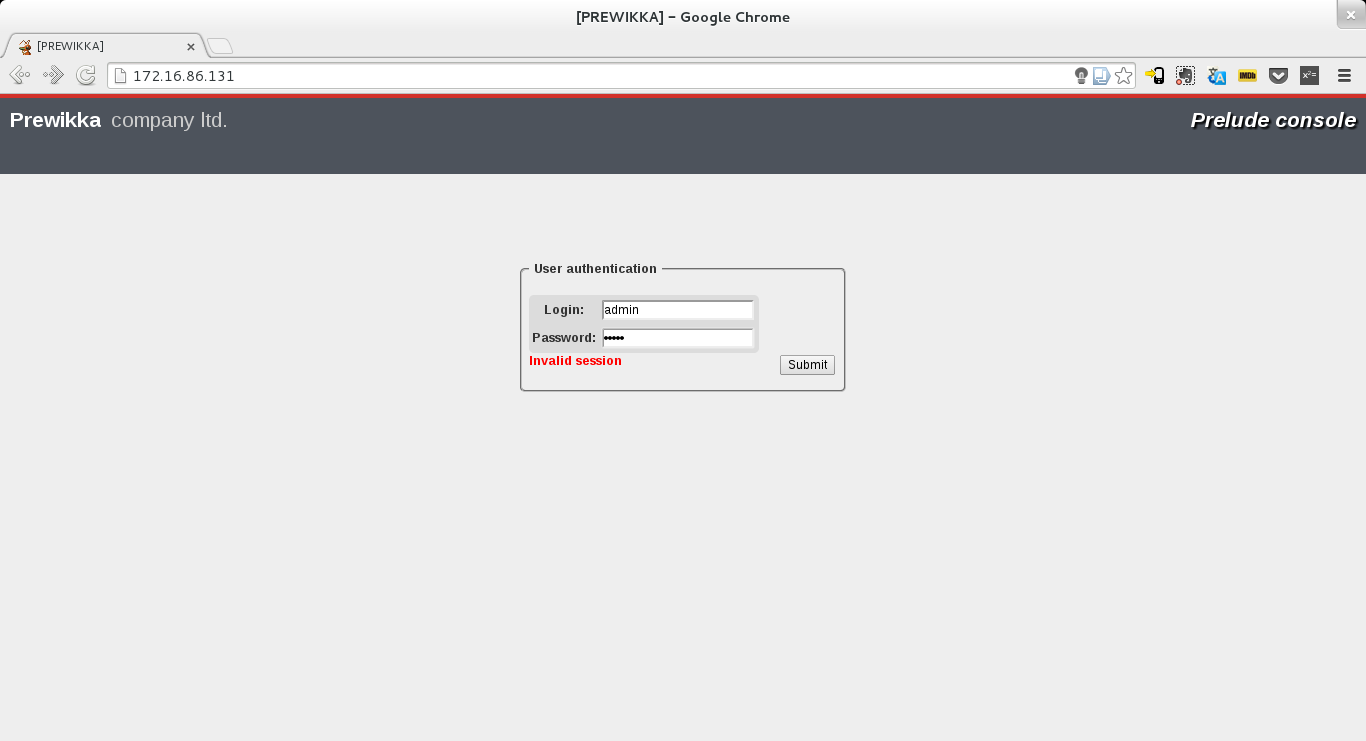

ただし、今すぐPrewikkにログインしようとすると、エラーが発生します。

ログを確認します。

[root@ossec ~]

不足しているモジュールをインストールします。

[root@ossec ~]

これで、サーバーにアクセスして、ユーザー名/パスワードのペアadmin / adminでログインできます。

OSSECをインストールする

OSSECの最新バージョンのアーカイブを

ここからダウンロードして

ください 。 同じページで、RHEL / CentOSのRPM

は AtomiCorp

リポジトリから取得できると書かれてい

ます 。 このリポジトリのOSSECはlibpreludのサポートなしで構築されているため、このオプションは機能しませんが、宛先サーバーにエージェントをインストールするときに使用できます。

そのため、OSSECの最新バージョンをダウンロードして解凍します。

[root@ossec ~]

次に、OSSECをコンパイルするために、コンパイラーlibprelude-develを設定し、

[root@ossec ~]

コンパイルオプションを設定します。

[root@ossec ~]

インストールを開始します

[root@ossec src]

インストールスクリプトは、使用する言語、インストールの種類など、いくつかの質問をします。最も重要なことは、正しいインストールの種類を指定することです。 私たちの場合、サーバー。 また、最初にマニュアルを読んで自分用にカスタマイズせずにアクティブレスポンス機能を含めることはお勧めしません。

OSSEC HIDS v2.7 Installation Script - http://www.ossec.net You are about to start the installation process of the OSSEC HIDS. You must have a C compiler pre-installed in your system. If you have any questions or comments, please send an e-mail to dcid@ossec.net (or daniel.cid@gmail.com). - System: Linux ossec 2.6.32-358.el6.x86_64 - User: root - Host: ossec -- Press ENTER to continue or Ctrl-C to abort. -- 1- What kind of installation do you want (server, agent, local, hybrid or help)? server - Server installation chosen. 2- Setting up the installation environment. - Choose where to install the OSSEC HIDS [/var/ossec]: - Installation will be made at /var/ossec . 3- Configuring the OSSEC HIDS. 3.1- Do you want e-mail notification? (y/n) [y]: n --- Email notification disabled. 3.2- Do you want to run the integrity check daemon? (y/n) [y]: - Running syscheck (integrity check daemon). 3.3- Do you want to run the rootkit detection engine? (y/n) [y]: - Running rootcheck (rootkit detection). 3.4- Active response allows you to execute a specific command based on the events received. For example, you can block an IP address or disable access for a specific user. More information at: http://www.ossec.net/en/manual.html

「Enter」キーを最後に押した後、OSSECのコンパイルとインストールディレクトリへのコピーが開始されます(デフォルトでは/ var / ossec /です)。

構成ファイルで、イベントをprelude-managerに送信する必要があることを示します。

[root@ossec src]

セクションで、行<prelude_output> yes </ prelude_output>を追加します。

次のようになります。

<ossec_config> <global> <email_notification>no</email_notification> <prelude_output>yes</prelude_output> </global> <rules> <include>rules_config.xml</include> <include>pam_rules.xml</include> <include>sshd_rules.xml</include> ...

次に、OSSECをプレリュードに接続します。 1つのコンソールで登録サーバーを起動します。

[root@ossec ~]

もう一方の-OSSECコマンドを登録します。

[root@ossec ~]

前回同様、次のコマンドでキー生成を高速化できます。

[root@ossec ~]

キーの生成が完了するとすぐに、2番目のコンソールからワンタイムパスワードの入力を求められます。 この場合、「p9gnqy98」です。

次に、両方のデーモンを再起動します。

[root@ossec ~]

Prewikkに移動すると、OSSECからの通知とアラームを確認できます。

[エージェント]タブに移動すると、エージェントのリストにprelude-managerとOSSECが含まれているはずです。

まとめ

そのため、サーバーにPrelude IDSをインストールしました。 同じサーバーにインストールされたMySQL DBMSでアラートの出力を構成しました。 また、Prewikka Webインターフェイス用に、Prelude IDSの一部である別のデータベースを作成しました。 これらすべての後、OSSECイベントをsyslogまたはDBMSだけでなく、Preludeに直接送信できる特別なオプションを使用してOSSEC HIDSをコンパイルしました。

現在、ログに疑わしいイベントがある場合、OSSECはアラートを生成し、/ var / ossec / logs / ossec.logファイルに書き込み、Prelude IDSに送信します。 次に、Preludeがデータベースに書き込み、Prewiikaが入力されると、これらのすべてのイベントが読み取り可能な形式で表示されるようにします。

この記事では、興味のある読者がいる場合、複数の記事を捧げることができるということについてはあまり説明していません。

たとえば、コンパイラーなしでサーバーにOSSECをインストールする方法、Preludeのデータベースを構成および保守する方法、他のサーバーにOSSECエージェントをインストールおよび構成する方法、OSSECのイベントを生成するための独自のルールを構成する方法。