情報セキュリティの

専門家である Dragos Ruiuとの素晴らしい

話が繰り広げられました。 彼は、3年前でもBIOSに感染するウイルスを検出し、フラッシュカードコントローラーの変更を介して密かに拡散し、最も驚くべきことに、マザーボードのシステムスピーカーによって生成された感染マシン間で超音波を使用して通信したと主張しています!

Dragosは、OS Xの新しいコピーをインストールしたMacBook Airが自発的にブートファームウェアを更新したときに、何かがおかしいと最初に疑った。 彼はCD-Romから起動しようとしましたが、失敗しました。 ユーザーに確認することなく、マシンがブート設定を変更することがわかりました。

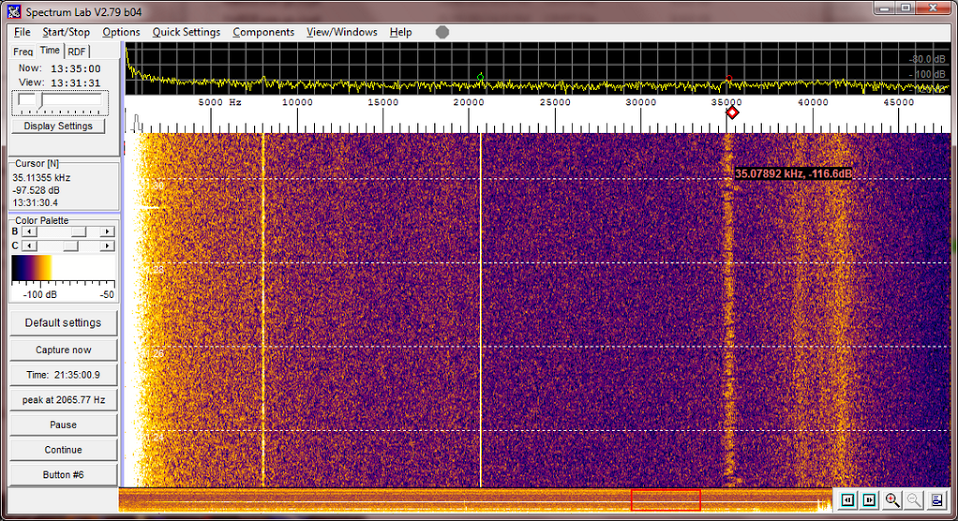

専門家はマシン上でOpen BSDを起動しましたが、動作の異常は消えませんでした。 それでも、設定は需要なしに変更され、さらに、システムで完全に無効にされたIPv6を介して奇妙なネットワークアクティビティが発見されました。 さらに奇妙なのは、Wi-FiとBluetooth、イーサネット、電源ケーブルが物理的に切断されていても、感染したマシンがデータのごく一部をすぐ近くの他の感染したマシンに転送できることです。

ルイは謎のウイルスに対処し続け、すぐに彼の研究室には、いくつかのマシンが単独で検査されました。 一度、彼らはBIOSファームウェアで更新されたばかりのクリーンなマシンで、おそらくマルウェアに関連するレジストリキーを検索しました。 突然、システムレジストリエディタがロックされたことがわかりました。 とても奇妙でした。 マザーボード上のデバイスを物理的に切断すると、ウイルスは内蔵スピーカーとマイクを使用してマシン間で通信し、高周波信号を送信するという結論に達しました。 さらなる調査により、脆弱なオペレーティングシステムのリストには、WindowsおよびLinuxのさまざまなバージョンも含まれていることが示されました。

RuiがbadBIOSと戦った3年間、彼の感染メカニズムは謎のままでした。 数ヶ月前、新しいコンピューターを購入した後、彼は自分のメモリーカードを挿入するとすぐにほとんどすぐに感染したことに気付きました。 ウイルスが拡散のためにフラッシュコントローラを再プログラミングしている疑いがありました。

Ruiは、badBIOSは、Windows、Mac OS X、BSD、およびLinuxに感染する能力を持つマルチレベルマルウェアの最初のモジュールに過ぎないと主張しています。 個人的に掘り下げたい人のために、彼は感染した(彼の意見では)BIOSのダンプを

投稿しました。

ストーリーはサイエンスフィクションとパラノイアの攻撃に似ていますが、

一部の情報セキュリティの専門家はDragosの言葉を信頼する傾向があり、専門家自身はかなり尊敬されている人物です。 また、最近

明らかにされた NSAの活動、

Stuxnet 、

Duku 、および

Flameウイルスを考えると、この話はもはや非現実的ではないように思われます。

それどころか、

他の専門家はルイの仮説に懐疑的です。 情報セキュリティに関する認められた権威であるブルース・シュナイアーは、実際のところ、 この「ウイルス」を個人的に調べる機会はありませんでした。

UPD:おじさんは分裂し、彼が冗談を言っていたことを認めました:)