CIAおよび米国国家安全保障局の元従業員であるエドワード・スノーデンが発行した文書の中で、NSAが使用したスパイ活動の詳細のいくつかを説明する資料が見つかりました。 ソフトウェアとハードウェアのリストは、小さなカタログとして設計されています。 見出し「Secret」および「Top Secret」でマークされた合計48ページ。監視のための特定の技術の簡単な説明を提供します。 このリストは完全ではありません。 コンピュータ技術とネットワークへの秘密のアクセスの取得に関連する技術、およびモバイル通信と監視機器に関連する電子インテリジェンスの方法とデバイスが提示されます。 この記事では、これらのスパイ行為について説明します。その後、40枚のスライド(注意、トラフィック)があります。

スパイ技術を説明する文書の「オリジナル」はネタバレの下に隠されています。 技術の名前は大文字で示されていますが、記載されているすべての技術がスライドのテキストで説明されているわけではありません。 ハードウェアブックマークは、隠された技術的なデバイスであり、ターゲットまたはターゲットに関する情報にアクセスできるバグの一種です。 プログラムブックマークとは、トロイの木馬やバックドアを使用するなど、プログラムでターゲットにアクセスできる隠しプログラムを指します。

コンピューター

GINSUは、PCIバス上のハードウェアブックマークBULLDOZZERを使用して、ターゲットシステム上のKONGURと呼ばれるソフトウェアブックマークを復元できる技術です。 たとえば、ターゲットコンピューターでオペレーティングシステムを更新または再インストールする場合。 これらのテクノロジーは、9xからVistaまでのWindowsを実行しているコンピューターへのリモートアクセスを目的としています。

IRATEMONKを使用すると、ハードドライブファームウェアのブックマークを使用して、デスクトップコンピューターおよびラップトップコンピューターに追跡ソフトウェアが存在することを確認できます。 この方法は、Western Digital、Seagate、Maxtor、Samsungのさまざまなドライブで機能します。 ファイルシステムのうち、FAT、NTFS、EXT3、およびUFSがサポートされています。 RAIDを備えたシステムはサポートされていません。 実装後、IRATEMONKはターゲットコンピューターの電源がオンになるたびに機能部分を開始します。

SWAPでは、オペレーティングシステムが起動する前にコードを実行することにより、マザーボードのBIOSとハードドライブのHPA領域を使用してスパイソフトウェアの存在を確認できます。 このタブでは、さまざまなファイルシステム(FAT32、NTFS、EXT2、EXT3、UFS 1.0)を使用して、さまざまなオペレーティングシステム(Windows、FreeBSD、Linux、Solaris)にリモートアクセスできます。 インストールには2つのユーティリティが使用されます。ARKSTREAMはBIOSをフラッシュし、TWISTEDKILTはHPAにSWAPディスクの領域とその機能部分を書き込みます。

WISTFULTOLLは、ターゲットシステムに関する情報を収集するためのUNITEDRAKEおよびSTRAITBIZZAREプログラムのプラグインで、WMI呼び出しとレジストリエントリを使用します。 独立したプログラムとして働くことは可能です。 システムに物理的にアクセスできる場合、分析中に受信したデータをUSBドライブにリセットできます。

HOWLERMONKEYは、中小規模の無線送信機です。 他のハードウェアブックマーク用の特別な無線モジュールです。 ブックマークからデータを受信し、ブックマークへのリモートアクセスを提供するために使用されます。

JUNIORMINTは、さまざまなタスク用に構成できるARMシステムに基づくミニチュアハードウェアブックマークです。 たとえば、そのようなシステムは他のスパイ機器の一部である可能性があります。 ARM9 400MHzプロセッサ、32MBフラッシュ、64MB SDRAM、128MB DDR2を搭載したVertex4 / 5 FPGAの特徴があります。

MAESTRO-IIは、1セント硬貨のサイズのARMシステムに基づくミニチュアハードウェアブックマークです。 仕様はかなり控えめです。ARM766MHzプロセッサ、8MB RAM、4MBフラッシュ。

ターゲットコンピューターへのリモートアクセスを提供するWindows XPで実行されるSOMBERKNAVEソフトウェアブックマーク。 ユーザーがSOMBERKNAVEアダプターを使用する場合、アイドル状態のWi-Fiアダプターを使用し、データの送信を停止します。

TRINITYは、1セント硬貨のサイズであるARMシステムに基づくミニチュアハードウェアブックマークです。 ARM9プロセッサ180MHz、96MB RAM、4MBフラッシュの特徴があります。 他のデバイスで使用されます。

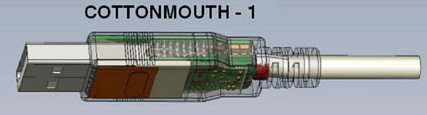

COTTONMOUTH-IはUSBのハードウェアタブで、ターゲットネットワークへのワイヤレスブリッジを提供し、ターゲットシステムにエクスプロイトをロードします。 ハードウェアとソフトウェアのブックマーク間でコマンドとデータを送信するための隠された通信チャネルを作成できます。 内蔵の無線送信機を使用して、他のCOTTONMOUTHと対話できます。 TRINITYの要素ベースに基づいており、HOWLERMONKEYは無線送信機として使用されます。 MOCCASINと呼ばれるバージョンがあります。これは、USBキーボードコネクタのブックマークです。

COTTONMOUTH-IIは、ターゲットのネットワークにアクセスするための隠しチャネルを提供するハードウェアUSBタブです。 このタブは、コンピューターのシャーシで動作するように設計されており、ボード上のデュアルポートUSBコネクターです。 ハードウェアとソフトウェアのブックマーク間でコマンドとデータを送信するための隠された通信チャネルを作成できます。

COTTONMOUTH-IIIはUSBのハードウェアタブで、ターゲットネットワークへのワイヤレスブリッジを提供し、ターゲットシステムにエクスプロイトをロードします。 TRINITYの要素ベースに基づいており、HOWLERMONKEYは無線送信機として使用されます。 これは、シャーシにインストールされたコネクタのブロック(RJ45と2つのUSB)であり、同じシャーシにインストールされた他のCOTTONMOUTHと対話できます。

FIREWALKは、ギガビットイーサネットネットワークトラフィックを受動的に収集し、ターゲットネットワークにイーサネットパケットをアクティブに注入できるハードウェアネットワークタブです。 ターゲットネットワークとセンターの間にVPNトンネルを作成できます。 他のHOWLERMONKEY対応デバイスとの無線通信を確立することは可能です。 このタブの設計は、シャーシ上のコネクタの同じブロック(RJ45と2つのUSB)であるCOTTONMOUTH-IIIに似ています。 TRINITYの要素ベースに基づいており、HOWLERMONKEYは無線送信機として使用されます。

SURLYSPAWN-無線チャネル(キーボード、低速デジタルデバイス)を介してターゲットからデータを受信できるハードウェアタブ(キーロガー)。 データは反射信号で送信されます。アクティブ化するには、専用のエミッターからの無線信号をブックマークに照射する必要があります。 キーロガーはUSBおよびPS / 2キーボードと互換性があり、将来的にはラップトップキーボードとの互換性を追加する予定です。

RAGEMASTER-VGAモニターからの信号を傍受できるハードウェアタブ。 ブックマークは、ビデオカードとモニターを接続する通常のVGAケーブルに隠れており、通常はビデオケーブルのフェライトに取り付けられています。 赤色チャンネルからの信号キャプチャを実装しました。 パッシブリフレクター、つまり 特殊なエミッターからの無線信号への暴露により作動します。

Wi-Fiネットワーク

NIGHTSTANDは、Wi-Fiネットワークでアクティブな攻撃を実行するためのモバイルコンプレックスであり、ターゲットはWindows(Win2kからWinXP SP2まで)を実行しているマシンです。 通常、ターゲットへのアクセスが不可能な操作で使用されます。 この複合体は、Linuxと無線機器を実行するラップトップに基づいて実装されています。 外部アンプとアンテナを合わせて、距離は13 kmに達します。

Linuxを実行するSPARROW II組み込みコンピューターシステム。 これは、完全に機能するワイヤレスデータ収集システムです。 機能を拡張するために、4つの内蔵ミニPCIスロットがあり、GPSモジュールと追加のワイヤレスネットワークカードを接続できます。

サーバー

IRONCHEFは、マザーボードのBIOSと

SMMモードを使用して、双方向無線通信を提供するハードウェアタブと通信するターゲットシステムへのアクセスを提供します。 ほとんどの場合、COTTONMOUTH-IIのようなシステムシャーシにこのようなブックマークをインストールする必要があります。 HP Proliant 380DL G5サーバーは、この手法に対して脆弱です。

DEITYBOUNCEは、マザーボードBIOSと

SMMモードを使用して、システムを起動する前に起動を有効にするDell PowerEdgeサーバーへのプログラムによるアクセスを提供します。 インストールは、ARKSTREAMまたはUSBフラッシュドライブを使用して実行できます。 インストール後、システムの電源を入れるたびに実行されます。 ターゲットは、BIOSバージョンA02、A05、A06、1.1.0、1.2.0、または1.3.7を搭載したDell PowerEdge 1850/2850/1950/2950です。

ネットワーク機器

JETPLOWは、Cisco PIXファームウェアおよびASA(適応型セキュリティアプライアンス)ファイアウォールのブックマークです。 BANANAGLEEプログラムのブックマークを保存し、バックドアを含みます。 JETPLOWは、Cisco PIX 500シリーズおよびASAファイアウォール(5505、5510、5520、5540、5550)で実行できます。

HALLUXWATERは、Huawei Eudemonファイアウォールのブートローダーアップデートとしてインストールされるバックドアです。 ターゲットを再起動すると、ブックマークインストーラーは、着信パケットを処理するためのルーチンでパッチとバックドアに必要なポイントを見つけます。 このバックドアは、オペレーティングシステムとブートローダーの自動更新を更新するときに保存されます。 HALLUXWATERは、Huawei Eudemon 200、500、および1000シリーズのファイアウォールで実行できます。

FEEDTROUGHは、Juniper Netscreenファイアウォールに対して使用される2つのプログラムブックマークBANANAGLEEとZESTYLEAKをインストールするための手法です。 次のジュニパーモデルが危険にさらされています:ns5xt、ns25、ns50、ns200、ns500、およびISG1000。オペレーティングシステムがデータベースにある場合、ファイアウォールが開始されると、ブックマークが設定されます。そうでない場合、デバイスは通常モードで起動します。 ファイアウォールオペレーティングシステムを更新する場合、FEEDTROUGHは保持されます。

一部のジュニパーモデルのGOURMETTROUGHタブには、カスタマイズする機能があります。 BANANAGLEEタブが非表示になり、OSの再起動または更新後に保存できます。

Juniper SSG 500およびSSG 300シリーズファイアウォールBIOSの[SOUFFLETROUGH]タブ。 デバイスがBANANAGLEEの追加をサポートしていない場合は、バックドアを開き、BANANAGLEEタブを非表示にします。 SOUFFLETROUGHのリモートアップデートとインストールが可能です。

SCHOOLMONTANAは、ネットワークブックマークの存在を提供します。 ルーターのフラッシュカードを物理的に交換するときなど、オペレーティングシステムを更新および交換するときにブックマークを保存できます。 主な攻撃ベクトルは、BIOSの変更を目的としています。 これは、JUNOSオペレーティングシステムを実行するジュニパーJシリーズルーターを対象としています。 本質的に、これはFreeBSDで使用するために設計されたバックドアです。

SIERRAMONTANAは、ジュニパーMシリーズルーターにネットワークブックマークの存在を提供します。 機能はSCHOOLMONTANAに似ています。

STUCCOMONTANAは、ジュニパーTシリーズルーターにネットワークブックマークの存在を提供します。 機能はSCHOOLMONTANAに似ています。

HEADWATERは、Huaweiルーターの一部のモデルのバックドアです。 バックドアは、ブートローダーの更新時にインストールされます。 一般的な操作スキームは、ネットワーク機器の他のタブに似ています。

GSMネットワーク

CROSSBEAM-組み込みコンピューターに基づくGSMモジュールの形のブックマーク。 GSMネットワークで送信されたデータを傍受して記録できます。

CANDYGRAMはGSM基地局エミュレーター(900、1800、1900)で、携帯電話のターゲットの位置を追跡するように設計されています。 ターゲット電話がCANDYGRAM基地局のカバレッジエリアに入るたびに、システムは外部チャンネルを介してSMSを監視者の電話に送信します。

CYCLONE Hx9は、GSM 900標準を使用して携帯電話に攻撃を実行するように設計されたGSMベースステーションエミュレータで、送信されたデータを聞き取り、傍受することができます。 最大32キロメートルの範囲。

EBSRは、低電力(1 W)多目的トライバンドアクティブGSM基地局です。 送信されたデータを聞き取り、傍受するように設計されています。 このようなデバイスをいくつか組み合わせてマクロネットワークにすることができます。

ENTOURAGEは、GSM / UMTS / CDMA2000 / FRS規格の携帯電話からの信号を方向探知するためのデバイスです。 それを使用するには、目的の範囲のアンテナとラップトップ(制御用)が必要です。

GENESIS-修正された携帯電話標準GSMに基づく電子インテリジェンスのデバイス。 セルラーネットワークの検索と分析、およびターゲットの電話の場所の特定のために設計されています。 無線周波数スペクトルを内部メモリに記録する機能があり、その容量は16GBです。

NEBULAは、GSM、UMTS、CDMA2000ネットワーク用のポータブル基地局です。 音声とデータを傍受できます。

TYPHON HXは、GSMネットワーク(850/900/1800/1900)用のポータブルベースステーションです。 GSMプロトコルとコール制御を完全にサポートしています。 電子インテリジェンスの戦術的要素。

WATERWITCHは、範囲内のターゲット電話の座標を決定するためのポータブルデバイスです。

DROPOUTJEEP-Apple iPhone iOSのソフトウェアブックマークを使用すると、SMSまたはGPRS接続を介して電話にリモートアクセスできます。 バックドアをインストールするには、デバイスに物理的にアクセスする必要があります;リモートインストールの可能性は将来のリリースで計画されています。

GOPHERSET-GSM SIMカードのソフトウェアタブ。 ターゲットの電話への電話帳、SMS、および通話に関する情報を事前に定義されたSMS番号に送信できます。 カードへのダウンロードは、USB経由またはエア経由で可能です。 どちらの場合も、モバイルオペレーターが使用するSIMカードにアクセスするためのキーがインストールに必要になる場合があります。

MONKEYCALENDAR-GSM SIMカードのソフトウェアタブ。 ターゲットの電話の暗号化された座標を、事前定義されたSMS番号に送信します。 インストールテクノロジーはGOPHERSETに似ています。

PICASSOは、(ベースステーションに関するデータに基づいて)ユーザーデータを収集し、屋内の音を録音して追跡するように設計された修正GSM電話です。 管理とデータ転送はSMSを介して実行されます。

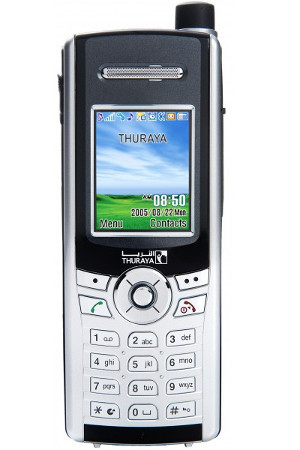

TOTECHASER-デュアルバンド(サテライトおよびGSM)Thuraya 2520電話用のソフトウェアタブ(Windows CE用)衛星またはGSMチャネル経由の隠しSMSを介してターゲット電話からユーザーデータを受信できます。

TOTEGHOSTLY 2.0-Windows Mobileオペレーティングシステムのソフトウェアタブ。 豊富な機能を備えており、電話に完全にアクセスできます。 管理はSMSとGPRS接続の両方で可能です。

屋内作業機器

CTX4000は、ターゲットシステムを照らして、そこにインストールされたブックマークからデータを受信するように設計されたポータブル連続エミッタです。 PHOTOANGLOの前身。

LOUDAUTO-ハードウェアブックマーク。 特別な信号を照射すると、バグが機能し、反射した無線信号にそれが設置されている部屋から音が伝わります。

NIGTHWATCH-ターゲットモニターからの信号を処理するように設計されたラップトップコンピューターに基づくシステム。 信号は、情報収集システム(たとえば、RAGEMASTERビデオケーブルのブックマークが強調表示されている場合のCTX4000またはPHOTOANGLO)、または汎用受信機から送信されます。

PHOTOANGLOは、ターゲットシステムを照らし、そこにインストールされたブックマークからデータを受信するように設計された、改良された連続エミッタです。 CTX4000よりもポータブル。

TAWDRYYARD-特殊なエミッターから無線信号を受信したときに機能するミニチュアビーコン。 RAGEMASTERなど、他のブックマークのインストール場所を見つけるために使用されます。

FreeSnowden 、

LeakSource 、

Spiegelの資料に基づいています。