4月上旬、世界最大の出版物すべてがMoxie Marlinspikeについて書いた。 WhatsAppの10億人のユーザーは、Signalメッセンジャーのアルゴリズムに基づいて、必須のエンドツーエンドトラフィック暗号化を受信しました。 5月17日と18日の1か月で、Moxie

は PHDays VIフォーラムで

利用可能に

なります 。 イベントでは、彼は話すだけでなく、Rakhul Sasi、Paul Vicksi、Andrei Masalovich、John Bambenekも話します。

オバマとキャメロン対マーリンスパイク

1980年の誕生で、モクシーはマシュー・ローゼンフェルドという名前を受け取りました。 90年代後半、彼はサンフランシスコに移りました。 海とハッキングは、Moxy Marlinspikeという仮名を選んだ人の2つの主な情熱です。 マーリンスパイクとは、ロープの束を索具で打つことを意味し、モクシーは勇気を意味します。

Marlinspikeの個人サイトは、誤って

Orwellianのthoughtcrime.org (「思考の犯罪」)と呼ばれることはありません。 2009年のWPA Crackerオンラインサービスの開発とMitM攻撃を

除去する

SSLの後、intelligence報機関はMoxiの注目を集め始めました。 空港では、彼は特に密接な「追加検索」の対象になりました。 少し後に、彼の携帯電話番号は、ウィキリークスの活動家であるヤコブ・アペルバウムの連絡先で発見され、モクシーへの圧力が強まりました。 Moxieが空港で数時間

開催され 、すべてのデバイスが没収されました。

Intelligence報機関はMarlinspikeを無駄に怒らせたようです。 2010年に、彼はStuart AndersonとWhisper Systemsを作成しました。 新会社の製品であるTextSecureセキュアメッセージングシステムとRedPhoneコール暗号化プログラムは、専門家から高い評価を得ています。 ユーティリティは、ほとんどのアナログとは異なり、無料で、うまく機能しました。 しかし、2011年に同社はTwitterで売却され、開発は終了しました。 そこで、Marlinspikeは情報セキュリティ部門の長のポストに行きました。

1年半後にTwitterを離れた後、Marlinspikeは非営利組織Open Whisper Systemsを組織し、TextSecureとRedPhoneの開発を継続することにより、彼の発案を復活させました。 幸いなことに、Twitterはホイールに固執せず、アプリケーションを一般公開することを許可しました。

現在、両製品はiOSおよびAndroidでリリースされているSignalメッセンジャーに置き換えられています。 信号は、エドワード・スノーデンだけでなく、人権団体エレクトロニック・フロンティア財団によっても推奨されています。

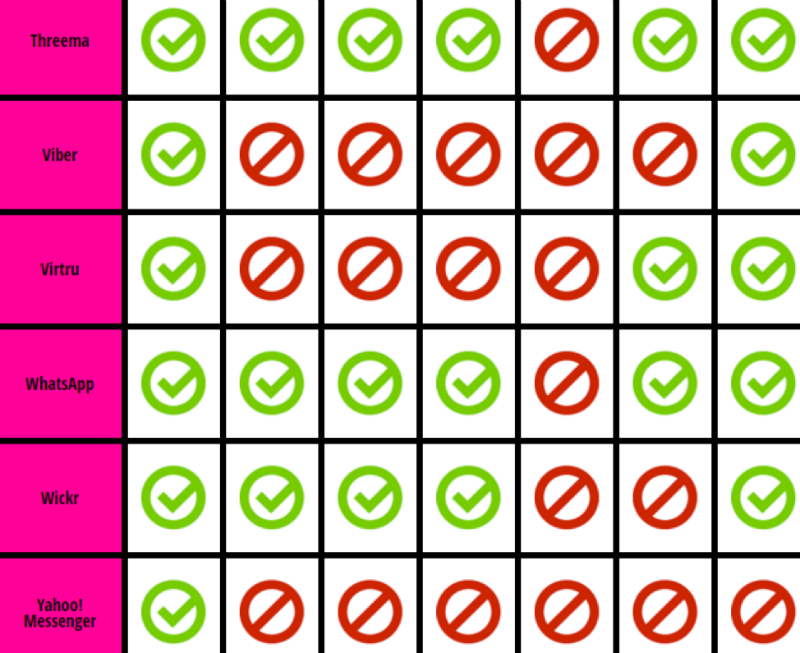

EFF評価では、彼は7点中7点を獲得しており、これが彼を最も安全なものの1つにしている。 比較のために、Skypeにはこの表に1つ、Viberには2つ、通常のTelegramチャットには4つ、「秘密のチャット」には7つがあります。

2015年12月、Pavel Durovは、SnowdenとMarlinspikeのTelegramの標準通信の安全性

に対する批判に応えて、メッセンジャーの平均的なユーザーは暗号化よりも同期を好むと述べました。 「秘密チャット」では、暗号化キーはリモートサーバー上ではなくデバイス上にあるため、クラウド経由で同期できません。

2014年11月まで、EEFランキングのWhatsAppは7点中2点でしたが、Open Whisper Systemsとの協力開始後、7点中6点になりました。 誰もが幸せではなかった。 バラク・オバマはそれを「問題」と呼び、英国首相のデイビッド・キャメロン

は 、選挙で勝利すればWhatsAppを禁止すると

約束した。 2016年4月5日以降、すべてのWhatsAppユーザーに対してエンドツーエンドの暗号化が機能しています。 今、メッセンジャーの所有者は、たとえ彼らが望むとしても、特別なサービスに何も与えることができません。 ビデオ、音声トラフィック、通信、写真はありません。

若い人たちがソフトウェア開発者のキャリアの最初のステップについてMoxieに尋ねるとき、彼は彼らに急がないことを勧めます。 「私の友人」Moxieは2011年に

スラッシュドットで次のように書いています。「最近冗談を言いました。ほとんどのプログラマーは、自分自身を認識する前にテクノロジーについて学びました。 あなたが若いなら、あなたの人生のほとんどが収入ではなく発見に集中する実験であなたの人生の1年を過ごしてください。 友達と楽器を持って、3つの和音を学び、ツアーに参加してください。 廃船を見つけて海を渡ります。 アラスカへのヒッチハイク。 飛行船の艦隊またはドローンを構築します。」

Rahul Sashi:ドローンハイジャッカーからの人工知能

UAVはPHDays VIの他の参加者-Rahul Sasiに愛されています。 映画「インターステラー」では、娘と主人公がUAVを制御します。 これは、Rahulとほぼ同じことです。 2015年、彼

はクアドロコプターParrot AR.Drone 2.0およびDJI Phantomをハイジャックするため

の Maldroneバックドアを

開発しました。 スカイジャックエクスプロイトと連携して、Maldroneウイルスは、ドローン自体をハイジャックし、キャプチャされたデバイスからのビデオ信号を傍受し、隣接するドローンに感染する空軍を作成することもできます。 2016年末までに、米国の無人機の数だけで250万人に達するため、Rahulの研究を詳しく調べる必要があります。

PHDays IVで、Rahul Sasiは彼の他のプロジェクト、人工知能に基づく自動セキュリティシステムの作成について話します。 従来のほとんどのWebアプリケーションセキュリティスキャナー

は 、論理的なセキュリティエラーを検出

できません 。 スピーカー

は 、機械学習技術に基づいてこのようなエラーを検出するツールを作成する方法を

示します。 プロジェクトの詳細の一部は、The Registerで公開されている

記事に記載されています。

ジョン・バンベネック:犯罪者番号を見つける方法1

黒い帽子は、強者と富者だけではありません。 BlackHatの発表で、John Bambenekは2014年3月にルーマニアで発生した悲劇について説明しました。 ランサムウェアプログラムは、自分自身と4歳の息子を殺すほどユーザーの士気を低下させました。 アダルトサイトで「警察」ウイルスを入手した男性は、額面で、11年間にわたって巨額の罰金または投獄を待っているというメッセージを受け取りました。

The News Gazette

との

インタビューで 、Bambenekは

Tovar事業への参加を彼の主な職業的業績であると考えていると述べました。 2014年6月、13か国から150人の専門家が、歴史上最も危険なハッカーグループの1つである

Evgeny Bogachev aの主催者を見つけることができました。 lucky12345とslavikという仮名で知られるアナパのネイティブは、市民と米国企業から約1億ドルを盗みました。 また、CryptoLockerランサムウェアの開発とGameOver Zeusボットネットの作成も功績があります。 「ボガチョフと彼のチームはサイバー犯罪を犯したが、これはSF映画でも想像することはできない」と調査に関与した検察官は述べた。 2016年に、FBIはボガチョフを最重要指名手配サイバー犯罪者のリストに含め、ロシア国民に最大の報酬を割り当てました(300万ドル)。

38歳のBambenekは6歳でコンピュータープログラムを書き始めました。 彼は大学に入る前に彼の最初のハッカー研究を実施しました。 米空軍は研究の費用を支払い、ジョンは天体物理学の学位を取得した後、キャリアを追求することを計画しました。 しかし、クライミングキャンペーンで受けた膝の怪我は、空軍でのキャリアを終わらせました。 ジョンの最初の主要な仕事はアーンストアンドヤングでした。そこで彼はプロジェクトマネージャーになりました(そして、大学の後にアーンストアンドヤングの情報セキュリティ部門で働いていたWhatsApp作成者Jan Kumと同じ食堂に行きました)。

サイバー犯罪者の狩猟に加えて、バンベネクはタンザニアの学童を支援し、組織した慈善

基金の助けを借りて、ステーキを愛し、4人の子供を育てています。

モスクワはジョンが本当に好きだった。 彼は2015年にPHDaysに来た都市への訪問と爆発を比較しました。 2016年のフォーラムへの参加が、Bambenekにとって忘れられない冒険になることを願っています。 ジョン

は 、作成した犯罪ネットワークインフラストラクチャの機能を使用して攻撃者を識別する方法を説明します。 ランサムウェアウイルスからの保護に関するBambeneckのアドバイスは、SANS Technology InstituteのWebサイトで

見つけることができます。

Paul Vixie:防衛線としてのDNS

インターネットシステムコンソーシアムの創設者であるポールビクシーもモスクワに来ます。 2014年の革新的な功績により、彼は

インターネットの殿堂入りしました 。 このリストには数十の名前しかありません!

1980年以来、VicksieはUNIXシステム用のインターネットプロトコルとソフトウェアアーキテクチャを開発してきました。 彼はCronプログラム(BSDおよびLinux用)を作成し、BIND 4.9およびBIND 8の主要な作成者および技術設計者と見なされています。DNSサーバー。 DNSおよびDNSSECに関連する仕事で慶應義塾大学から博士号を取得。

彼女の講演では、Vicksie

が DNSを保護し、それを使用してローカルまたはグローバルネットワーク上の他のオブジェクトを保護する方法を

紹介します 。 彼は、DNSキャッシュスプーフィング、DNSプロトコルの保護拡張(DNSSEC)、DDoS攻撃、制限速度、DNSファイアウォール、およびパッシブDNS監視について説明します。

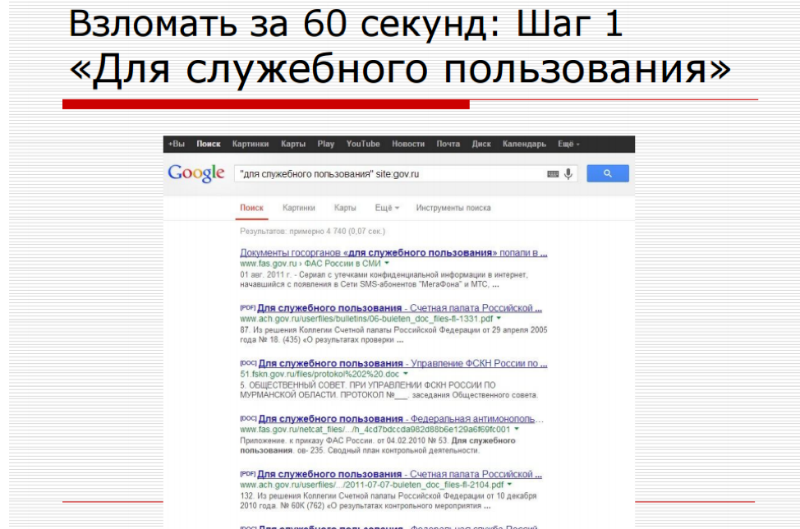

アンドレイマサロビッチ:Googleで空母を検索

引退したFAPSIのAndrei Masalovich大佐のスピーチは、情報セキュリティに関する典型的な報告にほとんど似ていません。 これらは鮮明なショーであり、ペンタゴンのWebサイトで脆弱性の悪用や中国の空母の運命を観察できます。 「私はオリンピックのチャンピオンでもマスターでもありません。一流の学生です」と彼はフォーブスのインタビューで語った。 しかし、マサロビッチの物語は非常に魅力的であるため、リスナーはしばしば彼のパフォーマンスを延長するように求めます(PHDays Vの場合のように)。

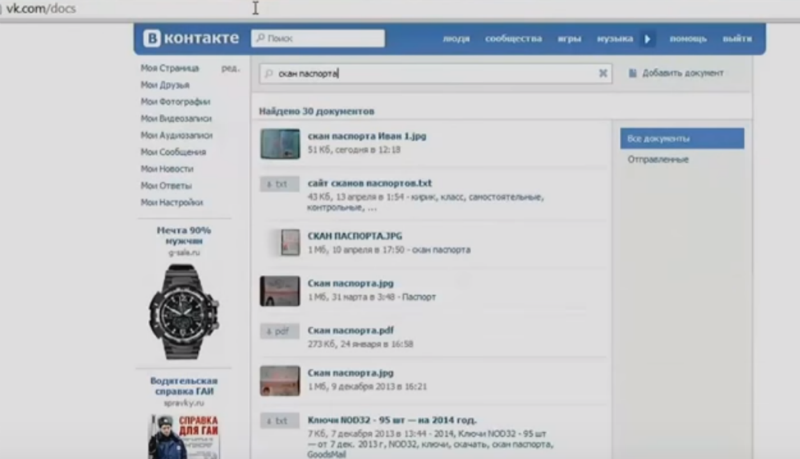

2014年、マサロビッチのレポート「

Life after Snowden 」は、PHDays IVの数十のレポートの中でソーシャルネットワークでの引用で

2位になりました。 VKontakteのDocumentsセクションのスライドには特別な注意が払われており、誰でも他の人のドキュメントのスキャンを見つけることができます。

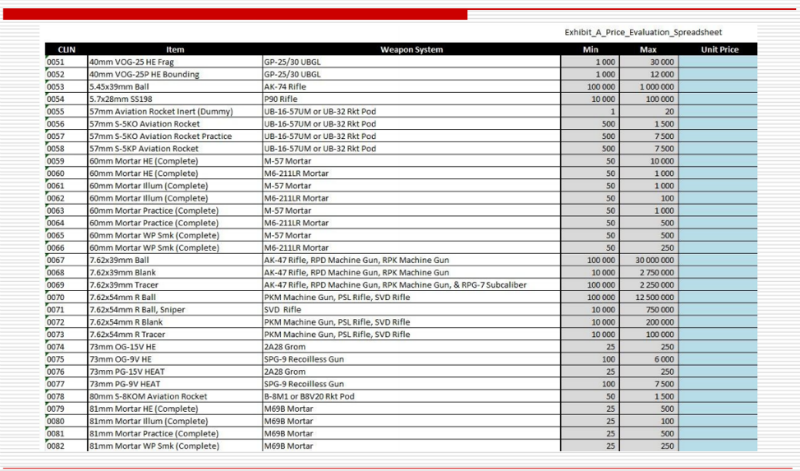

PHDaysレポート中のペンタゴン入札書類の調査は、アメリカのintelligence報機関に気付かれることはありませんでした。 ロシア科学アカデミー「ロシアの傑出した科学者」の奨学金の受賞者は、レシーという愛称で呼ばれるハッカーのグループの長として、

CIAの拠点に

含まれていました 。

過去2年間、Andrei Masalovichの演説の主なテーマは、有害な情報の影響の特定と防止でした。 彼の

サバイバーレポートは、PHDays VIで最も期待される5つのパフォーマンスの1つです。 アンドレイは、情報攻撃がどのように準備されているか、初期段階でそれらを認識し、それらに立ち向かう方法について話します。 トロールとボットを使用して、ソーシャルネットワーク内の情報の認識と普及の機能を分析します。 通常のユーザー、政治家、メディア関係者、青年、採用担当者、および被害者など、マスディスカッションの参加者の社会的肖像を明確に分析する方法を検討してください。

5月17日と18日に、Moxy Marlinspike、Rahul Sasi、Paul Vicksi、Andrei Masalovich、John Bambenek、その他数十人の情報セキュリティ専門家がモスクワのPositive Hack Days VIフォーラムで講演します。 サイト

phdays.ruでは 、イベントの

予備プログラムに精通し、イベントに到達する最適

な方法を選択できます。