Shadow Brokersハッカーは、精巧なサイバーグループEquation Groupから機密データを

リリースした後

、世界的な名声を得ました。 ハッカーが以前に公開した

eqgrp-free-fileアーカイブには、シスコおよびフォーティネットのネットワークデバイスに対する0dayエクスプロイトが含まれていました。 今回、ハッカーは、グループが使用するサイバー攻撃のメタデータに関する情報を含むオープンアーカイブを投稿しました。 特に、サイバー攻撃の発信元のIPアドレスとドメイン、およびそれらの日付が表示されます。

これは、方程式グループのピッチインペア(リダイレクタ)キーであり、ネットワークへの多くのミッションは、これらのIPアドレスから来ています 。 残念ながら、eqgrp_auction_fileを既に所有している人はいません。 オークションファイルには、これらのピッチ障害に接続するためのツールがあります。

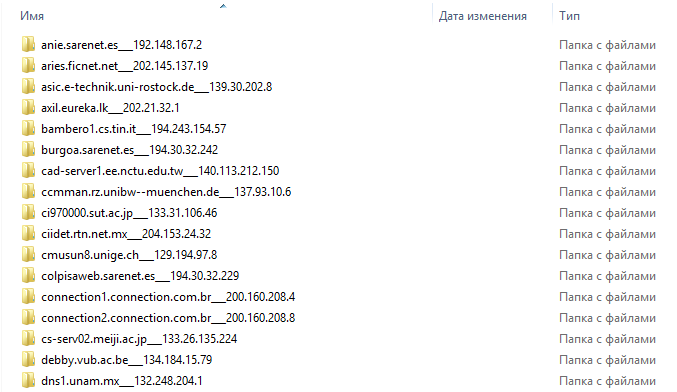

trickortreat.tar.xz.gpgと呼ばれる暗号化されたアーカイブには、犠牲者に対するサイバー攻撃でEquation Groupによって使用されたドメインとIPアドレスに関する情報を含む一連のディレクトリが含まれています。 以下のスクリーンショットは、アーカイブ内のディレクトリの一部を示しています。 世界中からサーバーが存在することがわかります。

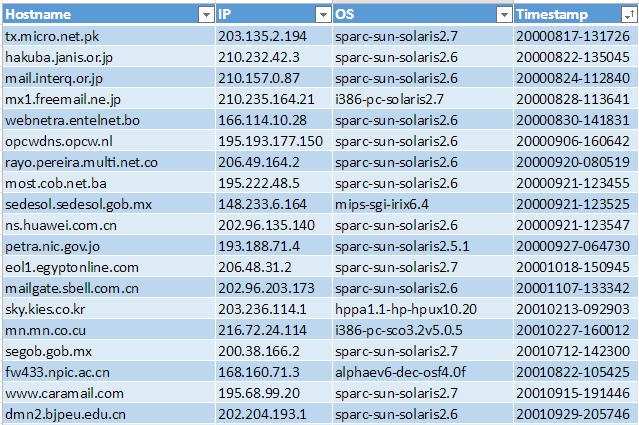

Microsoftのセキュリティ研究者であるMatt Swannは、Excelドキュメントで方程式グループサーバー情報の視覚的表現を

公開しました 。

提示されたデータからわかるように、アーカイブには2000年から2010年に発生したサイバー攻撃に関する情報が含まれています。 また、方程式グループの犠牲者のほとんどはSolarisで働いており、一部はLinuxとFreeBSDを使用していることも示しています。 サイバー攻撃サーバーは、日本、韓国、ベルギー、インド、ハンガリー、ロシア、メキシコ、スペイン、ポーランド、ドイツ、中国などを含む多くの国にありました。インフラストラクチャ、およびサイバー攻撃の本当の原因の検出を複雑にします。

»

米国intelligence報機関が情報提供者のハッカーShadow Brokersを逮捕»

エクスプロイトを含むBox方程式グループに新しいインスタンスが補充されましたSnowdenのドキュメントはShadow Brokersのデータの有効性を確認します»

シスコとフォーティネットは、Equation Groupのデータ漏洩後にセキュリティ通知をリリースします»

エリートサイバーグループ化方程式グループから公開されたデータは冗談ではありませんでした»

有名なサイバーグループEquation Groupは大規模なハッキングを受ける可能性があります