ネットワーク、クラウド、モバイル、仮想システムなどのさまざまなソースからのデータ量の急激な増加は、新たな脅威につながります。 組織は、より強力で高性能な情報セキュリティツールを必要とすることにより、迅速に適応し、自らを保護する必要があります。

Check Point Infinityは、従来のネットワークとクラウドとモバイルの両方で動作する最初の統合情報セキュリティシステムであり、既知および未知の標的型攻撃を最高レベルで防止して、現在および将来を保護します。

Check Point Infinityの一部である

Check Point R80.10制御システムは、新しいレベルの情報セキュリティ管理を提供します。 単一の管理コンソールを通じて、ポリシーの管理とイベントの表示のためのシンプルで効果的なツールを提供します。 次に、新しいアーキテクチャの技術的特徴を詳しく見ていきます。

R80.10は、同じ管理サーバー上でポリシーとオブジェクトを編集することにより、複数の管理者が競争力のある作業を行えるようにします。 また、多くの日常的なタスクを他の管理者に委任することもできます。これにより、セキュリティの監視とインシデント処理に集中できます。

統一されたポリシーにより、組織はセキュリティポリシーを単純なルールセットに変換できるため、組織全体でのポリシーの管理と適用が簡素化されます。

ポリシーレイヤーを使用すると、ポリシーを独立したセグメントに分割し、独立したセグメントを管理および自動化できます。

R80.10は、高度なオーケストレーション機能により、全体的な管理パフォーマンスを向上させます。

APIの自動化により、ワークフローを管理し、情報セキュリティサービスとITプロセスおよびシステムとの一貫性を確保できます。

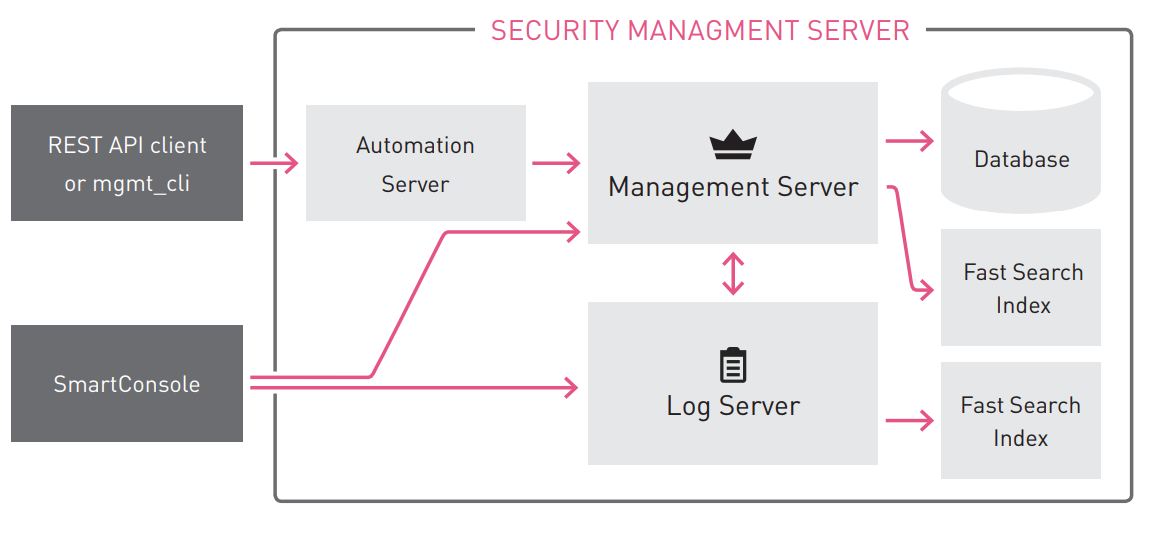

R80.10管理サーバーの主要コンポーネント

スマートコンソール

Check Point R80.10は、新しいSmartConsoleアプリケーションを使用して管理されます。 新しいアプリケーションでは、1つのアプリケーションのフレームワーク内で、次のタスクを実行できます。

- ポリシー管理

- ログ分析

- ヘルスモニタリング

- オフィスマルチドメイン管理

R80.10 SmartConsoleは、生産性を向上させる多くの設備を提供します。 たとえば、変更ログの表示と変更可能なポリシーを簡単に切り替えることができます。 R80.10 SmartConsoleは、ポート

19009で管理サーバーと通信します。

Check Pointブレードの一部は、古いサービスを使用してクライアント部分と対話します。

このために 、

TCPポート

18190で FWMおよび

CPMI APIを使用し

ます 。

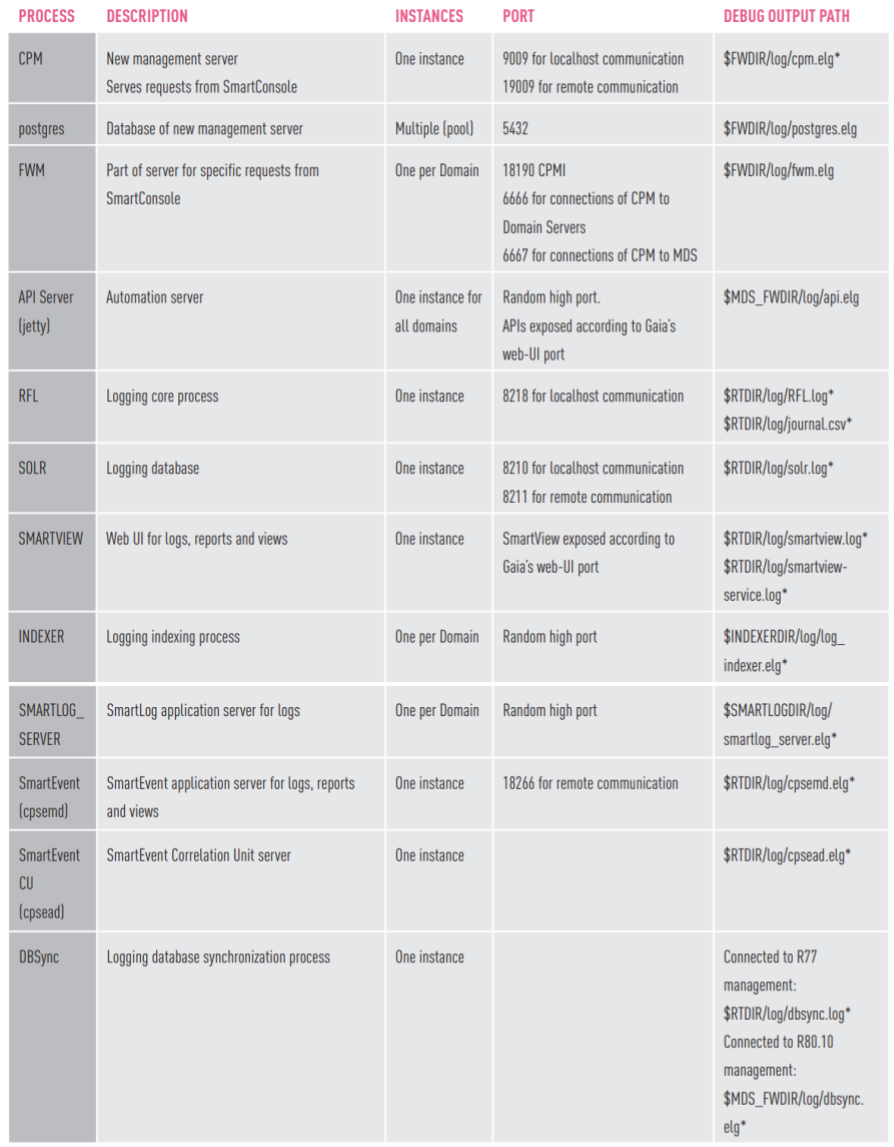

Check Point R80.10管理サーバーソフトウェアプロセス

Check Pointソフトウェアプロセスの詳細については、

sk52421を参照してください。

R80.10管理サーバーデータベース

R80.10管理サーバーの新しいデータベースアーキテクチャにより、Check Point R80.10の毎日の管理タスクを実行するときに新しい機能を実装できます。

- データベースセッション -競合のない複数の管理者が同じ管理ドメインで競合できます。

- データベースの改訂 -変更の履歴を表示し、ポリシーの設定や高可用性などの多くの操作のパフォーマンスを改善できます。

- データベースドメインは、SMS管理とMDS管理の両方で使用されるソリューションであり、グローバルポリシー、脅威の更新、およびアプリケーション管理の更新のパフォーマンスを向上させます。

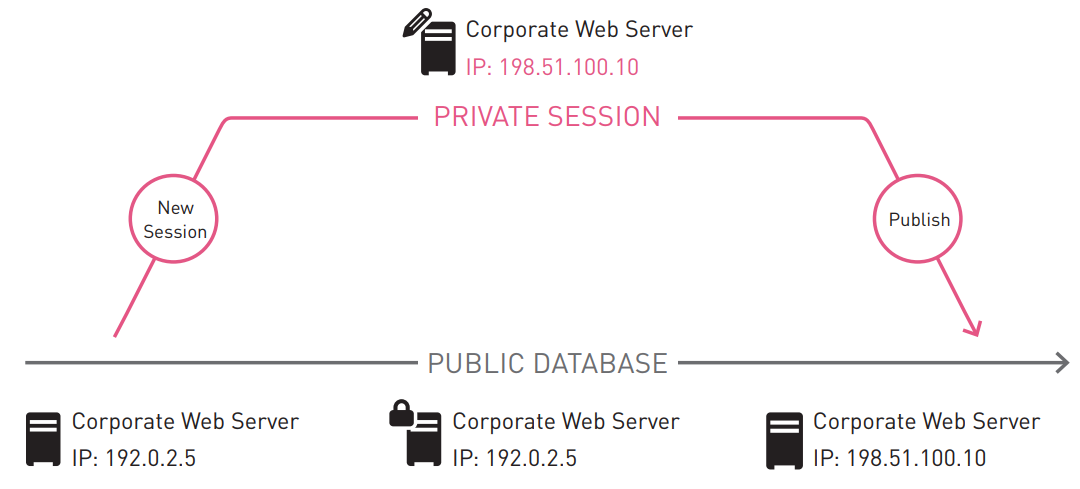

データベースセッション

R80.10では、複数の管理者が同じドメインで、同じポリシーを使用して同時にSmartConsoleで作業できます。 構成の競合を回避するため、次の図に示すように、すべての作業はセッションで実行されます。

各セッションはプライベートで隔離されています。 変更は、投稿されるまで他の管理者には表示されません。 ただし、ある管理者が編集したオブジェクトは他の管理者によってブロックされ、オブジェクトをブロックしたユーザーを確認できます。 これにより、管理者は作業を共有リソースと調整できます。 変更の公開後、それらはすべての管理者に表示されます。 ポリシーをインストールすると、公開されたデータのみがゲートウェイにアップロードされます。

すべての変更は、管理サーバーデータベースに即座に保存されます。 偶発的なシャットダウンが発生した場合、実行された作業は失われません。 管理者はセッション中に変更を取り消すことができ、新しいセッションを開くことができます。 必要に応じて、適切な権限を持つ管理者は他の管理者のセッションに参加できます。

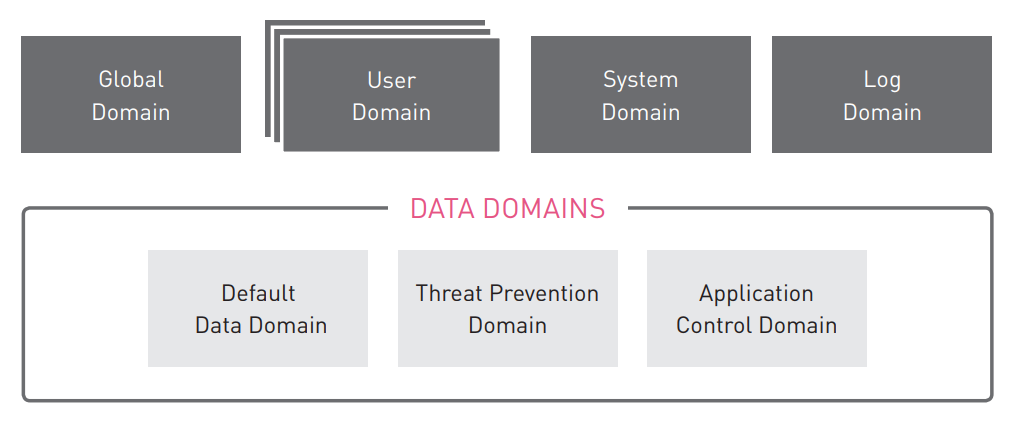

データベースドメイン

R80.10では、制御構成はPostgreSQLデータベースに保存されます。 このデータは、いくつかのデータベースドメインに分割されます。 次の用語の違いを考慮してください。

- データベースドメイン —シンプル管理サーバー(SMS)とマルチドメイン管理サーバー(MDS)の両方のデータを保存するPostgresデータベースのセグメント。

- マルチドメインドメイン(マルチドメインドメイン) - マルチドメインサーバー(MDS)の管理者によって作成され、組織のネットワークのさまざまな部分を管理するために使用される論理ドメイン。

データベースドメインの種類

ユーザードメイン

ユーザードメイン -管理者が変更したオブジェクト(ネットワークオブジェクトやセキュリティポリシーなど)の構成を保存します。

データドメイン -R80.10にはいくつかの

データドメインがあります。

- デフォルトのデータドメイン - デフォルトで作成されたネットワークオブジェクトとサービスが含まれます。

- 脅威対策ドメイン -脅威対策ブレードの更新を保存します。

- アプリケーション制御ドメイン -アプリケーション制御ブレードへの更新を保存します。

Data Domainsのコンテンツは、Check Pointからダウンロードされた更新によってのみ変更されます。

システムドメイン -管理者、権利プロファイル、および管理設定に関する情報が含まれています。

ログドメイン -管理者の要求に応じて自動的に生成および提供されるログの構成を保存します。

グローバルドメイン -グローバルポリシーとグローバルオブジェクトの構成を保存します。 このドメインは、マルチドメイン管理サーバー構成でのみ使用されます。

ピアドメイン

セキュリティポリシーの構成では、複数のドメインからのデータを使用する必要があり、一部のドメインはデータを認識して他のドメインと共有する必要があります。 これらのドメインは、相互にピアツーピアです。

マルチドメイン環境では、グローバルドメインはユーザードメインと同一視されます。 ドメイン構造を揃えることにより、すべてのグローバルオブジェクトをユーザードメインにコピーする必要がなくなります。 これにより、パフォーマンスとスケーラビリティが向上します。

マルチドメインドメイン

マルチドメイン環境では、各ドメイン(顧客とも呼ばれます)は、ユーザードメインタイプの個別のデータベースドメインによって表されます。 他のタイプのデータベースドメインにはそれぞれ、マルチドメイン環境と通常の管理サーバーの両方に独自のドメインがあります。 単一のデータベース内のこのような分離には、いくつかの利点があります。

- ユーザードメインの分離 。 異なる管理ドメインの情報を格納するために異なるデータベースドメインを使用すると、データを完全に分離できます。 ユーザードメインはピアドメインではないため、データを共有することはできません。

- グローバル政治の拡張目的 。 R80.10より前は、グローバルポリシーの割り当てにより、すべてのグローバルオブジェクトがドメインデータベース(ドメインの$ FWDIR / confディレクトリ)にコピーされていました。 R80.10では、グローバルポリシーの割り当て操作により、グローバルドメインの新しいバージョンがユーザードメインに割り当てられます。

- マルチドメイン環境での脅威対策の更新の強化 。 管理者がThreat Preventionドメインを更新すると、関連付けられているドメインでのみ更新されます。 管理者は、更新リビジョンを適用するドメインを選択できます。 脅威対策がロールバックすると、管理者はデータベース全体ではなく、このドメインのみをロールバックできます。

MDMSレベルのデータはシステムドメインに保存されます。 このデータは、管理者、権利プロファイル、信頼できるクライアント、サーバー構成、管理ドメイン、ドメインサーバーです。 これにより、このデータをすべてのMDSサーバーで並行して管理できます。

データベースの改訂

R80.10より前のバージョンでは、事故が発生した場合に、リビジョンがバックアップとして管理サーバーに保存されていました。 各リビジョンは完全にデータベースを繰り返しました。 新しいR80.10アーキテクチャには、リビジョンエンジンが組み込まれています。 行われた変更が管理サーバーに公開されるたびに、新しいデータベースリビジョンが自動的に作成および保存されます。 各新しいリビジョンには、前のリビジョン以降に発生した変更のみが含まれます。 これにより、ディスク容量が節約され、リビジョンをより迅速に作成できます。 このソリューションにより生産性が向上し、多くの新しい管理機能がそれに基づいています。

- インストールされているバージョンの違いを使用したポリシーチェックの高速化。

- 前回の同期以降に加えられた変更に基づいた、より効率的な管理高可用性。

次の図は、経時的なデータベースリビジョンの作成プロセスを示しています。

データベースの改訂 データベースのリビジョンとピアドメイン

データベースのリビジョンとピアドメイン

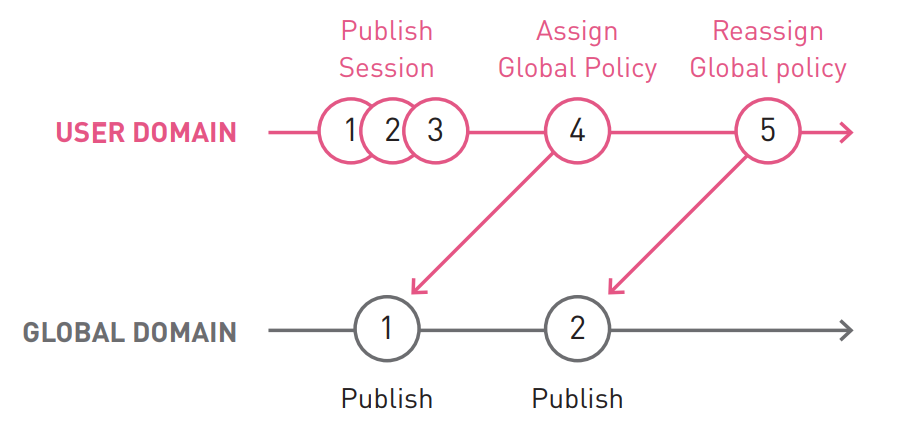

この例では:

グローバルポリシーの

割り当て操作により、ユーザードメインにリビジョン4が作成され、グローバルドメインのバージョン1に合わせられました。 グローバルドメインでリビジョン2を作成したパブリケーションは、Reassign Globalポリシー操作までユーザードメインに表示されませんでした。 ポリシーの再割り当て操作により、グローバルドメインの最新バージョン(2)を指すようにユーザードメインが更新されました。

同じ方法を使用して、Threat PreventionとApplication Controlブレードのデータを更新します。 更新ごとに、対応するデータドメインに新しいリビジョンが作成されます。 また、ユーザードメインは、データドメインの対応するリビジョンに合わせられます。 マルチドメイン環境では、各ユーザードメインをグローバルドメインまたはデータドメインのバージョンに合わせることができます。

リビジョンの使用例

ケース1 :ポリシーのインストール後に問題が発生しました(接続の喪失またはセキュリティエラー)。

解決策:- [ セキュリティポリシー] > [ インストール履歴]を開きます。

- インストール履歴で 、最新の手間のかからないポリシーを選択し、 特定のバージョンをインストールを選択します

- ゲートウェイを安全に再インストールしたら、監査データと各管理リビジョンに加えられた変更を要求します。

ケース2 :脅威対策データを更新してゲートウェイにインストールした後のネットワークの問題。

解決策: [脅威防止]

> [更新]で、手間のかからない脅威対策更新オプションを選択し

ます 。

ケースNo. 3 :指定した時点で状態を復元する必要があります。 原則として、この操作はバックアップから復元することによって実行されますが、これにより、バックアップ後の作業のすべての結果が失われます。

解決策 :

ポリシーの

復元操作を実行できます。 これにより、ポリシーの状態を指定した時点にロールバックできますが、オブジェクトのプロパティのロールバックは発生しません。

そのため、R80.10の新しいバージョンのデータストレージアーキテクチャで発生した変更と、これらの変更を可能にする機能に慣れました。

継続するには...

オリジナル記事 。

Check Pointに関するコースや記事に興味がある場合は、

VKontakteグループと同僚のグループである

TS Solutionを購読できます。

ここで、認定されたチェックポイントトレーニングを受けることができ

ます。