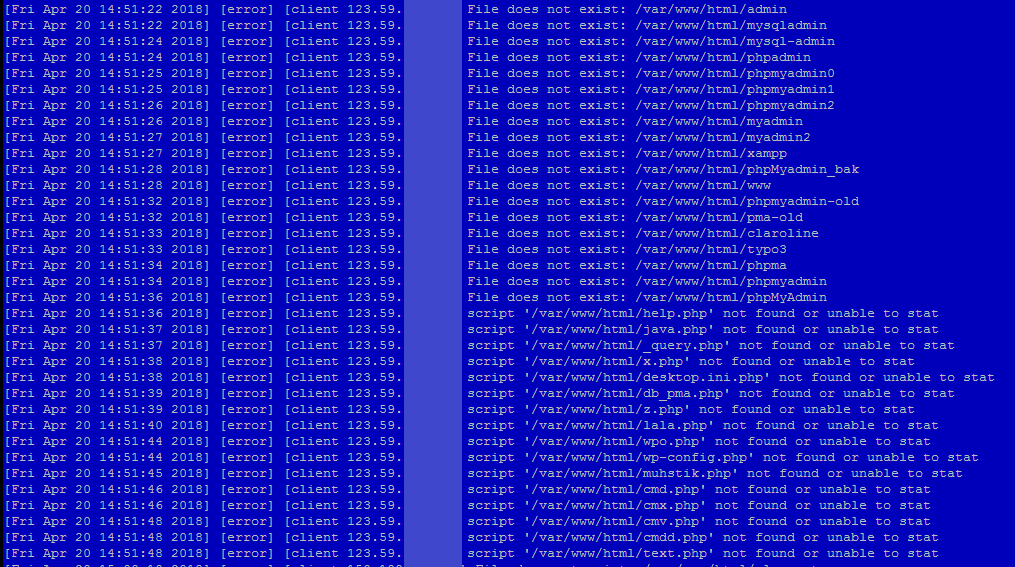

サイトを立ち上げた人は誰でも、リクエストが来てウェブサーバーを起動する価値があることを知っています。 DNSも実際にはそれを認識していません。httpdエラーログファイルには、すでに次のようなエントリがたくさんあります。

それで私にとっては面白くなり、この問題をより深く研究することにしました。 時間が来たらすぐに、Webサーバーログパーサーを作成しました。 私は可視性が好きなので、結果を地図に載せます。

そして、ここに写真があります:

マップ上で、マーカーはスキャンソースのIPアドレスによって決定される場所をマークします。 詳細については、無料のオフラインライブラリSxGeoが使用され、表示用に2GIS APIが使用されました。 もちろん、無料であるため、SxGeoライブラリの精度は高くなく、一部のアドレスは海に落ちています。 ただし、時間の経過とともに(現時点では2か月間統計を蓄積しているため)、画像は非常に明確な輪郭を描きます。

確かにアドレスのいくつかはプロキシです。 同時に、スキャンソースは、ITの面で世界の最も発展した地域をほぼ均等にカバーします。

しかし、私たちの愛するミハイル・セルゲイビッチ・ボヤルスキーが「千の悪魔」と言うように、オーストラリアの何が悪いのでしょうか?

スキャンソースの配布に加えて、スキャナーがチェックするターゲットパスの収集にも興味がありました。 それらのかなりの数がありました。 たとえば、以下はターゲットのほんの一部です。

var / www / html / RPC2

/ var / www / html / SQLite

/ var / www / html / SQLiteManager

/var/www/html/SQLiteManager-1.2.4

/ var / www / html / SQlite

/ var / www / html / Snom

/var/www/html/Version.html

/ var / www / html / Yealink

/ var / www / html / \ xd1 \ x86 \ xd1 \ x80 \ xd1 \ x89 \ xd1 \ x8b \ xd1 \ x81 \ xd1 \ x84 \ xd1 \ x82 \ xd1 \ x8c \ xd1 \ x83

/ var / www / html / _PHPMYADMIN

/ var / www / html / _pHpMyAdMiN

/ var / www / html / _phpMyAdmin

/ var / www / html / _phpmyadmin

/var/www/html/_query.php

/var/www/html/_whatsnew.html

/ var / www / html / adm

/ var / www / html / admin

/var/www/html/admin.php

/ var / www / html / admin888

/ var / www / html / admin_area

/ var / www / html / admin_manage

/ var / www / html / admin_manage_access

/ var / www / html / admindb

/ var / www / html /管理者

/var/www/html/administrator.php

/ var / www / html / adminzone

多くの場合、レジスタ付きのゲームがあります。

/ var / www / html / _PHPMYADMIN

/ var / www / html / _pHpMyAdMiN

/ var / www / html / _phpMyAdmin

/ var / www / html / _phpmyadmin

エキゾチックなターゲットがありますが、それは確かに私から来る場所がありません。

/var/www/html/w00tw00t.at.blackhats.romanian.anti-sec

/ var / www / html / nmaplowercheck1523152976

/var/www/html/elastix_warning_authentication.php

地下のリンクからターゲットの完全なリストを取得できます。 キャプチャシステムは現在、自動モードで動作しているため、常に更新されています。

わかりましたが、どうすればいいですか? 受け取った情報は、他の情報と同様に、さまざまな方法で使用できます。

例:

- 特に標準CMSに基づいて標準DBMSを使用してサイトを作成する場合、ディレクトリとファイルの標準名を変更することをお勧めします。 インストールの完了後、インストールディレクトリを残さないでください。 「configuration」、「config」などの名前のルートディレクトリまたはフォルダーに構成ファイルを配置しないでください。

- スキャンが実行されているアドレスをiptablesレベルでブロックできます。 もちろんこれは極端な場合ですが、そのような機会があり、自動化することができます。

- キャプチャされたターゲットの辞書を使用して、一致するサイト構造を確認できます。 これには最も単純なスクリプトが使用されます。

そして、「クールなハッカー」を自分の目的に使用する別の方法は、サイトのトラフィックを増やすことです。 これは冗談ではありません。

これは、キャプチャしたターゲットの辞書に基づいてサイト上にファイルを作成し、その中にフリーテキストとカウンターコードを配置する場合に本当に機能します。 これは、スキャナーがJS(

apapacyからの

アドオン )を実行できる場合にのみ機能します。

また、これは冗談です。なぜなら、スキャナーの本当にユニークなIPアドレスはそれほど多くないからです。 2か月で275個の「スマート」ボットとブラウザーが含まれていませんでした。 多分全然違います。

一部のアドレスからスキャンが1回観察され、他のアドレスからスキャンが毎日実行されたことに注意してください。 しかし、このプロセスは一定です。 ネットワーク上のトラフィックのどの部分がスキャントラフィックなのでしょうか。 どうやらこれに苦労している人はいないようです。

質問:スキャンに注意を払う必要がありますか?また、スキャナーの餌食にならないために何をすべきか?

PS

スキャンの現象は人為的ですが、すでにインターネットの自然なプロセスになっているようです。 ネットワークが存在する限り、これまでもそうでもありません。 これは、太陽紫外線からメガネのように身を守ることができる有害な要因です。

議論の一部を要約します。

1.オーストラリアは存在しますが、インターネットは高価で数が少ないです。 NZでも同じです。 しかし、海、ビーチ、カンガルーがあります。

2. Webリソースのスキャンは、一般にインターネット上の実際のアドレスをスキャンする特殊なケースです。 ほとんどすべての標準ポートと標準ソフトウェアがターゲットとして機能し、スキャンソースの地理は「高速」インターネットアクセスを持つ地理と一致します。

3.スキャナーは何らかの理由で機能します。 スキャンは、ハッキングの最初の段階です。 スキャナーは潜在的な脆弱性を探しています。 このような脆弱性の存在は、サーバーをマルウェアに感染させたり、個人情報にアクセスしたりするために使用できます。

4.コメントでは、基本的なスキャナーから保護する方法について説明します。 主な指示:標準ソフトウェア設定の変更、禁止リストに従ってスキャナーの定義とブロック。

上記はすべて明らかなことです。 しかし、これらのことを知って理解することは、リソースの安全な運用のための条件を作成するのに間違いなく役立ちます。

みんなありがとう。

ソースのリスト:

- SxGeoライブラリ

- 2gis API

- ターゲット辞書をキャッチ

- スキャンソースマップ