よい読書時間、Habrの親愛なる読者。

ビッグデータ抵抗のテーマの継続

1 。

dartraidenと

YourChiefからの記事に対するコメントを読んだ後、私はすべてが本当に良いのか、2ipとWhoerの匿名性とセキュリティのテストで十分なのか、またはすべてが良いのか、何かに気付かなかったと考えました。 さらに、私はインターネット上で多くの問題を発見したか、執筆時に自分でそれらに遭遇しました。

尊敬されているKhabrasocietyの裁判所に、発見された誤解とそれらを解決するための提案の選択、およびブラウザと脆弱性をテストするためのいくつかの方法を提供したいと思います。

また、この記事では、ユーザーレベルでのシンプルで無料のVPNと安全なDNS構成を検討することを提案します。

構造- セキュリティテスト\匿名性。 前の記事へのコメントで私見はYourChiefを正しく書いたが、彼らが何かを達成したという保証はどこにあり、これで十分ですか? この質問にも興味がありました。

- 一般に、1つのトピックに関する失敗は、必ずしも目立つとは限りません。 適切なユーザーエージェントを選択することで、ほぼすべてを一度に修正しました。 ほとんどすべての項目に解決策の提案がありますが、それらは学術的関心の観点からのみです。

- VPN +セキュアDNS-前の記事への追加。 ユーザーレベルで取得および構成する方法

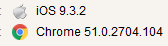

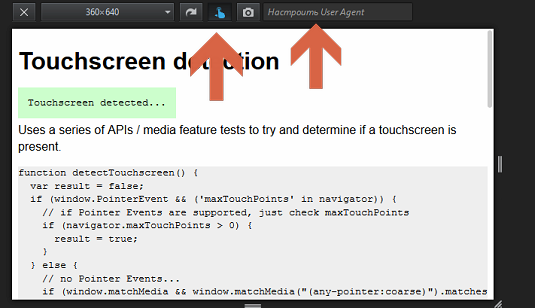

間違いから始めます多数のブラウザセキュリティテストIP、ブラウザ、OSを隠す多くの問題が見つかりました- 失敗8ab3a24c55ad99f4e3a6e5c03cad9446(Firefox)

- 失敗-タッチパッドをクリックしてマウスをタップ

- p0fに失敗する

- 指紋ファイル

- WebRTCまたはこんにちは

- 他のいくつかは明確にするために失敗し、それらを忘れないようにします

Mythic TheorrentがIKnowWhatYouDownloadedに失敗するオファーを提供します- DNSオファー

- VPNオファー

- トレントオファー

面白いかもしれません。ソース間違いから始めます

悲しいかな、罪がないわけではない。 前の記事「ビッグデータ」は完全に成功したわけではありませんが、クリーンなテストプロファイルで構造全体を作成することが提案されました。 問題の1つは、さまざまなコンポーネントの動作の不整合であり、その結果、ロシア連邦のサイトに対して明確に構成されていない同じコンポーネント、クリアリンク、さらにはプライバシーアナグマがあなたの人生を台無しにする可能性があります。 しかし、気分はそれを大幅に簡素化できます。

AutoDelete Cookieを含むメインCookie。これは、暗黙的に「第1レベルの分離」を無効にします(後で確認されます。この章の最後の記事番号2を参照してください)。

興味のある方は、現時点でいくつかの変更を行っています。

ビッグデータレジスタンス1を再度読み取り、Fox機器に適切な変更を加える必要があります。

SereverWorkersが登場し、多くのサイトでFireFoxに気付かないうちに追加され始めました。 about:serviceworkersはyoutube、yandex、および別の100500を安定的に提供します。アドオンが登場しましたが、文字通り先日

BlockServiceWorkers (これまで2人のユーザー

しかいません)。

このように動作しますサイトがServerWorkersに接続しようとすると、ウィンドウが表示されます

このウィンドウをクリックしないと、インストールは行われません(クリックすると、ページがリロードされ、ServiceWorkersがインストールされます)。 現時点では、何も中断するまでインストールを許可しませんでしたが、一部のデータとサイトとのバックグラウンド同期が必要な場合は、インストールを許可する必要があります。

また、同期およびWeb通知とともにSereverWorkersを完全に無効にすることができます(前の記事、user.jsファイル)

脅威と意思決定を正当化する! 多数のブラウザセキュリティテスト

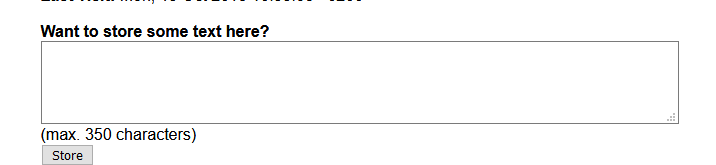

1. E-Tag CookielessCookies 。 (安全ですが、前の記事のアドオンをインストールせず、他の類似のアドオンがない場合、取り除くのは困難です)

このように抗議できます

何かを書いて、ストアボタンをクリックしてから、このラベルを削除してください。 ChameleonとCookiebroを使用している場合-削除しなくても、2〜3回再検出してF5を押すと、自動的に消えます。CookieClearで「Clear ...」をクリックして削除すると、すぐに消えます。

2.第1レベルのドメインとコンテナーの分離アドオンを分離に追加できます外出先のコンテナはタブにボタンを追加します

コンテキストメニュー項目

。

新しい一時(!)コンテナでタブを開きます。 このコンテナのすべてのタブが閉じられると、そこで発生するすべて(Cookie、データ)がリセットされます。

Googleの個人的な例としてそこに提供されている他のコンテナ-IMHOは価値がありません。その外観はトピックを味わい、流行に合わせてコンテナ化された結果であり、この機能は疑わしいためです。

3.隔離を正当化する!経験的に純粋:-すべての必要かつ有用なサービスが「デフォルトで」コンテナに配置され、銀行からの手紙が\ソーシャルから来た場合。 ネットワークなど リンクを使用すると、ブラウザのリンクをたどると次のように表示されます

。 表示されない場合は、反映するものがあります。

-詐欺の半分はクッキーの盗難などに基づいています。 -XSSおよびその他の神秘的で恐ろしいもの。 同時に、フィッシングリンクが

惑星地球をドメイン外の

軌道に放り込みます(VKontakteまたは銀行は、左ページがドメインにスタックすることを許可しそうにありません)。 分離による利益は明らかだと思います(Cookieを含む互いのドメイン、互いのデータも見えません)。

ほぼ純粋:-前回の記事で、EverCookieについて参照してください(ほとんどの場合、問題は分離とコンテナーによって解決され、CanvasBlockerなしでは1ポイントしか実行できません)

-このテストを強くお勧めします:

BrowserAuditあらゆる種類の脆弱性を確認する

テストには約3分かかります。退屈することはありません。「テストの詳細」のパネルを展開して

奪うことができるので、テストの進行状況を確認してください。

test.browseraudit.com-> browseraudit.comのような計画の警告が予想されます。 分離はサブドメインには適用されませんが、一方で、一部のサイトでは登録がこれに関連付けられています。

実際のファイルがIMHOの場合、browseraudit.com-> browseraudit.orgのような送信エラーが表示される場合 これは不幸な転送a'la XSSです。

(関心のある方のために、新しいテストでは、テストされている特定の脆弱性のプログラムコードを含む拡張可能なパネルもあります)

4.残りを正当化する!矢印の翻訳で(それが機能しない場合は、FireFoxを更新する必要があります)1. Spectre&Meltdownの町のたとえ(下のボタンをクリックしてチェックします)。

2. WITCHを確認します。 サイトへのアクセスを許可できます(キツネは生き続け、笑顔は止まりません)。 それが何であるかは問題ではありません(おそらく、Windows XPでも突然ユーザーの下から管理者アクセス権を与えたSMBの別の故障)、それは動作しないはずです。

うまくいった場合

-Habréでの治療

(およびテストサイト-記事の著者) 。

3.脆弱性

BrowserCheckを確認します。 リンクがあります:

翻訳矢印なし1. 暗号化をテストします

翻訳矢印なし1. 暗号化をテストします 。

失敗した場合-HTTPS Everywhere(前の記事を参照)

-混合コンテンツテスト(混合コンテンツ、httpsとhttpを同時に許可)、FireFox、googleで無効にすることができますが、基本的には-画像であり、サイトを破壊する可能性があります

-信頼性の低い古いプロトコルの問題。 切断されたときに何が壊れるのかわかりませんが、何かができます

約:config

TLS 1.0の問題はsecurity.tls.version.min = 2です

TLS_RSA_WITH_AES_128_CBC_SHAなどの問題

security.ssl3.rsa_aes_128_sha = false

security.ssl3.rsa_aes_256_sha = false

security.ssl3.rsa_des_ede3_sha = false

2. BrowserSpy Webサイトで、HTML5のpingなどの主要な悪意のある技術をオフにする限り、前の記事のuser.jsファイルのパラメーターをテストできます

。3. Do I leakでブラウザをテスト

できます。

-データをコンピューターに保存することを申し出た場合-拒否できますが、壊れることはありません

-スペイン語の場合。 VPN-トレントテストを有効にすることを提案します(追加のトレントテストをアクティブにするを選択します)。クライアントに磁気リンクを与え、サイトが返すものを確認します。

-スペイン語の場合。 プロキシ-SSLトラフィックパラメータに注意してください

右側のすべての矢印で、パラメーターのツールチップを展開します。

4. ローカルのFireFoxリポジトリーへの外部アクセスを確認でき

ます (プレートの下部は空で、サポートされていません)。

5. 広告付きのWebサイト 。 広告ブロッカーのテスト

6.前の記事のMalwarebytesがインストールおよび構成されている場合-

サイトのブラックリスト 。 さらに、サイトはネットワークセキュリティに接続されておらず、広告に接続されているようですが、リストは維持されています。

Malwarebytesはすべての移行をブロックするわけではありません。IMHOはリスクを冒してはいけないフィッシングサイトを除きます+これはRFサイトですが、それに対処するか、まったく応答しなかった他のアドオンをブロックします。

指紋検査について。 注意してください:-以前に提案されたCanvasBlockerアドオンは、それらを偽造するものであり、消去するものではありません。 つまり あるはずですが、変更されます。 CanvasBlockerの設定で何も変更しない場合、毎回変更されます。 テストページでF5キーを押すと、変更されるはずです。

-推奨値を設定した場合(ネタバレの下)、印刷を変更するにはブラウザを再起動する必要があります。

-一部のサイトは、タブを閉じて同じCookieをリセットするまで、Cookieを含むすべての点で包括的に書き込みます。CanvasBlocker設定について-リクエストごとに指紋の変更を設定する価値はないと思います(デフォルトで設定)。

モバイル、ユーティリティなどに料金を支払う場合 サイトをホワイトリストに登録したり、指紋のなりすましを無効にしたりすると、非常に現実的な問題が発生する可能性があります。 Pativenが登場する可能性は低いですが、いくつかの疑問が生じる可能性があります。

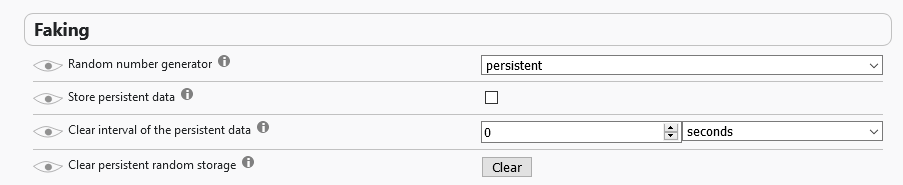

設定では、これを設定できます。

指紋は、ブラウザの起動時に1回変更されます(セッション)。 ただし、各ドメイン(サブドメインを含む)については、セッション中は独自のドメインになります(2つの異なるキャンバスチェッカーで同時にチェックできます)。 そして、指紋のタスクであるIMHOは、サイトを欺くことではなく、ユーザーの好みや広告に役立つその他のものを決定することで、何らかの方法でサイトのパスを追跡させることではありません-これで解決する必要があります

0秒(またはその他の時間間隔)はシャットダウンです。 私見もタイマーシフトを設定する価値はありません。 どの時点で発生するのか、その時点で何を行うのかは明確ではありません。

「クリア」-上記のような設定で、指紋の強制変更を実行します。

-CanvasBlockerでは、プリントに最小限の変更を設定する価値があると思います(より正確には、変更しないでください。デフォルトでは最小限です)。 とにかく動作するはずですが、何かが壊れる可能性は低くなります。なぜなら、指紋はまだそのような目的のために発明されていない従来のWebテクノロジーを使用しているからです。

CanvasBlockerは、プラグイン、ジオロケーション、WebRTC、WebGLレポートハッシュ(ベンダー、レンダラー)に代わるものではありません。 (「WebGL Image Hash」-置換)。 これらのオプションを無効にするには、前の記事、user.jsファイル、および記事に関するコメントを参照してください。

デフォルトでCanvasBlocker(これは、「エキスパートモード」をチェックすることで設定で実行できます):

-フォントを置き換えません。 設定「リスト」-「ホワイトリスト」が、その後、家庭内のGoogle Docおよび他の有用なもので困難を取得します。

-保護「windows.name」を無効にしました。 「ウィンドウAPI」の設定は「保護されたウィンドウAPI」です。これは、「ロボットではない」というキャプチャが機能しなくなり、すべてをオフにすると表示されますが、画像のあるウィンドウは表示されないためです。 カメレオンでは、パネル上にあり、このために拡張設定に行く必要がないので、オン/オフを切り替える方が便利です。

プリントのリストCanvasBlockerが置き換えられます(指紋機能はアンチ検出ブラウザーと同じです):

キャンバス グラフィックを表示するためのHTML5要素は、ビデオシステムの特性に依存します。

オーディオフィンガープリント。 オーディオシステムによってコンピューターを識別できるテクノロジー。バックグラウンドでは、小さなサウンドファイルが再生され、オシログラムが取得されます。

WebGL(WebGL Image Hash)。 OpenGLのブラウザ実装は、ブラウザの3次元グラフィックスで動作するように設計されています。

・ClientRects。 画像のスケーリング時にハッシュを取得することに基づく識別方法。

Ubercookies ClientRectsおよびAudiofingerprintのハッシュを使用すると、デバイスを高い確率で識別することができます。

Ubercookies以外はすべてBrowserLeaksでテストできます(以下を参照)。

最近、マウスの動きをフィンガープリントし、キーボードで入力する技術が登場しました。

ScriptSafeアドオンは対応するノイズ(ロシア語のインターフェイス)を実行できますが、

・その機能はCanvasBlocker、NoScript、adBlockerを組み合わせていますが、a)各機能にはそれほど柔軟な設定はありませんが、b)ユーザーにとっては不必要なものですc)説明は別の記事です

・異なるサイト間でユーザーを確実に追跡できるようにするためには、技術が普及している必要がありますが、今ではそうではないようです。普及すればCanvasBlockerは完成するでしょう。

真空中の球状ナノテクノロジーの例、少なくともこれまでは球状マウスホイール 。 ある

ホセ・カルロス・ノルテ 。

Sey Malevichは、赤い四角の上にカーソルを合わせてスクロールすることを提案しています(ボタンをクリックするだけで機能する場合もあります)。 チャートにデータを表示します。

彼のページからの翻訳:

ほとんどのブラウザ(Torを含む)のマウスホイールスクロールイベントは、スクロールデルタに関する情報を提供します。 通常のマウスの場合は3ですが、トラックパッドを使用する場合、デルタは可変であり、トラックパッドと使用パターンに関連付けられています。 また、指紋は、オペレーティングシステムおよびハードウェア機能の構成に関連するスクロール速度である場合があります。

1. BrowserLeaks 。 また、他のテストがあるページの下部に注意を引きます。

2. UberCookieSSL暗号化および「FireFoxの更新」に関連するもの以外はすべて、前の記事の手順を通過する必要があります。 正しく理解してください。私はPR記事ではなく、自分の方法でもありません。何かが「合格しなかった」場合、答えはどういうわけか扱われるだけです。

リークをテストするために、IPおよびDNSは以下を提案します(理由-以下のファイルを参照)

1. DnsLeakTest 。 表示を含む およびISP DNS。 一部のテスターは国のみを表示します。これは、ご存じのとおり、Cloudflareを暗号化し、リークが発生した場合はMGTSになります。

2. IpLeak.Net 。 気付かれないことがたくさんあります。 トレントをテストできます。 これは主にIPとDNSに特化していますが、少なくともある程度のリークがあれば、欠陥がないようです。

3. IpLeak.Com 。 包括的な分析(E-TagおよびCanvasを含む)。

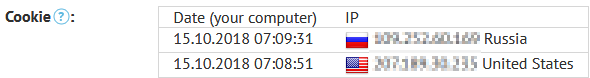

4. WhatLeaks以前は、TCP、Cookieおよびストレージ、オープンポート、ブラックリスト内のIPの存在などによるOSの受動的分析など、2ipがバンドルされていました。

5. IPスコア。 IP不正防止の検出 。 また、

MaxMindおよび

Ip2locationジオデータベース (スイッチページの上部)も含まれています。

[履歴]ボタンは、IPアドレスからの訪問の全履歴です(長年にわたって存在する可能性がありますが、IPはまだ動的であるため、複数回存在する可能性があります)

とりわけ:

-セクション「実IP検出」、セクションの下部にあるボタン「デクローキングテストの実行」

-[ブラックリスト]セクション、下部にある[表示]ボタン(異なるブラックリストと配置されているIPアドレス。プロキシやVPNにアクセスするのは一般的ですが、IPからの場合は、一部のリストに時々ヒットすることもあります。誰かが何かでライトアップした)

-セクション「ブラウザ情報」、ボタン「表示」(プラグインとヘッダー)

6.そして、私たちのすべて:

2ipと

Whoer正当化の正当化!1.監督されたHomak(注意、Lurka!)が

突然 、

すべてを1本のボトルに集めましたが、いつものように、それは3ストーリーと3ステップです(キツネが立ち往生できる場所については、「ブラウザも!」を参照してください)

2.

この記事 。 私見は簡潔で、アクセスしやすく、理解しやすいので、私はユーザーを含むそれを強くお勧めします。

3.

ブラウザーの匿名識別 (Habr)

尊敬されるHabrasocietyに謝罪します。 以下で提案する手法のいくつかは、特に非常に若い人たちによって、さらに悪いことに、愚かさから外れて、さらに広範囲の目的に使用できるという事実のために:

免責事項1.これらの記事で説明されているものはすべて、いくつかの一般的な問題を回避する方法に関するオプションを提供することを目的としており、新しい問題を検索することは意図していません。

2.どちらかといえば、このパスポートに匿名マスクまたは特にフードマスクが含まれていないという事実に関係なく、「IPパスポートに応じて勝つことはありません」。

一般的に、私たちはジョーを捕まえません-「彼がとらえどころのない間」という質問への答えはジョーク自体に含まれています。

尾がついた! IP、ブラウザ、OSを隠す多くの問題が見つかりました

ソリューションの一般的な提案-結局、ネタバレの下で-解決するために興味のないソリューションであり、実用的な観点からではありません。

「ユーザーエージェント」スイッチを使用し、特徴のないブラウザータイプ(ChromeやIEなど)を挿入してOSを変更し、

2ipおよび

Whoerサイトで匿名性を使用する

Chrome-foxの尻尾がそのように調理されていることに気付くのは常に可能とは限りません

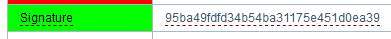

1.Fail 8ab3a24c55ad99f4e3a6e5c03cad9446(Firefox)IPチェック

はい、さらに、JonDonymによると、

テリーグリーンです。これは正常です(英語ですが、ツールチップがあります)。 どうやら、彼の論理に従うと、これがユーザーエージェントにまったく適合しないという事実は、バグではなく機能です。

興味がある人のためにhttp-headersを発行する順番でF、焦げるようなキツネ。 このテストでjavaを有効にした場合、Torブラウザにも同じことが当てはまります(このようなセットアップのPHP

実装 、関数createHeaderSignature関数)

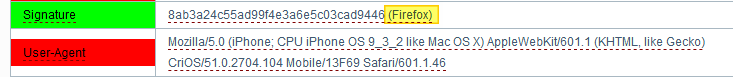

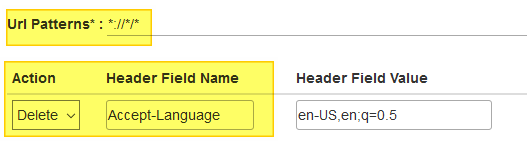

次のオプションをお勧めします。

1.

Simple modify header addonをインストールします

2. Accept-Languageヘッダーを削除します

結果-目に見えない獣の痕跡

しかし、「深刻な」定義では、次のようになります。

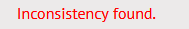

2.失敗-タッチパッドをクリックしてマウスをタップユーザーエージェントをデスクトップからモバイルに、またはその逆の

タッチ-マウス検出に変更することに関しては、誰もがすでに名前から推測していると思います。結果は

、まったく逆であるべきです。

興味がある人のためにF12によって呼び出される標準のFirefoxツールは

「適応設計モード」。

(すぐにタッチスクリーンの存在をシミュレートし、モバイルユーザーエージェントを追加できます)

しかし、これはモビリティの問題を解決しません-静止したコンピューターは、加速度計、ジャイロスコープ、およびその他の特徴的な充填がなく、外部からのアクセスが

まだ可能であり、携帯電話の一部ははんだごてによってのみオフになります。 、しかし、もちろん、確認できます。

3. p0fに失敗するOSは、そのバージョンを含め、Foxではなく、TCP \ IP OS設定によって提供されます。 これは、サイト(p0fおよびnmapを含む)でリッスンしているスニファーによってキャッチされます。

興味がある人のためにWindowsオペレーティングシステムのネットワークを自動的に最適化するために使用される

TCPOptimizer管理ユーティリティがあります。

理論的には、その助けを借りて設定をカスタマイズできます。実際には、槍方式を使用すると、Windowsを足で撃つことができますので、この実験をお勧めしません。少なくとも以前の実験はそのような結果はありません。 はい。Windows7/10のバージョン内を除き、OSをWindowsからLinuxに変更することは成功しそうにありません。

確かに、以前は復旧ポイントを作成し、スライダーでインターネット速度を示し、「最適な」モードを選択して、ネットワークの最適化を試みることができます。 この時点まで、失敗していないようです。

4.印刷で失敗するキツネを追跡するために、異なる時点でタイプの異なる指紋を比較し、適切な置換を行うと、12巻の「動物と鳥の痕跡」をニューラルネットワークで検索し、再帰に陥り、アストラルプレーンに落ちます。 そして、ここに、指定されたユーザーエージェントと特定のユーザーエージェントの参照フィンガープリントとの比較があります-ここでも、誰もがすでに理解していると思います。 ブラウザーとOS(+具体的には「ハードウェア」)は、判明したとおり、異なるままです。

5. WebRTCまたはこんにちはuBlock OriginやPrivacy Badgerをインストールすると、IPリークの問題は魔法のように消えます。 どちらか一方だけが、いまいましいピアリングをオフにしませんが、穴を修正します。 上記の検証サイトでは理想的な状況になりますが、VPNプロバイダーがDNSLeaksをブロックしていても、目に見えないこと、そして最悪なことに、VPNに切り替えた後にDNSリークのある目立たないファイルが常に存在するとは限りません。 ここでおそらく-それを完全に無効にします。

6.他のいくつかは明確にするために失敗します

(VPNへの突然の切り替え)

(攻撃のために開いているポート)

神話の理論が失敗する法律で禁止されているものがあるわけではありませんが、神経質になっていますが、匿名かどうかを確認する方法は必ずしも明確ではありません。

オファーを提供します

ユーザーエージェントに関連するすべては、前の記事で提案された制限内でのみ変更され、カメレオンを補足します。

使用されていない場合は

IPv6を無効にします 。これはほとんどの場合(指示のようにwi-fiの代わりにイーサネットが存在し、ステータスが「接続済み」である可能性が高い)。 同じ場所で、同時に、QoS(自宅で使用されていないアラート配信サービス)を無効にすることができます

DNSオファーシンプルDNSCryptをインストールする

カスタマイズする

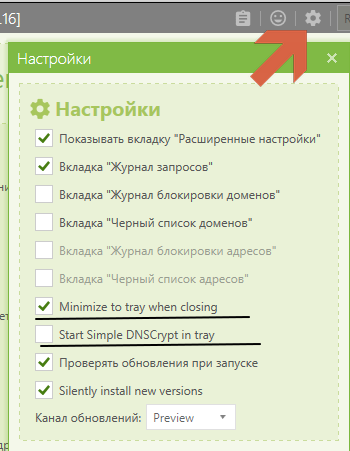

常にトレイに表示するには-下線付きのチェックマークを2つ付けることができます。

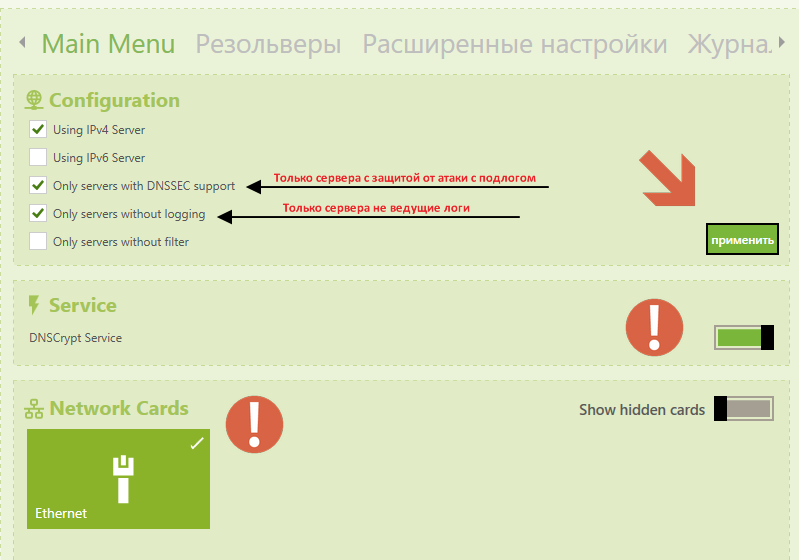

1.「メイン」タブ (Russificationの方が幸運かもしれません)

「構成」-DNSサーバーのフィルタリング(2番目のタブを参照)。

サービスを有効にし、ネットワークカードを確認して、[適用]をクリックする必要があります。

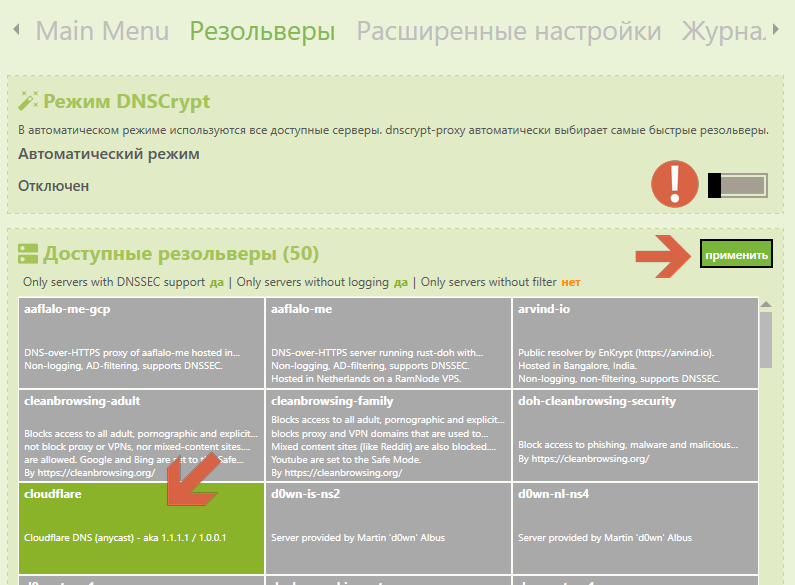

2. [リゾルバー]タブ

自動モードをオフにすることを提案します。 リストにインストールされているすべてのサーバーをリストから削除し、Cloudflareを1つだけ残します。

はい、それは「商用」ですが、最初のタブではログなしで公開されました。 そして、Googleはこのリストに載っていません。

他の人にベットすることは勧めません。

第一に、すべてが暗号化されているわけではなく、すべてが「漏れのない」わけではありません。 第二に、それがどのようなDNSであるかが明確ではありません(もちろん、インターネット上には情報があります)。 第三に、それは言葉の意味で「公共」です。 多くの国ですべての国で使用されており、IPの国がDNSと一致していなくてもCloudflareであることを示していても、問題はありません。 もう1つ言えば、同じ理由で、IMHOはそれだけの価値はありません。プログラムはすべての瞬間に最速のものを選択し、リークが突然現れてそのようなものになるかもしれません。

3.詳細設定タブ

バックアップリゾルバー8.26.56.26のIPアドレスを推奨します(これは

Comodo Secure DNSです )

4.「ログ」タブ -ロギングを無効にし

ます 。

これは、すべてのプログラムを含むシステム全体に適用されます。 FireFoxの場合、忠実度のために、を

設定すること

もでき

ます 。

詳細については、

こちらをご覧ください 。 特に何かが機能していない場合。 再起動します。

「拡張テスト」ボタンをクリックして、

DnsLeakTestをテストします。

結果は次のようになります

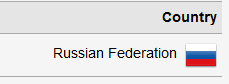

ご注意 サーバーは、Cloudflareの所属を示し、他のサイトでは、多くの場合、IPとその「市民権」のみを示します。 そして、おそらくすべてがロシア連邦になるでしょう。 , DNS — Cloudflare , , .

, ,

2ip . 次のようになります。

( (. ), — + + IP).

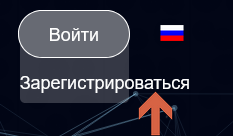

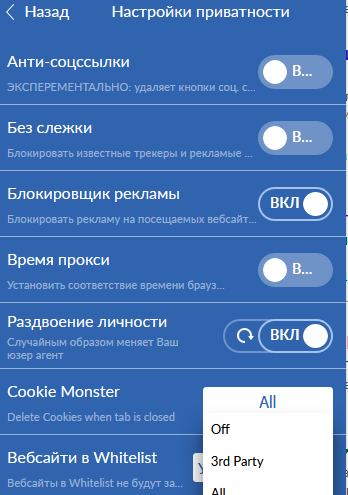

VPN1. VPN — Chameleon .

2. VPN- , .. (. ) . つまり , «» — «».

10 —

WindScribe , .

, ( , 10 , — 2, — . ).

VPN1.

2. ( DuckDuckGo)

13.

24.

35. , - ,

:

— ( , 50 , )

Promokod— 2

1. «», «»

2. ( )

( )

1. (

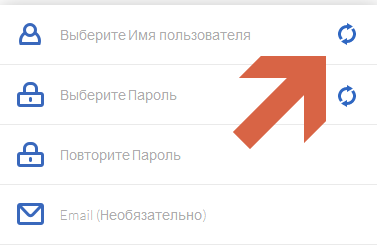

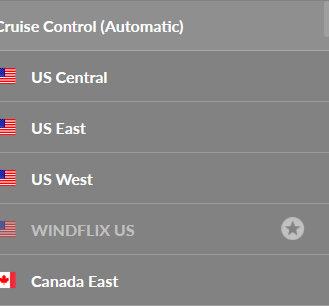

FireFox ), . (, , !)

— «Automatic» , . , , .. IP

— — ,

— « Secure.Link» — - ,

2.

— « » — , , , — ().

— « » — . , ( ), , .

— VPN. , Chameleon "+1".

. , IP :

1.

DnsLeakTest2.

IpLeak3.

WhatLeaks4.

2ip .ru

Whoer101. IP — . .

2. — , , google. IP :

-3. , , , ( cookies, Google !)

注意! ( , , )

, . .. — VPN (. cookies). () . , «WindScribe». . — .

() ! + , IP- VPN.

1. ( « », « » .. — , )

2. : ( , ) Windows ( - , . ). «» « Ipv6» .

3. + , Double VPN

4.

4. 10 , \ . , «»

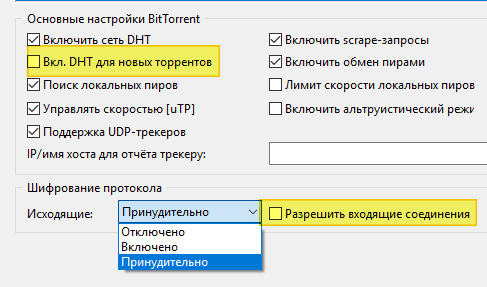

1.設定: 着信接続を禁止-これは、暗号化されていない着信の禁止です。速度は多少低下しますが、ここでは選択します。2.テスト(VPNをオンにした後):IpLeak

着信接続を禁止-これは、暗号化されていない着信の禁止です。速度は多少低下しますが、ここでは選択します。2.テスト(VPNをオンにした後):IpLeak 磁気リンクを取得し、トレントクライアントに貼り付けます。サイトにVPN IPアドレスが表示されます。

磁気リンクを取得し、トレントクライアントに貼り付けます。サイトにVPN IPアドレスが表示されます。 ものでした。2. Googleで「where I am」と入力すると、場所(Wi-Fiがない場合はIPでばかげて計算されます)、エリアの写真、インデックス(edblockerフレームが切り取られていない場合)が表示されます。 Yandexはこれを行いません。コースでは、ロシア連邦ではこれが修辞的な質問であることがわかります。朝の計画は役に立たないので、Yandex.Taxi。3.広告Yandexの切断のトピックについては、ホストまたはuBlockを介したランブラーの禁止まで、インターネット上で多数のオファーがあります。私に知られている方法の中で最も困難でハクレスキー-これ。予想される検索結果など、他のすべてがハッキングされる可能性があります。しかし、その後、Cookieを保存する必要があり、その後に続きます。4.さまざまな検索エンジンの隠された機能で、時にはオリジナルの機能を備えています(何らかの理由でMalwarebytesをブロックし、サイトは安全です):DuckDuckGo、Yandex、Google5 。ネットワーク。6. FireFoxにはモニターサービスがあります(Habrに関する記事)電子メールアドレスが侵害されている(ハッキングされている)かどうかを調べることができます。おそらく社会で同じ場合に役立つ可能性があります。特にお金のために誰かが提供するネットワーク。データベース内の彼のメールが点灯した場合-彼は排他的な敗者であったか、さらなる詐欺のために自分自身をハッキングしました。7.ネットワークには、ネットワーク内のWebサイトTrustがあります。ユーザーが理解できる形式で、INFAが発行されます。サイトについて。含む-ドメイン年齢(日数)+ YandexおよびGoogleによるボトム分析+ WOTサービスによる分析+ユーザーコメント。たとえば、FireFoxには、完全に無料のチーズを約束する追加機能があります。そして、彼に関するさまざまなレビュー。確認してください。詐欺に加えて、欧州連合および250日の年齢もあります。8.オプションとして、サービスをflagfoxボタンに掛けると便利です(設定で「ウェブサイトアイコンを受信する」を無効にする必要があるだけです。そうしないと、毎回ファビコンをダウンロードします)。Habrからのソース

1. ネットワーク上の匿名の方法。ただ、複雑な約2 精度で指紋特定のPC 99.24パーセントは、お使いのブラウザに変更しても保存されません。3. 合成トラフィックを識別するためにパッシブフィンガープリントを4をボットネット作成するために、サービス労働者を使用する5. チェックリスト匿名チェックサーフィンを