Googleは見た目ではない

J・アサンジ

本文の冒頭に、 ウィキリークスと出会った著書 『The Google Google WikiLeaks 』を出版した悪名高い同志J. Assangeからの引用を掲載します。

この記事では、現代の世界ではロシアのユーザーとその行動に関する情報を「フィッシングアウト」できるソフトウェアを使用する価値のないリソースがあることを考慮して、サードパーティの外国トラッカーの存在に関するロシアの公式リソースの数を明示的に分析し、外国の「サーバー。

公共部門ウェブに関するCookiebotのAd Tech Surveillanceの3月の記事では、EU政府のウェブサイト(belgium.be、gov.bg、gov.ukなど)の89%以上にサードパーティのトラッカーが含まれていることが確認されました。 Googleから82%。 健康問題や個人の、かなり秘密で敏感な問題(妊娠、癌、エイズ、精神疾患など)の処理に関連する多くのEUリソースには、道徳的基準だけでなく、個人データの処理に関するEU法にも矛盾する多くの追跡者が含まれていますGDPR(これにより、サードパーティ企業は、ユーザーが特定の問題や、秘密を保持していると思われる秘密をおそらく持っていると結論付けることができます)。

インターネットでの彼女の活動の間接的な兆候に基づいてストアが女子学生ユーザーの妊娠について学び、父親が出てストアでスキャンダルを開始した適切な広告クーポンを彼女に送信した方法についての古代の物語が知られています。 それ以来、彼らが言うように、技術は進歩しました。

一般に、Googleの仲間を含む外国企業は、EUだけでなく世界中で支配的です。 これは、「Trackers the Trackers:Analyzing the global tracking landscape with GhostRank」という記事で証明されており、ロシアを含む12か国の1億4400万のWebページのリソースの調査に基づいて、世界のさまざまなトラッカーの優位性を分析しています。 トラッカーは、調査したページの77.4%にもあり、ユーザーアクティビティを追跡し、彼に関するデータを取得し、アクションを保存することができます。 さらに、トラッカーの圧倒的な数は外国起源です。

この点で、私は「...そして私たちはどうですか?」に興味があり、上で書いたように、サードパーティのトラッカーの存在に関するロシアの公式リソースの明示的な分析を実施することを決めました。ロシアのユーザーとその行動の特徴について、そしてそれらを「外国の」サーバーにアプリオリに転送します。

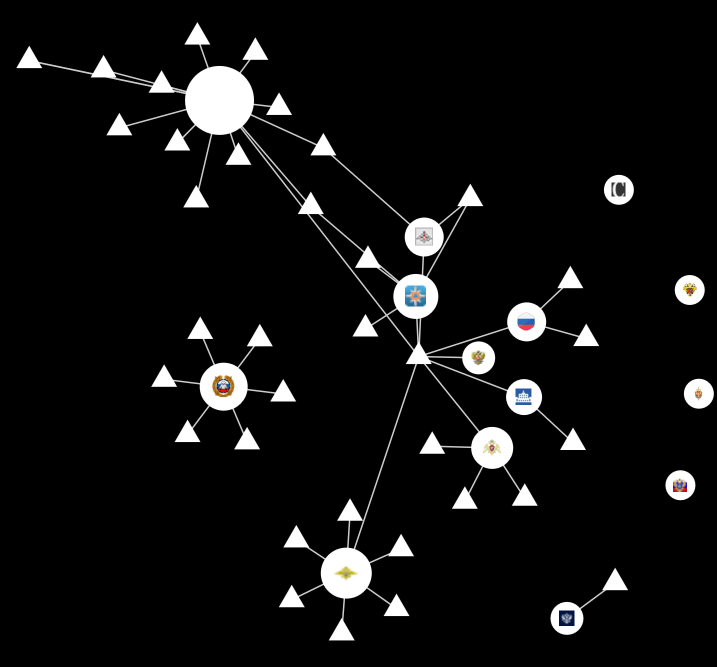

これを行うために、いくつかのブラウザ拡張機能をインストールしました。-Ghostery、uBlock Origin-Chrome、Privacy Badger、Lightbeam-Firefox。これにより、訪問したサイトに特定のトラッカーが存在することを通知できます。 同時に、Lightbeamを使用して、訪問したリソースが「第三者」によってどのように相互に関連付けられているかをグラフィカルに確認できます。 たとえば、下記のリソースの通信の例。

ここからいくつかの政府リソースのアドレス。 クレムリン 、 政府 、 FSB 、 外国 Intelligence報機関 、内務省、州交通安全監督官、 国防省 、 ロシア 警備隊 、 緊急事態省 、 国務省 、通信 省、外務省 、エネルギー省 、 ロステレコムおよびロスコナドゾルのサイトが調査されます。

このような分析はサイトでのアクティブなアクションを意味するものではなく、拡張機能はブラウザがサイトと交換する情報を受動的に分析し、「サードパーティ」トラッカーの存在を記録します。このソフトウェアはサイトを「破壊」しません。

トラッカーに関する情報を整理するために、調査したリソースでの可用性を示すテーブルを作成しました(データは単純化され、「com」です(たとえば、mc.yandex.ruではなくyandex.ru)。詳細情報が必要な場合は、拡張機能やその他のソフトウェアを使用して確認できます)。

さらに、サイトのさまざまなページにはさまざまなトラッカーセットがあり、説明が複雑になっています。

この記事の目的は、各リソースに各タイプのトラッカーが存在するという事実の詳細な説明ではありません(これはCookiebotの研究全体のタスクです)が、政府のリソースへの訪問者に関するデータを外国の第三者に提供するという状況の評価です。

リソースで見つかったメイントラッカーは、表に一覧表示されます(開始ページまたは他のメインページにありますが、さらにある場合もありますが、同じ所有者に属します)。 また、doubleclick = googleであることも思い出してください。

| 資源 | ロシア語 | 海外 |

|---|

| クレムリン | |

| 政府 | yandex.ru mail.ru |

| FSB | |

| SVR | |

| 総務省 | yandex.ru sputnik.ru | twitter.com |

| STSI | sputnik.ru | google.com(非表示の要約) |

| 防衛省 | yandex.ru mail.ru rambler.ru | google-analytics.com googletagmamanger.com |

| ロスガード | yandex.ru sputnik.ru | クラウドフレア |

| 緊急事態省 | yandex.ru mail.ru rambler.ru | doubleclick.net google.com |

| 政府サービス | yandex.ru |

| 通信省 | yandex.ru sputnik.ru |

| MFA | yandex.ru |

| エネルギー省 | yandex.ru sputnik.ru |

| ロステレコム | yandex.ru mail.ru | google.com Twitter、Facebook |

| ロスコムナゾール | yandex.ru sputnik.ru |

根拠がないように、たとえば、防衛省のウェブサイトが、ウェブサイトのページでオンライン計算機で支払いを計算するためにログインしたユーザーについてGoogleに送信するものについて説明します(一部のフィールドは形式化されたビューから読み取り可能なものに変換されます)

www.google-analytics.com utmwv=5.7.2 utms=6 , utmn=2140646854 utmhn=mil.ru utmcs=UTF-8 utmsr=1920x1080 utmvp=1900x962 utmsc=24-bit utmul=ru-ru utmdt= ... , utmhid=818112135 utmp=/files/files/calc/ utmht=13.04.2019 @ 13:30:13 / utmac=UA-22580751-2 utmcc=__utma%3D261091234.889931234.1543171234.1543171234.1554661234.2%3B%2B__utmz%3D261091234.1543171234.1.1.utmcsr …… Google-, , , , utmu=qAAAAAAAAAAAAAAAAAAAAAEE~

理論的には、Googleは防衛省のサイトにトラッカーがあるという事実により、このサイトの訪問者のIDをこのIDで利用可能な他のデータにバインドできます(他のリソースがアクセスするもの、興味があるもの、「google」、Gmailのメールアドレスは何ですか) 、もしあれば、通信文など)。 これは「外国の追跡者」についてです。

ユーザーデータの収集については、 Google Data Collectionの記事で詳しく説明されています。

mail.ruトラッカーのおかげで、同じ緊急事態省は、緊急事態省のWebサイトを以前にそのメールにアクセスした場合に、それを要求なく訪問した人のmail.ruドメインのメールボックスを既に知っています。

Mpop名

コンテンツ3001305176a4f5483561246431b434566545876b164541:my-user-email@mail.ru:

一般的に、状況はそれほど悪くはありません。 主なことは、クレムリンがなく、ロスコムナゾールが失望しなかったことです。 政府の主要なリソースでは、トラッカーを使用したり、mail.ru、sputnik、Yandexから作成したロシア語を使用していません。

外国のトラッカーが見つかったリソースに驚いています。 一方で、情報セキュリティは非常に重要であるとの絶え間ない声明があり、一部の数字はそれをパラノイアにして、それに侵入するすべてをブロックします。他方では、公式リソースに「敵」コードがあります。 念のため、ロシアの追跡者の存在について、他の国の防衛省(緊急事態省の外国の類似物を探すよりも速い)をチェックしました。

| 国 | トラッカー |

|---|

| アメリカ | google analytics、gstatic、addthisなど。 |

| 英国 | Google Analytics |

| ドイツ | トラッカーなし |

| ポーランド | googletagmananger、gstatic、cloudflare |

| トルコ | twitter |

| ウクライナ | google analytics doubleclick |

| ジョージア | google analytics doubleclick |

| ベラルーシ | googletagmananger、bitrix、yandex |

| カザフスタン | googletagmananger、yadro.ru |

| 中国 | トラッカーなし |

この点で、私はミューズに訪問されました。これは、国家の「IT心理学的」ポートレートを編集するための基礎であるという考えです。

- ウェストはトラッカーのみを使用します。

- ジョージアとウクライナ-Googleのトラッカーを使用します。

- ドイツは、中国のような情報セキュリティを含むあらゆる面での規律の観点から(ordnung und disziplin)、トラッカーを含んでいません。

- CIS(私たちのような)は、ロシアとアメリカのトラッカーの両方を軽notしていません(ウクライナとジョージアを除きます。ウクライナとジョージアは、ロシアのすべてを排除します)。

リソースの管理者の代わりに、クレムリン、SVR、FSBなどの例に従って、余分な部分を削除します。 Yandexはトラフィック分析などに十分です。

一部のトラッカーによる情報収集の例Googleアナリティクス(世界のサイトの75%を使用)-Webリソースの訪問済みページのアドレスと名前、ブラウザーとデバイスに関する情報、現在の場所(IPによる)、言語レイアウト、Webリソースでのユーザーの行動に関するデータ。

DoubleClick(世界で160万のサイトを使用)-同様に、コンテキスト広告を別のリソースに切り替えるためのユニークなデバイスを定義します。

Yandex-メトリック(Webブラウザー)-アクセスしたWebリソースページのアドレスと名前、ブラウザーとデバイス情報、現在の場所(IPによる)、言語レイアウト、Webリソースでのユーザーの行動に関するデータ(マウスの動き、ページを含む)。 </カット/>

ウィキリークス、EFF、およびその他が、サードパーティのトラッカーの配置に関する訪問者の安全にどのように関連しているかを確認できます。