RBCとTensorによると、ロシアの2019年には、63-FZの要件を満たす460万件の適格な電子署名証明書(CEP)が発行されます。 800万件の登録IPとLLCのうち、起業家の2人に1人が電子署名を使用していることがわかりました。 EGAISのCEPおよび銀行および会計サービスによって発行されたレポートを送信するためのクラウドベースのCEPに加えて、セキュアトークンを備えたユニバーサルCEPが特に重要です。 このような証明書を使用すると、政府のポータルにログインしてドキュメントに署名できるため、法律上重要になります。

USBトークンのCEP証明書により、取引先またはリモートの従業員とリモートで契約を締結し、裁判所に書類を送信できます。 オンラインのレジを登録し、滞納金を決済し、nalog.ruのアカウントに申告書を提出します。 公共サービスの借金と今後の小切手について調べる。

以下のマニュアルは、CryptoProフォーラムを学習したり、Windowsで仮想マシンをインストールしたりすることなく、macEP for COSで作業するのに役立ちます。

内容CEP for macOSでの作業に必要なもの:

macOS用のCEPをインストールして構成する

- CryptoPro CSPをインストールする

- Rootokenドライバーをインストールする

- 証明書をインストールする

3.1。 古いGOST証明書をすべて削除します

3.2。 ルート証明書をインストールする

3.3。 認証センターの証明書をダウンロードする

3.4。 Rutokenで証明書をインストールする - 特別なブラウザChromium-GOSTをインストールします

- ブラウザー拡張機能をインストールする

5.1 CryptoPro EDS Browserプラグイン

5.2。 政府サービスのプラグイン

5.3。 公共サービス用のプラグインをセットアップする

5.4。 拡張機能を有効にする

5.5。 拡張機能CryptoPro EDS Browserプラグインの構成 - すべてが機能することを確認します。

6.1。 CryptoProのテストページに移動します

6.2。 nalog.ruの個人アカウントに移動します

6.3。 公共サービスに行きます - 動作しなくなった場合の対処方法

コンテナPINを変更する

- CEPコンテナーの名前を調べる

- 端末からのPINコマンドの変更

macOSでのファイルの署名

- CEP証明書のハッシュを調べる

- 端末からのコマンドを使用してファイルに署名する

- Apple Automatorスクリプトをインストールする

ドキュメントの署名を確認します

以下の情報はすべて、信頼できるソース(CryptoPro #1 、 #2および#3 、 Rutoken 、 Corus-Consulting 、 ウラル連邦地区通信省 )から取得され、信頼できるサイトからソフトウェアをダウンロードすることが提案されています。 著者は独立したコンサルタントであり、言及した企業のいずれとも提携していません。 この指示に従って、あなたはあらゆる行動と結果に対するすべての責任を負います。

CEP for macOSでの作業に必要なもの:

- USBトークンRutoken LiteまたはRutoken EDSの CEP

- CryptoPro形式の暗号コンテナー

- CryptoPro CSPの組み込みライセンスを使用

- 公開証明書は秘密鍵コンテナに保存する必要があります

ETokenおよびJaCartaメディアとCryptoPro for macOSの組み合わせはサポートされていません。 Carrier Rutoken Liteは最良の選択です。価格は500..1000 =ルーブルで、スマートに動作し、最大15個のキーを保存できます。

VipNet、Signal-COM、およびLISSI暗号化プロバイダーは、macOSではサポートされていません。 コンテナの変換は機能しません。 CryptoProが最適です。証明書のコストは約1300 =ルーブルである必要があります。 SPおよび1600 =摩擦。 法人向け。

通常、CryptoPro CSPの年間ライセンスは既に証明書に組み込まれており、多くのCAが無料で提供されています。 そうでない場合は、2700 =に相当するCryptoPro CSPバージョン4の永久ライセンスを購入してアクティブ化する必要があります。 現在、macOS用のCryptoPro CSPバージョン5は機能しません。

通常、公開証明書は秘密キーコンテナに格納されますが、CEPを発行するときにこれを明確にし、必要に応じて実行するように要求する必要があります。 動作しない場合は、Windows用のCryptoPro CSPを使用して、公開キーを閉じたコンテナに自分でインポートできます。

macOS用のCEPをインストールして構成する

明らかなこと- ダウンロードされたすべてのファイルはデフォルトのディレクトリにダウンロードされます:〜/ Downloads /;

- すべてのインストーラーで何も変更せず、すべてをデフォルトのままにします。

- 起動中のソフトウェアがアンインストールされた開発者からのものであるという警告がmacOSに表示される場合は、システム設定で起動を確認する必要があります。 システム環境設定->セキュリティとプライバシー->とにかく開く ;

- macOSがユーザーパスワードとコンピューターを制御する許可を求めた場合、パスワードを入力してすべてに同意する必要があります。

1. CryptoPro CSPをインストールします

CryptoPro Webサイトに登録し、 ダウンロードページからmacOS用の CryptoPro CSP 4.0 R4のバージョンをダウンロードしてインストールします 。

2. Rootokenドライバーをインストールする

このサイトはオプションであると言っていますが、配信する方が良いです。 Rutoken Webサイトのダウンロードページから、 KeyChain Support Module - downloadをダウンロードしてインストールします 。

次に、usbトークンを接続し、ターミナルを起動してコマンドを実行します。

/opt/cprocsp/bin/csptest -card -enum

答えは次のとおりです。

Aktiv Rutoken ...

カードの存在...

[エラーコード:0x00000000]

3.証明書をインストールする

3.1。 古いGOST証明書をすべて削除します

以前にmacOSでCEPを実行しようとした場合、以前にインストールしたすべての証明書を消去する必要があります。 ターミナルのこれらのコマンドは、CryptoPro証明書のみを削除し、macOS上のキーチェーンからの通常の証明書には影響しません。

sudo /opt/cprocsp/bin/certmgr -delete -all -store mroot

sudo /opt/cprocsp/bin/certmgr -delete -all -store uroot

/opt/cprocsp/bin/certmgr -delete -all

各コマンドの応答は次のとおりです。

基準に一致する証明書はありません

または

削除完了

3.2。 ルート証明書をインストールする

ルート証明書は、認証局によって発行されたすべてのCEPに共通です。 ウラル連邦管区通信省のダウンロードページからダウンロードします 。

ターミナルに次のコマンドをインストールします。

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/4BC6DC14D97010C41A26E058AD851F81C842415A.cer

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/8CAE88BBFD404A7A53630864F9033606E1DC45E2.cer

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/0408435EB90E5C8796A160E69E4BFAC453435D1D.cer

各チームは以下を返す必要があります。

インストール:

...

[エラーコード:0x00000000]

3.3。 認証センターの証明書をダウンロードする

次に、CEPを発行した証明機関の証明書をインストールする必要があります。 通常、各CAのルート証明書は、Webサイトのダウンロードセクションにあります。

または、 通信局のウラル連邦地区のWebサイトからCAの証明書をダウンロードできます。 これを行うには、検索フォームで名前でCAを見つけ、証明書のあるページに移動して、すべての有効な証明書をダウンロードする必要があります。つまり、2番目の日付が「有効」フィールドにまだ到着していない証明書です 。 [インプリント]フィールドからリンクをダウンロードします。

CA Corus Consultingの例: ダウンロードページから4つの証明書をダウンロードする必要があります 。

端末からのコマンドを使用して、ダウンロードしたCA証明書をインストールします。

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/B9F1D3F78971D48C34AA73786CDCD138477FEE3F.cer

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/A0D19D700E2A5F1CAFCE82D3EFE49A0D882559DF.cer

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/55EC48193B6716D38E80BD9D1D2D827BC8A07DE3.cer

sudo /opt/cprocsp/bin/certmgr -inst -store mroot -f ~/Downloads/15EB064ABCB96C5AFCE22B9FEA52A1964637D101.cer

ここで〜/ Downloads /はダウンロードされたファイルの名前で、CAごとに独自のファイルになります。

各チームは以下を返す必要があります。

インストール:

...

[エラーコード:0x00000000]

3.4。 Rutokenで証明書をインストールする

ターミナルのコマンド:

/opt/cprocsp/bin/csptestf -absorb -certs

チームは返却する必要があります:

OK

[エラーコード:0x00000000]

3.5。 GOST R 34.10-2012証明書で動作するようにCryptoProを構成する

2019年以降に発行された証明書を使用してnalog.ruを正しく機能させるには、CryptoPro Webサイトの指示で以下を推奨しています。

ターミナルのコマンド:

sudo /opt/cprocsp/sbin/cpconfig -ini '\cryptography\OID\1.2.643.7.1.1.1.1!3' -add string 'Name' 'GOST R 34.10-2012 256 bit'

sudo /opt/cprocsp/sbin/cpconfig -ini '\cryptography\OID\1.2.643.7.1.1.1.2!3' -add string 'Name' 'GOST R 34.10-2012 512 bit'

チームは何も返しません。

4.特別なブラウザChromium-GOSTをインストールします

政府のポータルで作業するには、クロムブラウザの特別なアセンブリであるChromium-GOSTが必要です。 プロジェクトのソースコードは公開されており、 GitHubのリポジトリへのリンクはCryptoPro Webサイトで提供されています 。 経験によると、他のブラウザーCryptoFoxおよびYandex.Browserは、macOSの政府ポータルでの作業には適していません。 Chromium-GOSTの一部のアセンブリでは、nalog.ruの個人アカウントがフリーズするか、スクロールが通常動作しなくなるため、古い実績のあるアセンブリ71.0.3578.98を ダウンロード することをお勧めし ます 。

アーカイブをダウンロードして解凍し、アプリケーションディレクトリにコピーまたはドラッグアンドドロップしてブラウザをインストールします。 インストール後、ターミナルからのコマンドを使用してChromium-Gostを強制的に閉じ、まだ開かないでください(Safariで作業しています)。

killall Chromium-Gost

5.ブラウザ拡張機能をインストールする

5.1 CryptoPro EDS Browserプラグイン

CryptoPro Webサイトのダウンロードページから、 CryptoPro EDS Browserプラグインバージョン2.0(ユーザー向け )をダウンロードしてインストールします - ダウンロード 。

5.2。 政府サービスのプラグイン

Gosuslugポータルのダウンロードページから、 政府サービスポータル(macOSのバージョン)を操作するためのプラグインをダウンロードしてインストールします - ダウンロード 。

5.3。 公共サービス用のプラグインをセットアップする

標準のGOST2012- ダウンロードでmacOSと新しいデジタル署名をサポートする政府サービスの拡張用の正しい構成ファイルをダウンロードします 。

ターミナルでコマンドを実行します:

sudo rm /Library/Internet\ Plug-Ins/IFCPlugin.plugin/Contents/ifc.cfg

sudo cp ~/Downloads/ifc.cfg /Library/Internet\ Plug-Ins/IFCPlugin.plugin/Contents

sudo cp /Library/Google/Chrome/NativeMessagingHosts/ru.rtlabs.ifcplugin.json /Library/Application\ Support/Chromium/NativeMessagingHosts

5.4。 拡張機能を有効にする

Chromium-Gostブラウザーを起動し、アドレスバーに次のように入力します。

chrome://extensions/

インストールされた拡張機能の両方が含まれます。

- CAdESブラウザプラグイン用のCryptoPro拡張機能

- 公共サービスプラグインの拡張

5.5。 拡張機能CryptoPro EDS Browserプラグインの構成

Chromium-Gostのアドレスバーに次のように入力します。

/etc/opt/cprocsp/trusted_sites.html

表示されるページで、信頼済みサイトのリストに順番にサイトを追加します。

https://*.cryptopro.ru https://*.nalog.ru https://*.gosuslugi.ru

[保存]をクリックします。 緑色のダイが表示されます:

信頼済みサイトのリストが正常に保存されました。

6.すべてが機能することを確認する

6.1。 CryptoProのテストページに移動します

Chromium-Gostのアドレスバーに次のように入力します。

https://www.cryptopro.ru/sites/default/files/products/cades/demopage/cades_bes_sample.html

「プラグインがロードされました」が表示され、証明書が下のリストにあるはずです。

リストから証明書を選択し、「署名」をクリックします。 証明書のPINが要求されます。 結果が表示されるはずです

署名が正常に生成されました

6.2。 nalog.ruの個人アカウントに移動します

サイトnalog.ruからのリンクをたどることができない場合があります。 チェックはパスしません。 直接リンクにアクセスする必要があります。

6.3。 公共サービスに行きます

ログインするときに、「電子署名を使用してサインインする」を選択します。 「電子署名検証キーの証明書を選択してください」というリストに、ルートとCAを含むすべての証明書が表示されます。USBトークンから自分の証明書を選択し、PINを入力する必要があります。

7.動作が停止した場合の対処方法

usbトークンを再接続し、ターミナルのコマンドを使用して表示されることを確認します。

sudo /opt/cprocsp/bin/csptest -card -enum

ブラウザのキャッシュを常にクリアし、Chromium-Gostのアドレスバーに入力します:

chrome://settings/clearBrowserData

ターミナルで次のコマンドを使用して、CEP証明書を再インストールします。

/opt/cprocsp/bin/csptestf -absorb -certs

コンテナPINを変更する

RutokenのデフォルトのPINコードは12345678であり、そのままにすることはできません。 Rootoken PINの要件:最大16文字。ラテン文字と数字を含めることができます。

1.コンテナCEPの名前を調べる

usbトークンおよびその他のストレージには、いくつかの証明書を保存できます。正しい証明書を選択する必要があります。 usbトークンを挿入すると、ターミナルのコマンドでシステム内のすべてのコンテナーのリストが取得されます。

/opt/cprocsp/bin/csptest -keyset -enum_cont -fqcn -verifycontext

チームは少なくとも1つのコンテナを引き出して返却する必要があります

[エラーコード:0x00000000]

必要なコンテナの形式は

\。\ Aktiv Rutoken lite \ XXXXXXXX

そのようなコンテナが複数ある場合は、トークンに複数の証明書が書き込まれていることを意味し、必要な証明書を認識しています。 スラッシュの後の値XXXXXXXXをコピーして、以下のコマンドに置き換える必要があります。

2.端末からのPINコマンドの変更

/opt/cprocsp/bin/csptest -passwd -qchange -container "XXXXXXXX"

XXXXXXXXは、手順1で取得したコンテナ名です(引用符で囲む必要があります)。

証明書にアクセスするための古いPINコードを要求するCryptoProダイアログが表示され、次に新しいPINコードを入力するための別のダイアログが表示されます。 できた

macOSでのファイルの署名

macOSでは、ファイルはCryptoArmソフトウェア(ライセンスコスト2500 =ルーブル)で署名するか、ターミナルを介した簡単なコマンドで-無料で署名できます。

1. CEP証明書のハッシュを見つける

トークンおよび他のストレージに複数の証明書が存在する場合があります。 引き続き文書に署名する相手を一意に識別する必要があります。 一度行われます。

トークンを挿入する必要があります。 ターミナルからのコマンドを使用して、リポジトリ内の証明書のリストを取得します。

/opt/cprocsp/bin/certmgr -list

チームは、少なくとも1つのフォームの証明書を表示する必要があります。

Certmgr 1.1© "Crypto-Pro"、2007-2018。

証明書、CRL、およびストアを管理するためのプログラム

= = = = = = = = = = = = = = = = = = = = = =

1 -------

発行者:E = help @ esphere.ru、... CN = KORUS Consulting CIS LLC ...

件名:E = sergzah @ gmail.com、... CN = Zakharov Sergey Anatolyevich ...

シリアル:0x000000000000000000000000000000000000

SHA1ハッシュ:XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

...

コンテナ:SCARD \ rutoken_lt_00000000 \ 0000 \ 0000

...

= = = = = = = = = = = = = = = = = = = = = =

[エラーコード:0x00000000]

Containerパラメーターで必要な証明書は、 SCARD \ rutoken ...の形式の値を持つ必要があります。 そのような値の証明書が複数ある場合、トークンに複数の証明書が書き込まれていることを意味し、必要な証明書を認識しています。 SHA1 Hashパラメーターの値(40文字)をコピーして、以下のコマンドに置き換える必要があります。

2.端末からのコマンドを使用してファイルに署名する

ターミナルで、署名用のファイルがあるディレクトリに移動して、コマンドを実行します。

/opt/cprocsp/bin/cryptcp -signf -detach -cert -der -strict -thumbprint FILE

ここで、 XXXX ...は手順1で取得した証明書ハッシュであり、 FILEは署名するファイルの名前です(すべての拡張子が付いていますが、パスはありません)。

チームは返却する必要があります:

署名されたメッセージが作成されます。

[エラーコード:0x00000000]

拡張子が* .sgnの電子署名ファイルが作成されます-これは、DERエンコードを使用したCMS形式の切断された署名です。

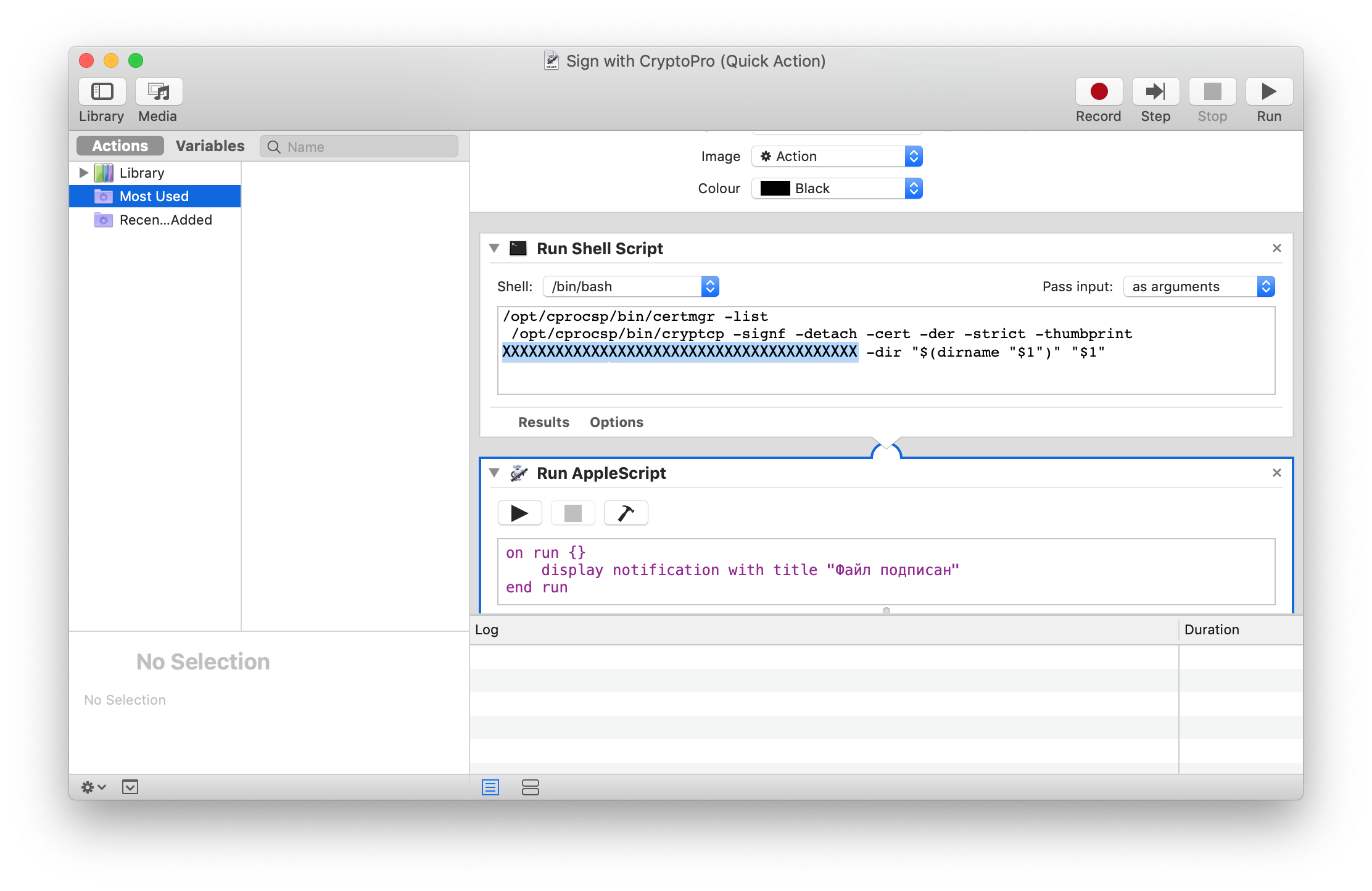

3. Apple Automatorスクリプトをインストールする

ターミナルで毎回動作しないようにするには、Automatorスクリプトを1回インストールします。これを使用して、Finderコンテキストメニューからドキュメントに署名できます。 これを行うには、アーカイブをダウンロードします- ダウンロード 。

- アーカイブ「CryptoPro.zipで署名」を解凍します

- Automatorを起動します

- 解凍したファイル「CryptoPro.workflowで署名」を見つけて開きます

- Run Shell Scriptブロックで、テキストテキストを上記で取得したCEP証明書のSHA1ハッシュパラメーターの値に変更します。

- スクリプトを保存します:⌘Command+ S

- 「CryptoPro.workflowで署名」ファイルを実行し、インストールを確認します。

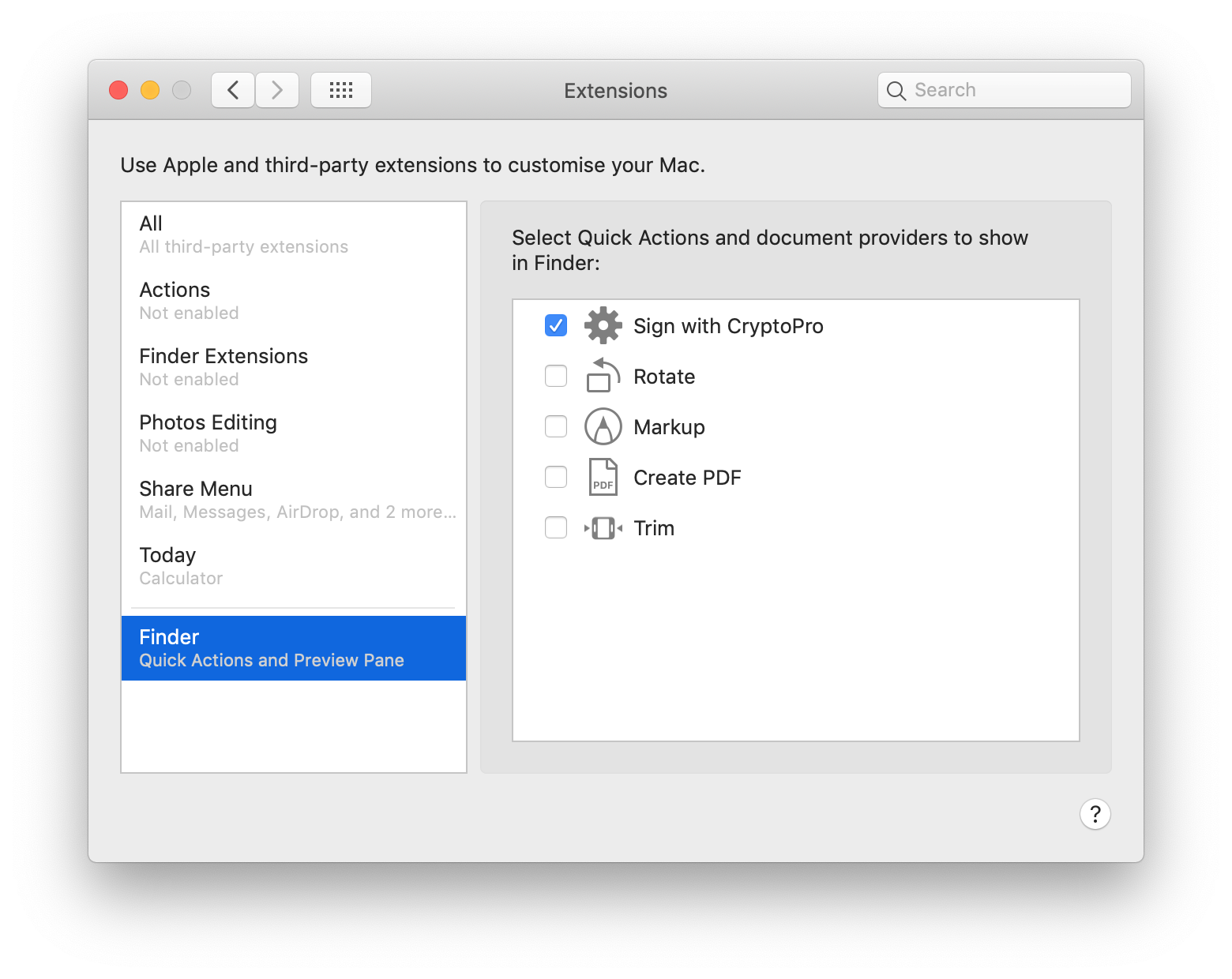

- [システム環境設定]-> [拡張機能]-> [Finder]に移動し、[CryptoProで署名]クイックアクションがオンになっていることを確認します。

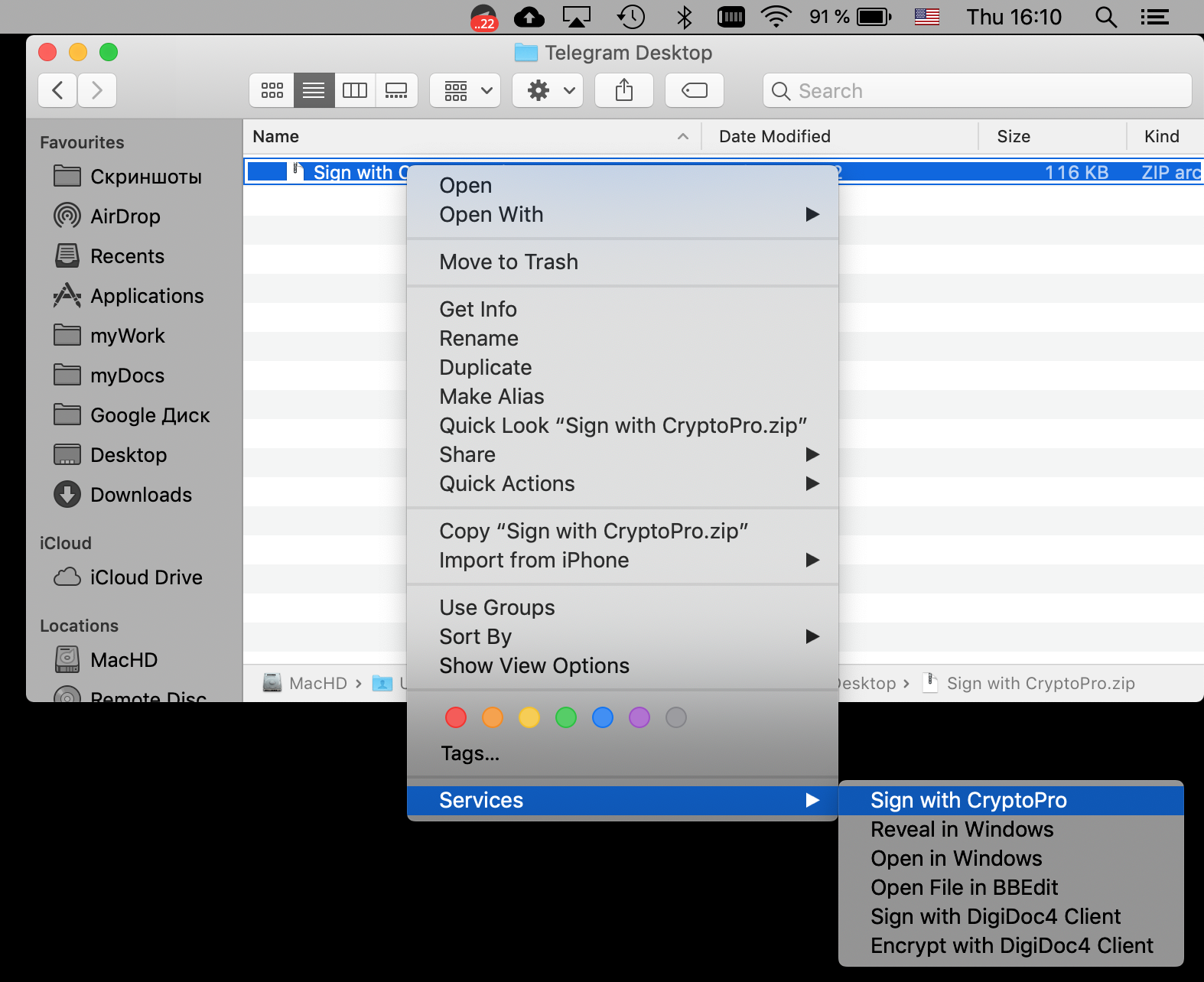

- Finderで、任意のファイルのコンテキストメニューを呼び出し、[ クイックアクション]および/または[ サービス]セクションで、[ CryptoProで署名]を選択します。

- 表示されるCryptoProダイアログで、CEPからユーザーPINを入力します

- 拡張子が* .sgnのファイルが現在のディレクトリに表示されます。これは、DERエンコーディングを使用したCMS形式の切断された署名です。

スクリーンショットApple Automatorウィンドウ:

システム設定:

コンテキストメニューファインダー:

ドキュメントの署名を確認します

文書の内容に秘密と秘密が含まれていない場合、最も簡単な方法はGosuslugポータル( https://www.gosuslugi.ru/pgu/eds)で Webサービスを使用することです。 そのため、権限のあるリソースからスクリーンショットを撮り、署名ですべてが問題ないことを確認できます。